ウイルスバスター

ビジネスセキュリティサービス

™

(Dell版)

注意事項 トレンドマイクロへのお客様情報の送信について •「Webレピュテーションサービス」「フィッシング詐欺対策」「有害サイト規制/URLフィルタリング」では、Webサイトの安全性の判定のために、お 客様がアクセスしたURLの情報等(ドメイン、IPアドレス等を含む)を暗号化してトレンドマイクロのサーバに送信します。 サーバに送信されたURL情報は、Webサイトの安全性の確認、および本機能の改良の目的にのみ利用されます。 また、これらの機能を有効にしたうえで、Webページにアクセスした場合、以下の事象がおこることがあります。 (a)お客様がアクセスしたWebページのWebサーバ側の仕様が、お客様が入力した情報等をURLのオプション情報として付加しWebサーバへ送信す る仕様の場合、URLのオプション情報にお客様の入力した情報(ID、パスワード等)などを含んだURLがトレンドマイクロのサーバに送信される。 この場合、トレンドマイクロでは、お客様がアクセスするWebページの安全性の確認のため、これらのお客様より受領した情報にもとづき、お客 様がアクセスするWebページのセキュリティチェックを実施します。 •「ファイルレピュテーションサービス」では、ファイルの安全性の判定のために、ファイルのハッシュ値等の情報をトレンドマイクロのサーバに送 信します。ファイルそのものや、ファイルの内容に関する情報は送信しません。 •「ソフトウェア安全性評価サービス/脅威情報の送信」では、プログラムの安全性の判定のために、プログラムまたはプログラムの情報をトレンド マイクロのサーバに送信します。 •「ウイルストラッキング/TrendCareプログラム」では、検出されたウイルス/脅威名、検出数、国/地域、感染元となったWebサイトのURLを、統計 を取るためにトレンドマイクロのサーバに送信します。 •「迷惑メール対策ツール」では、弊社製品の改良の目的および迷惑メールの判定精度の向上のため、トレンドマイクロのサーバに該当メールを送信 します。また、迷惑メールの削減、迷惑メールによる被害の抑制を目指している政府関係機関に対して迷惑メール本体を開示する場合があります。 •「E-mailレピュテーションサービス」では、スパムメールの判定のために、送信元のメールサーバの情報等をトレンドマイクロのサーバに送信しま す。 •「スマートフィードバック」では、脅威に関する情報を収集、分析し保護を強化するために、不正な動きをする可能性があるとトレンドマイクロが 判断したファイル、ファイルのチェックサム、アクセスされたWebアドレス、サイズやパス等のファイル情報、実行ファイルの名前等の情報をト レンドマイクロのサーバに送信します。送信されたファイルはプログラムの安全性の判定のために利用されます。またファイルにお客さまの個人 情報や機密情報等が意図せず含まれる可能性がありますが、トレンドマイクロがファイルに含まれる個人情報や機密情報自体を収集または利用す ることはありません。お客さまから収集された情報の取り扱いについての詳細は、http://jp.trendmicro.com/jp/about/privacy/spn/index.html をご覧くださ い。 輸出規制について

本製品は、外国為替及び外国貿易法、U.S. Export Administration Regulations、およびその他の国における輸出規制品目に該当している場合があります。 したがって、本製品が輸出規制品目に該当する場合、適正な政府の許可なくして、禁輸国もしくは貿易制裁国の企業、居住者、国民、または、取引 禁止者、取引禁止企業に対して、輸出もしくは再輸出できません。このような規制についての情報は以下のWebサイトから見つけることができます。 「 http://www.treas.gov/offices/enforcement/ofac/ 」および「 http://www.bis.doc.gov/complianceandenforcement/ListsToCheck.htm 」 2009年7月現在、米国により定められる禁輸国は、キューバ、イラン、北朝鮮、スーダン、シリアが含まれています。 あなたは本製品に関連した米国輸出管理法令の違法行為に対して責任があります。本契約の同意により、あなたは、あなたが米国により現時点で禁 止されている国の居住者もしくは国民ではないこと、別途本製品を受け取ることが禁止されていないことを確認します。また、大量破壊を目的とし た、核兵器、化学兵器、生物兵器、ミサイルの開発、設計、製造、生産を行うために使用しないことに同意します。 複数年契約について • お客様が複数年契約(複数年分のサポート費用前払い)された場合でも、各製品のサポート期間については、当該契約期間によらず、製品ごとに 設定されたサポート提供期間が適用されます。 • 複数年契約は、当該契約期間中の製品のサポート提供を保証するものではなく、また製品のサポート提供期間が終了した場合のバージョンアップ を保証するものではありませんのでご注意ください。 • 各製品のサポート提供期間は以下のWebサイトからご確認いただけます。 http://jp.trendmicro.com/jp/support/lifecycle/index.html 著作権について 本書に関する著作権は、トレンドマイクロ株式会社へ独占的に帰属します。トレンドマイクロ株式会社が事前に承諾している場合を除き、形態およ び手段を問わず、本書またはその一部を複製することは禁じられています。本ドキュメントの作成にあたっては細心の注意を払っていますが、本書 の記述に誤りや欠落があってもトレンドマイクロ株式会社はいかなる責任も負わないものとします。本書およびその記述内容は予告なしに変更され る場合があります。 商標について

TRENDMICRO、ウイルスバスター、ウイルスバスター On-Line-Scan、PC-cillin、InterScan、INTERSCAN VIRUSWALL、ISVW、InterScanWebManager、 ISWM、InterScan Message Security Suite、InterScan Web Security Suite、IWSS、TRENDMICRO SERVERPROTECT、PortalProtect、Trend Micro Control Manager、 Trend Micro MobileSecurity、VSAPI、トレンドマイクロ・プレミアム・サポート・プログラム、License for Enterprise Information Security、LEISec、 Trend Park、Trend Labs、InterScan Gateway Security Appliance、Trend Micro Network VirusWall、Network VirusWall Enforcer、Trend Flex Security、LEAKPROOF、 Trendプロテクト、Expert on Guard、InterScan Messaging Security Appliance、InterScan Web Security Appliance、InterScan Messaging Hosted Security、DataDNA、 Trend Micro Threat Management Solution、Trend Micro Threat Management Services、Trend Micro Threat Management Agent、Trend Micro Threat Mitigator、 Trend Micro Threat Discovery Appliance、Trend Micro USB Security、InterScan Web Security Virtual Appliance、InterScan Messaging Security Virtual Appliance、 Trend Micro Reliable Security License、TRSL、Trend Micro Smart Protection Network、Smart Protection Network、SPN、SMARTSCAN、Trend Micro Kids Safety、 Trend Micro Web Security、Trend Micro IM Security、Trend Micro Email Encryption、Trend Micro Email Encryption Client、Trend Micro Email Encryption Gateway、 Trend Micro Collaboration Security、Trend Micro Portable Security、Portable Security、Trend Micro Standard Web Security、トレンドマイクロ アグレッシブ スキャナー、Trend Micro Hosted Email Security、Hosted Email SecurityおよびTrend Micro Deep Securityは、トレンドマイクロ株式会社の登録商標です。 本書に記載されている各社の社名、製品名およびサービス名は、各社の商標または登録商標です。

Copyright © 2011 Trend Micro Incorporated. All rights reserved. (2011/04)

iii

目次

第

1 章

ウイルスバスター

ビジネスセキュリティサービスについて...11

ビジネスセキュリティサービスの概要 ... 12 エディションを選択する ... 12 製品版と体験版 ... 12 主要機能 ... 13 バージョン3.5 SP3 ... 13 バージョン3.5 ... 13Trend Micro Smart Protection Network ... 14

スマートフィードバック ... 14 Web レピュテーション ... 15 ファイルレピュテーション ... 15 スマートスキャン ... 15 ネットワークを保護する ... 16 検索エンジン ... 17 保護機能 ... 19 コンポーネント ... 20 脅威について ... 22 製品コンポーネントの用語集 ... 26 ドキュメントの表記規則 ... 27

第

2 章

ビジネスセキュリティクライアントのインストールの準備...29

開始する前に ... 30 フェーズ1: インストールの計画 ... 30 フェーズ2: ビジネスセキュリティクライアントのインストール ... 30 フェーズ3: セキュリティオプションの設定 ... 31 システム要件 ... 31iv ビジネスセキュリティサービスの登録 ... 31 配信処理に対するチェックリスト ... 32 クライアントの数を特定する ... 32 ネットワークトラフィックの計画 ... 32 デスクトップおよびサーバグループの数を決定する ... 34 クライアントのインストール方法を選択する ... 34 ポートのチェックリスト ... 35

第

3 章

ビジネスセキュリティクライアントのインストール

... 37

ビジネスセキュリティクライアントのインストールの概要 ... 38 ビジネスセキュリティクライアントのインストール - Web ... 39 ビジネスセキュリティクライアントのインストール - その他のオプション ... 43 ビジネスセキュリティクライアントのインストールを確認する ... 48 ビジネスセキュリティクライアントを削除する ... 48 アンインストールプログラムを使用してビジネスセキュリティクライアントを 削除する ... 48 管理コンソールを使用してビジネスセキュリティクライアントを削除する ... 49第

4 章

移行とアップグレード

... 51

他のウイルス対策アプリケーションから移行する ... 52 他のウイルス対策アプリケーションから移行する ... 52 ビジネスセキュリティクライアントのアップグレード ... 52 選択したクライアントのアップグレードを回避する ... 53第

5 章

管理コンソール

... 55

管理コンソールにアクセスする ... 56 最新ステータス ... 58 ステータスセクション ... 59 コンピュータとグループを表示する ... 61目次 v

第

6 章

グループの管理

... 63

グループの概要 ... 64 グループ内のクライアントを表示する ... 64 クライアントのグループへの追加 ... 65 クライアントを移動する ... 66 グループの追加 ... 67 管理コンソールからグループとコンピュータを削除する ... 68 オフラインのビジネスセキュリティクライアントの削除 ... 68 グループの設定を複製する ... 69第

7 章

グループセキュリティの設定

... 71

デスクトップおよびサーバグループを設定する ... 72 検索方法 ... 73 ウイルス/ スパイウェア対策 ... 73 ファイアウォール設定 ... 74 ファイアウォールを設定する ... 76 ファイアウォールの除外設定を操作する ... 78 ファイアウォールの除外設定の編集 ... 79 侵入検知システム ... 80 ファイアウォールを無効にする ... 82 Web レピュテーション ... 82 URL フィルタ ... 84 URL フィルタを設定する ... 85 挙動監視 ... 86 挙動監視を設定する ... 89 挙動監視ポリシーに違反したコンピュータを表示する ... 90 メール検索 ... 91 クライアントの権限 ... 91vi

第

8 章

検索の管理

... 95

検索について ... 96 検索方法 ... 96 検索の種類 ... 97 リアルタイム検索を設定する ... 98 リアルタイム検索を有効にする ... 101 予約検索 ... 101 手動検索 ... 103 手動検索および予約検索を設定する ... 103 スパイウェア/ グレーウェアの除外リストを編集する ... 107 検索対象からのファイルとフォルダの除外 ... 109 失敗した処理の表示 ... 110 コンピュータの再起動が必要なインシデント ... 111第

9 章

大規模感染予防の使用

...113

大規模感染予防 ... 114 大規模感染予防の詳細 ... 115 アウトブレークアラート設定 ... 116第

10 章 通知の管理 ...119

通知について ... 120 警告しきい値を設定する ... 122 通知のカスタマイズ ... 123 通知方法を設定する ... 124第

11 章 クライアントのグローバル設定... 125

グローバル設定 ... 126目次 vii

第

12 章 アップデートの管理 ... 133

アップデートについて ... 134 オフラインのビジネスセキュリティクライアント ... 134 アクティブなビジネスセキュリティクライアント ... 134 アップデートサーバについて ... 135 アップデート可能なコンポーネント ... 136 手動アップデート ... 137第

13 章 ログとレポートの使用 ... 139

レポート ... 140 レポートを生成する ... 141 レポートを編集する ... 142 レポートについて ... 143 レポートを削除する ... 145 ログ ... 145 ログクエリの使用 ... 147第

14 章 ビジネスセキュリティサービスの管理 ... 149

クライアントツール ... 150 配信スクリプトのサンプル ... 150 感染ファイル暗号化処理の復元ツール ... 150Small Business Server アドイン ... 153

パスワードを変更する ... 153

製品ライセンスの詳細を表示する ... 154

viii

付録

A クライアントの情報... 157

標準モードのクライアントのアイコン ... 158 32 ビットおよび 64 ビットのクライアント ... 163付録 B トレンドマイクロのサービス ... 165

トレンドマイクロの大規模感染予防ポリシー ... 166 トレンドマイクロの推奨設定 ... 166 トレンドマイクロの推奨処理 ... 167 IntelliTrap ... 168 Web レピュテーション ... 169付録 C クライアント保護のベストプラクティス ... 171

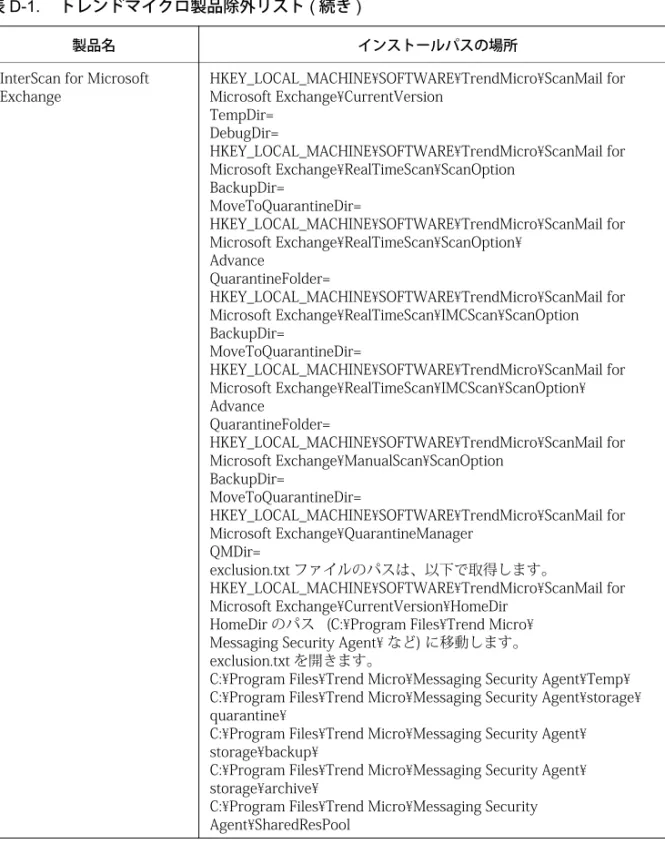

付録 D トラブルシューティングおよび Q&A ... 173

トラブルシューティング ... 174 Q&A ... 175 登録情報の取得方法 ... 175 登録 ... 176 インストール、アップグレード、および互換性 ... 176 パスワードを忘れた/ 紛失した場合 ... 176 パターンファイルまたはService Pack が最新かどうかの確認 ... 177 製品除外リスト ... 177 既知の制限事項 ... 180付録

E ヘルプ情報へのアクセス ... 181

製品サポート情報 ... 182 製品Q&A のご案内 ... 182 サポートサービスについて ... 182目次 ix セキュリティ情報 ... 183 セキュリティ情報の入手先 ... 183 トレンドマイクロへのウイルス解析依頼 ... 184 ウイルスデータベース ... 184 ウイルス解析サポートセンター「TrendLabs」 ... 185

付録

F 用語集 ... 187

索引

... 191

11

第

1 章

ウイルスバスター

ビジネスセキュリティ

サービスについて

本章では、ウイルスバスター ビジネスセキュリティサービス (以下、ビジネスセキュリティサービ ス) の主な機能の概要を説明します。 本章で説明する内容には、次の項目が含まれます。 ・ 12 ページの「ビジネスセキュリティサービスの概要」 ・ 12 ページの「エディションを選択する」 ・ 13 ページの「主要機能」 ・ 16 ページの「ネットワークを保護する」 ・ 17 ページの「検索エンジン」 ・ 19 ページの「保護機能」 ・ 20 ページの「コンポーネント」 ・ 22 ページの「脅威について」 ・ 26 ページの「製品コンポーネントの用語集」 ・ 27 ページの「ドキュメントの表記規則」12

ビジネスセキュリティサービスの概要

中小規模の企業向けに開発され、オフィスや自宅で、または移動中に接続されているコンピュータ をウイルスやその他の脅威から保護します。トレンドマイクロのセキュリティ担当者によってホス トおよび保守されているため、最新の脅威について心配する必要はありません。 保護されるポイント: ・ デスクトップコンピュータおよびリモート / 移動中のノート PC ・ ファイルサーバ ・ USB デバイス 機能: ・ Web レピュテーションにより、社員が危険な Web サイトにさらされるのを防ぎます。 ・ 従来の脅威 (ウイルス、スパイウェア、ルートキット、ボット) を検出して削除します。 ・ パーソナルファイアウォールにより、ハッカーが個人の機密情報を盗むのを防ぎます。 ・ 集中管理された Web ベースのコンソールにより管理が簡単です。 ・ 詳細なエグゼクティブ向けセキュリティレポートを提供します。 ・ トレンドマイクロの担当者がお客さまに代わってアップデートを管理し、更新します。エディションを選択する

製品版と体験版

ビジネスセキュリティサービスは、製品版、または無償の体験版のいずれかを選択できます。 ・ 製品版 ― テクニカルサポート、ウイルスパターンファイルのダウンロード、リアルタイム検 索、およびプログラムのアップデートを利用できます。製品版を更新するには、ライセンス契 約を更新します。 ・ 体験版 ― リアルタイム検索とアップデートを 60 日間利用できます。 体験版は製品版にいつで もアップグレードできます。ウイルスバスター ビジネスセキュリティサービスについて

13

主要機能

バージョン

3.5 SP3

・ URL フィルタの URL ブロックリスト

・ URL フィルタの URL ブロックリストおよび URL 許可リストでのワイルドカードの使用 ・ アドインツールによる Small Business Server (SBS) Essentials 2011 ダッシュボードからビジネ

スセキュリティサービスコンソールへの直接アクセス ・ Microsoft Internet Explorer 9 のサポート

バージョン

3.5

・ トレンドマイクロ独自の基準に基づいて、不適切なコンテンツを含む Web サイトをブロック します。URL フィルタを適用することによって、社員の生産性が向上し、ネットワークリソー スや機密情報を保護することにもつながります。詳細については、84 ページの「URL フィル タ」を参照してください。 ・ ビジネスセキュリティクライアントが許可なくアンインストールまたは終了されることがない ように、管理者がパスワードを設定できるようになりました。詳細については、131 ページの 「ビジネスセキュリティクライアントのアンインストール」および 132 ページの「ビジネスセ キュリティクライアントの終了 (アンロード)」を参照してください。 ・ URL フィルタ情報をログで確認することができます。詳細については、145 ページの「ログ」を 参照してください。セキュリティ

・ スマートスキャン・ Trend Micro Smart Protection Network との統合 ・ USB の自動実行の脅威からの保護 ・ 大規模感染予防 ・ 挙動監視

管理

・ 最新ステータスの簡易化 ・ 最新ステータス通知の強化14

その他

・ CPU 使用率に応じて変化する検索 ・ Windows 7 のサポート

Trend Micro Smart Protection Network

Trend Micro Smart Protection Network は、世界各国で実施されたウ イルス検索の結果を収集し、統計情報をリアルタイムで提供してい ます。これは、お客さまのコンピュータを Web からの脅威に対して 保護することを目的としています。次に、Trend Micro Smart Protection Network の主な機能を示します。

スマートフィードバック

トレンドマイクロスマートフィードバックは、トレンドマイクロのテクノロジおよび 24 時間体制 の TrendLabs の運用によって、トレンドマイクロの製品間での継続的な情報交換を実現していま す。ユーザの 1 回の定期的なレピュテーションチェックによって新しい脅威が特定されるたびに、 トレンドマイクロの脅威に関するデータベースがすべて自動的にアップデートされ、これ以降ユー ザで所定の脅威が発生することがないようブロックされます。トレンドマイクロでは、顧客やパー トナーの大規模なグローバルネットワークを通して収集された脅威に関する情報を、継続的に処理 しています。このことによって、最新の脅威に対して自動的でリアルタイムな保護と、「団結」する ことによるセキュリティの強化を実現しています。いってみれば、住民を守る地域ぐるみの自動化 された自警組織のようなものです。脅威に関して収集される情報は、特定の通信のコンテンツでは なく、送信元の評価に基づいています。ウイルスバスター ビジネスセキュリティサービスについて 15

Web レピュテーション

トレンドマイクロの Web レピュテーションテクノロジでは、世界最大級のドメインレピュテーショ ンデータベースを使用して、Web サイトの古さ、位置の履歴的変化、および不正プログラム挙動分 析から検出される疑わしい活動の兆候などの要素に基づいて、レピュテーションスコアを割り当て ることによって、Web ドメインの信用性が探知されます。また、引き続きサイトが検索され、感染 サイトにユーザがアクセスしないようブロックされます。 正確性を向上させ、誤検出を減らすため に、Web レピュテーションテクノロジでは、サイト全体を分類してブロックするのではなく、サイ ト内の特定のページやリンクにレピュテーションスコアが割り当てられます。これは、多くの場合、 正規サイトの一部のみがハッキングされていて、レピュテーションが時間の経過とともに動的に変 化する可能性があるためです。ファイルレピュテーション

トレンドマイクロのファイルレピュテーションテクノロジでは、ユーザのアクセスを許可する前に、 大規模な in-the-cloud 型データベースを照合して、各ファイルの評価情報が確認されます。不正プ ログラムに関する情報がクラウドに保存されるため、すべてのユーザが即座に利用できます。 高性 能のコンテンツ配信ネットワークによって、確認プロセス時の遅延が最小限に抑えられます。この クラウドクライアントアーキテクチャによって、より迅速な保護が実現され、クライアント全体の 稼働時のメモリ使用量が大幅に軽減されるとともにパターンファイル配信の負担が取り除かれます。スマートスキャン

ビジネスセキュリティサービスでは、スマートスキャンと呼ばれる新しいテクノロジが使用されて います。 これまでは、ビジネスセキュリティサービスクライアントでは、従来型スキャンが使用さ れており、検索を実行するために検索関連コンポーネントを各クライアントでダウンロードする必 要がありました。スマートスキャンを使用すると、クライアントは、スマートスキャンサーバ上の パターンファイルを使用できます。 ファイルの検索には、スキャンサーバが支援を行うので、クラ イアント側の使用リソースは削減されます。16

ネットワークを保護する

ビジネスセキュリティサービスには、次のコンポーネントがあります。 ・ 管理コンソール ― すべてのクライアントを一元管理します。 ・ ビジネスセキュリティサービスサーバ ― トレンドマイクロのデータセンターで管理コンソー ルのホストとして機能します。 ログを収集および保存し、ウイルス / 不正プログラムの大規模 感染の抑止に役立ちます。 ・ ビジネスセキュリティクライアント ― クライアントコンピュータ上の比較的小さいプログラ ムで、ウイルス / 不正プログラム、スパイウェア / グレーウェア、トロイの木馬、およびその 他の脅威から、Windows Vista/Windows 7/XP/Server 2003/Server 2008 コンピュータを保護 します。 ・ スキャンサーバ ― サーバに記録されたパターンファイルを使ったクライアントの検索ができ るため、クライアント全体の負荷が軽減します。管理コンソール

管理コンソールは、トレンドマイクロのデータセンターに配置された集中管理型の Web ベース管理 コンソールです。 環境の保護には、この管理コンソールを使用します。 管理コンソールでは、次のタスクを実行できます。 ・ デスクトップ、ポータブルコンピュータ、およびサーバを論理グループにまとめて、設定や管 理を一括で実行できるようにします。 ・ 1 つまたは複数のグループに対して、ウイルス検索およびスパイウェア検索の設定と手動検索 を実行します。 ・ ウイルス / 不正プログラムの活動に関する通知を受け取ります。また、ログレポートを表示し ます。 ・ クライアント上で脅威が検出された場合は、通知を受信し、メールメッセージを介してウイル ス大規模感染の警告を送信します。 ・ 大規模感染予防を有効にすることによって、大規模感染を抑止します。ウイルスバスター ビジネスセキュリティサービスについて 17

ビジネスセキュリティサービス サーバ

サーバは、ビジネスセキュリティサービスの中核に位置付けられ、 ビジネスセキュリティサービス の集中管理を行うための Web ベースコンソールのホストとして機能します。 サーバにより、クライ アントとの間にクライアント / サーバ関係が形成されます。 ビジネスセキュリティサービスサーバ では、セキュリティステータス情報の表示、クライアントの表示、システムセキュリティの設定、 およびクライアントコンポーネントのアップデートを集中管理できます。 また、サーバは、データ ベースを保持し、ビジネスセキュリティクライアントから報告されたインターネットの脅威の検出 ログを保管します。ビジネスセキュリティクライアント

ビジネスセキュリティクライアントは、ビジネスセキュリティサービスサーバにレポートを行いま す。 クライアントコンピュータの最新のログやステータス情報は、セキュリティサーバへただちに 送信されます (Web レピュテーションのログを除く)。ビジネスセキュリティクライアントでは、脅 威の検出、ビジネスセキュリティクライアントの起動や停止、検索の開始、アップデートの完了な どのイベントをレポートします。 ビジネスセキュリティクライアントのウイルス検索方法には、リアルタイム検索、予約検索、手動 検索の 3 種類があります。 ビジネスセキュリティクライアントの検索設定は、Web コンソールまたはビジネスセキュリティク ライアント自体から設定できます。 ネットワーク上のすべてのコンピュータで一貫した保護を実施 するために、検索の設定を変更する権限をユーザに付与しないことをお勧めします。スキャンサーバ

Smart Protection Network の一部として、ビジネスセキュリティサービスはスキャンサーバを使用 してクライアントを検索する機能を提供するようになりました。 スキャンサーバにより、クライア ントはコンピュータを検索する負荷から解放され、代わりにスキャンサーバが負担します。

検索エンジン

すべてのトレンドマイクロ製品の中核は検索エンジンにあります。 検索エンジンは、本来、初期の ファイルベースのコンピュータウイルスに対処するために開発されましたが、現在ははるかに洗練 され、ウイルス以外にも、インターネットワーム、マスメーラー、トロイの木馬の脅威、フィッシ ングサイト、およびネットワークの悪用を検出できるようになりました。 検索エンジンは、次の 2 種類の脅威を検出します。18 ・ 活発に流布している脅威 : インターネット上で活発に流布している脅威 ・ 制御されている既知の脅威 : 流布してはいないが、開発され、調査のために利用されている制 御された脅威 各ファイルをバイト単位で検索する代わりに、エンジンとパターンファイルが連動し、ウイルス コードを区別できる特性だけではなく、ウイルスが隠れているファイル内の正確な場所も特定しま す。 ビジネスセキュリティクライアントはウイルスを検出すると、これを削除し、ファイルの整合 性を復元します。 検索エンジンは、トレンドマイクロから (帯域幅を減らすために) 差分アップデー トされたパターンファイルを受け取ります。

検索エンジンは、MIME や BinHex など、主要な暗号化形式をすべて復号化できます。 ZIP、ARJ、 CAB などの一般的な圧縮形式も認識し、検索します。 また、ビジネスセキュリティクライアントは ファイル内の複数の圧縮階層 (最大 6 階層) を検索することもできます。 検索エンジンが新しい脅威を認識するように常に最新であることが重要です。 トレンドマイクロで は、これを次の 2 とおりの方法で実現しています。 ・ ウイルスパターンファイルの頻繁なアップデート ・ SQL Slammer のような複合型脅威の発生といったウイルス脅威の性質の変化によって推進され る、エンジンソフトウェアのアップデート

トレンドマイクロの検索エンジンは、ICSA (International Computer Security Association) などの国 際的なコンピュータセキュリティ組織によって毎年認定されています。

検索エンジンのアップデート

一刻を争うウイルス情報をウイルスパターンファイルに記録することで、検索エンジンのアップ デート数を最小限に抑えると同時に、保護を最新に保つことができます。 それ以外にも、トレンド マイクロでは定期的に検索エンジンの新しいバージョンを提供しています。 トレンドマイクロでは、 次のようなタイミングで新規エンジンをリリースしています。 ・ 新しい検索および検出テクノロジをソフトウェアに組み込むとき ・ 有害な可能性のある新しいウイルスが発見されたとき ・ 検索のパフォーマンスを強化するとき ・ 追加のファイル形式、スクリプト言語、エンコード、圧縮形式についてサポートを追加すると き 最新バージョンの検索エンジンのバージョン番号を確認するには、次のトレンドマイクロの Web サ イトにアクセスしてください。 http://www.trendmicro.co.jp/ウイルスバスター ビジネスセキュリティサービスについて 19

保護機能

次の表は、ビジネスセキュリティサービスのさまざまなコンポーネントが、各種の脅威からコン ピュータをどのように保護しているのかを示しています。 表1-1. 保護機能 脅威 保護 ウイルス/ 不正プログラム ― ウイルス、トロ イの木馬、ワーム、バックドア、ルートキット スパイウェア/ グレーウェア ― スパイウェア、 ダイヤラー、ハッキングツール、パスワード解 読アプリケーション、アドウェア、ジョークプ ログラム、キーロガー ビジネスセキュリティクライアントのパター ンファイルを使用したウイルスおよびスパイ ウェア対策検索エンジン メールメッセージを通じて送信されるウイルス / 不正プログラムおよびスパイウェア / グレー ウェア POP3 メール検索 ネットワークワーム / ウイルス ファイアウォール 侵入 ファイアウォール 有害と考えられる Web サイト / フィッシング サイト Web レピュテーション 不正挙動 挙動監視 インスタントメッセージングアプリケーション での露骨なコンテンツと禁止コンテンツ インスタントメッセージコンテンツフィルタ20

コンポーネント

ウイルス対策

・ 検索エンジン (32 ビット /64 ビット ) : 検索エンジンは、ウイルスパターンファイルを使用して、 ユーザが開いたファイルまたは保存したファイルに潜むウイルス、不正プログラムなどのセ キュリティリスクを検出します。 検索エンジンは、ウイルスパターンファイルと連携し、パターンマッチングというプロセスを 使用して検出の第 1 レベルを実行します。 各ウイルスには一意の「シグネチャ」、つまり他の コードと区別できる特性を表す文字列が含まれているので、トレンドマイクロのウイルス専門 家は、このコードの実行機能を持たない断片をパターンファイルに取り込みます。検索エンジ ンは、各検索対象ファイルの特定領域をウイルスパターンファイルのパターンと比較し、一致 するものを探します。 ・ ウイルスパターンファイル : ビジネスセキュリティクライアントでウイルスシグネチャ (ウイル スの存在を示すビットやバイトの一意のパターン) の識別に使用されるファイルです。 ・ ウイルスクリーンナップテンプレート : ウイルスクリーンナップエンジンによって使用され、 トロイの木馬のファイルとプロセス、ワーム、およびスパイウェアを識別して削除するために 使用されるテンプレートです。 ・ ウイルスクリーンナップエンジン (32 ビット /64 ビット ) : クリーンナップサービスでトロイの 木馬のファイルとプロセス、ワーム、およびスパイウェアの検索および削除に使用されるエン ジンです。 ・ IntelliTrap 除外パターンファイル : IntelliTrap と検索エンジンで圧縮ファイル内の不正コードの 検索に使用される除外パターンファイルです。 ・ IntelliTrap パターンファイル : IntelliTrap と検索エンジンで圧縮ファイル内の不正コードの検索 に使用されるパターンファイルです。 ・ スマートスキャンエージェントパターン : クライアントで脅威の特定に使用されるパターン ファイルです。 このパターンファイルは、クライアントのコンピュータに保存されます。 ・ スマートフィードバックエンジン (32 ビット /64 ビット ) : Trend Micro Smart ProtectionNetwork にフィードバックを送信するエンジンです。

・ スマートスキャンパターン : クライアントのコンピュータ上のファイル固有のデータが含まれ るパターンファイルです。

ウイルスバスター ビジネスセキュリティサービスについて 21

スパイウェア対策

・ スパイウェア検索エンジン (32 ビット ) : 32 ビット OS を実行する感染コンピュータとサーバか らスパイウェアを検出して削除する独立した検索エンジンです。 ・ スパイウェア検索エンジン (64 ビット ) : 32 ビットシステム用のスパイウェア検索エンジンと 同様に、この検索エンジンは 64 ビット OS 上でスパイウェアを検出し、削除します。 ・ スパイウェアパターンファイル : 既知のスパイウェアを特定するための情報が格納されており、 スパイウェア検索エンジン (32 ビットと 64 ビットの両方) でコンピュータとサーバ上のスパイ ウェアを手動検索および予約検索により検出するのに使用されます。 ・ スパイウェア監視パターンファイル : スパイウェアパターンファイルと似ていますが、ウイル ス検索エンジンでスパイウェアを検索する際に使用されます。大規模感染予防

大規模感染予防は、インターネットの脅威や、その他の世界的な大規模感染状況を早期のうちに警 告します。コンピュータとネットワークの安全性を維持するための予防措置を自動的に講じた後、 問題を特定し、ダメージを修復します。 ・ 脆弱性検索診断パターンファイル : すべての脆弱性のデータベースが格納されたファイルです。 脆弱性診断パターンファイルは、既知の脆弱性を検索するように検索エンジンに指示します。ネットワークウイルス

・ ファイアウォールドライバ (32 ビット /64 ビット ) : ファイアウォールは、このドライバとネッ トワークウイルスパターンファイルを使用して、ハッカーの攻撃やネットワークウイルスから コンピュータを保護します。 ・ ファイアウォールパターンファイル : ウイルスパターンファイルと同様に、ビジネスセキュリ ティサービスでネットワークウイルスのシグネチャの識別に使用されます。 ・ TDI ドライバ (32 ビット /64 ビット ) : ネットワークトラフィックを検索モジュールにリダイレ クトするモジュールです。 ・ WFP ドライバ (32 ビット /64 ビット ) : Windows Vista クライアントでは、ファイアウォールは このドライバとネットワークウイルスパターンファイルを使用して、ネットワークウイルスを 検索します。22

Web レピュテーション

・ トレンドマイクロセキュリティデータベース : Web レピュテーションは、Web ページを開く前 に、そのページに潜在するセキュリティリスクを評価します。 データベースから返される危険 度と、設定されているセキュリティレベルに応じて、ビジネスセキュリティクライアントはそ の Web ページの閲覧を拒否または許可します。 ・ URL フィルタエンジン (32 ビット /64 ビット ) : ページを評価するためのクエリをトレンドマイ クロセキュリティデータベースで実行するエンジンです。挙動監視

・ 挙動監視ドライバ : このドライバは、クライアント上のプロセスの挙動を検出します。 ・ 挙動監視コアサービス : ビジネスセキュリティクライアントは、このサービスを使用して、挙 動監視コアドライバを制御します。 ・ ポリシー施行パターンファイル : ビジネスセキュリティサービスコンソールに設定され、クラ イアントによって施行されるポリシーのリストです。 ・ デジタル署名パターンファイル : トレンドマイクロが認定した、安全なソフトウェアを提供し ている企業のリストです。 ・ 挙動監視制御パターンファイル : このパターンファイルには、初期設定の挙動監視ポリシーが 格納されています。このパターンのファイルは、すべてのポリシー照合でスキップされます。 ・ 挙動監視検出パターンファイル : 疑わしい脅威の挙動の検出に使用するルールが含まれるパ ターンファイルです。最新ステータスと通知

・ 最新ステータスを表示すると、大規模感染予防、ウイルス対策、スパイウェア対策、および ネットワークウイルスのセキュリティステータスを一目で確認できます。ビジネスセキュリ ティサービスでは、重大なイベントが発生したときに管理者に通知を送信できます。脅威について

コンピュータのセキュリティは、めまぐるしく変化するテーマです。管理者および情報セキュリ ティの専門家は、コンピュータとネットワークに対する潜在的なリスクや招かれざる事態の表現に さまざまな用語や語句を発案および採用しています。ここでは、これらの用語について説明し、こ のマニュアルでそれらがどのような意味で使用されているかを示します。ウイルスバスター ビジネスセキュリティサービスについて 23

ウイルス

/ 不正プログラム

コンピュータウイルスまたは不正プログラムは、実行可能コードの断片であり、自己複製という独 特の機能を持つプログラムです。ほとんどの種類の実行可能ファイルに取り付くことができ、ファ イルとして、個人間での送受信やコピーによって広がります。 自己複製に加えて、一部のウイルスおよび不正プログラムには別の共通点があります。ウイルスの ペイロードを実行するダメージルーチンです。メッセージやイメージを単に表示するだけのペイ ロードもあれば、ファイルを破壊したり、ハードディスクドライブを再フォーマットするなどの損 害をもたらすペイロードもあります。 ・ 不正プログラム : 不正プログラムとは、コンピュータシステムの所有者の同意を得ずにシステ ムへ侵入したりダメージを与えたりするように設計されたソフトウェアです。 ・ トロイの木馬 : トロイの木馬は、無害なアプリケーションを装う不正プログラムです。ウイル スや不正プログラムとは異なり、トロイの木馬は自己複製しませんが、ウイルスと同様に有害 な可能性があります。コンピュータからウイルスや不正プログラムを駆除するように見せかけ ながら、実際にはコンピュータにウイルスや不正プログラムを持ち込むアプリケーションが、 トロイの木馬の一例です。 ・ ワーム : コンピュータワームは、自己完結型プログラムまたはプログラムセットで、ワーム自 体またはワームの一部の動作可能なコピーを別のコンピュータシステムに拡散できます。通 常、伝播はネットワーク接続またはメールの添付ファイルを介します。ウイルスや不正プログ ラムとは異なり、ワームは自分自身をホストプログラムに添付する必要はありません。 ・ バックドア : バックドアとは、自身を検出されないようにしながら、通常の認証をかいくぐっ たり、コンピュータへのリモートアクセスを確保したり、情報にアクセスしたりする手段で す。 ・ ルートキット : ルートキットとは、ユーザによる OS の正当な制御を妨害するように設計された プログラムの集合です。一般に、ルートキットは自身がインストールされたことを隠し、標準 のシステムセキュリティを破壊することで自身が削除されるのを回避します。 ・ マクロウイルス : マクロウイルスは、アプリケーション固有のウイルスです。マクロウイルス は、Microsoft Word (.doc) や Microsoft Excel (.xls) などのアプリケーションファイルに常駐し ます。したがって、マクロウイルスは、.doc、.xls、.ppt など、マクロ対応アプリケーションに 共通する拡張子を持つファイルで検出される可能性があります。マクロウイルスは、アプリ ケーションのデータファイル間を移動します。また、阻止されない場合は最終的に何百もの ファイルに感染するおそれがあります。24

スパイウェア

/ グレーウェア

グレーウェアは、予期しない処理や許可されていない処理を実行するプログラムです。この用語は、 スパイウェア、アドウェア、ダイヤラー、ジョークプログラム、リモートアクセスツールなどの好 ましくないファイルおよびプログラムの総称として使われています。種類によっては、自己複製す る不正コードと自己複製しない不正コードが含まれる場合と、含まれない場合があります。 ・ スパイウェア : スパイウェアは、ユーザが同意も認識もしないうちにコンピュータにインス トールされ、個人情報を収集して送信するコンピュータソフトウェアです。 ・ ダイヤラー : ダイヤラー (ダイヤルアップ接続ソフトウェア) は、ブロードバンド接続以外のイ ンターネット接続に必要です。不正なダイヤラーは、ISP に直接接続するのではなく、割増料 金のかかる番号を通して接続するように設計されています。このような不正なダイヤラーのプ ロバイダは、割増料金を自らが搾取します。ダイヤラーは、この他にも、個人情報の送信や、 不正ソフトウェアのダウンロードに使用されます。 ・ ハッキングツール : ハッキングツールとは、ハッキングを支援するように設計されたプログラ ム、またはプログラムの集合です。 ・ アドウェア : アドウェア (advertising-supported software) とは、コンピュータにインストール された後で、またはアプリケーションの使用中に、そのコンピュータで自動的に広告を再生、 表示、またはダウンロードするソフトウェアパッケージです。 ・ キーロガー : キーロガーとは、ユーザのキー入力をすべて記録するコンピュータソフトウェア です。この情報は、ハッカーによって取得され、個人的な目的に使用される場合があります。 ・ ボット : ボット (「ロボット」の短縮形) は、ユーザまたは別のプログラムのエージェントとして 動作するプログラム、または人の操作をシミュレートするプログラムです。ボットは、一度実 行されると、自身のコピーを作成、圧縮、および配布できます。ネットワークに接続されたコ ンピュータに対する自動攻撃を仕掛けるときに使用されることがあります。 インストールされたシステムには害を及ぼしませんが、クライアントまたはネットワークが不正プ ログラムやハッカーの攻撃にさらされる可能性があるという理由で、トレンドマイクロによりスパ イウェア / グレーウェアと分類されるアプリケーションがあります。たとえば、Hotbar は、ツールバーを Web ブラウザに埋め込むプログラムです。 Hotbar はユーザが アクセスする URL を追跡し、検索エンジンに入力される語句を記録します。 これらの情報はポップ アップなどの対象広告をユーザのブラウザに表示するために使用されます。 Hotbar が収集する情報 は、サードパーティのサイトに送信され、不正プログラムやハッカーによってユーザの情報収集に 利用される可能性があるため、ビジネスセキュリティサービスは初期設定でこのアプリケーション のインストールと実行を阻止します。 ビジネスセキュリティサービスがスパイウェア / グレーウェアと分類している Hotbar などのアプリ ケーションをクライアントで実行する場合は、スパイウェア / グレーウェアの信頼済みリストにそ のアプリケーション名を追加する必要があります。

ウイルスバスター ビジネスセキュリティサービスについて 25 潜在的に危険なアプリケーションを実行させないようにし、スパイウェア / グレーウェアの信頼済 みリストをユーザが完全に制御できるようにすることで、ビジネスセキュリティサービスは承認さ れたアプリケーションのみがクライアント上で実行されるようにします。 ビジネスセキュリティクライアントではグレーウェアを検出できます。 スパイウェアまたはグレー ウェアに推奨される処理は「駆除」です。

ネットワークウイルス

厳密に言うと、ネットワーク上で広がるウイルスがすべてネットワークウイルスであるというわけ ではありません。この項で取り上げた脅威のうち、ネットワークウイルスと呼べるのはワームなど の一部のウイルスだけです。特に、ネットワークウイルスは、TCP、FTP、UDP、HTTP などのネッ トワークプロトコルやメールプロトコルを利用して自己複製します。 ファイアウォールは、ネットワークウイルスパターンファイルを使用してネットワークウイルスを 特定し、ブロックします。侵入

侵入とは、ネットワークまたはコンピュータに力ずくで、または許可を得ずに入り込むことを指し ます。ネットワークまたはコンピュータのセキュリティをバイパスすることを指す場合もあります。不正挙動

不正挙動とは、ソフトウェアが、OS、レジストリエントリ、他のソフトウェア、またはファイルお よびフォルダを許可なく変更することを指します。インスタントメッセンジャーでの不適切な内容の送信

使用するのにふさわしくないキーワードや、組織が送信を禁止しているキーワードを、インスタン トメッセージングアプリケーションを介して送信することです。たとえば、社外秘情報がこれに該 当します。Packer

Packer とは、実行可能プログラムを圧縮するツールです。実行可能プログラムを圧縮すると、その 中のコードは、従来のウイルス検索製品では検出しにくくなります。Packer によってトロイの木馬 やワームが隠されることがあります。 トレンドマイクロの検索エンジンは、圧縮されたファイルを検出できます。圧縮されたファイルに 推奨される処理は「隔離」です。26

製品コンポーネントの用語集

次の表に、ビジネスセキュリティサービスのドキュメントで使用されている用語を示します。 表1-2. 製品コンポーネントの用語集 項目 説明 ビジネスセキュリティ サービスサーバ トレンドマイクロデータセンターのビジネスセキュリティサービス サーバは管理コンソールのホストとして機能します。この管理コン ソールは、ビジネスセキュリティサービス全体を集中管理する Web ベースの管理コンソールです。 スキャンサーバ トレンドマイクロのグローバルスキャンサーバは、スマートスキャン 用に設定されている検索クライアントを支援します。 ビジネスセキュリティ クライアント ビジネスセキュリティクライアントは、自身がインストールされてい るクライアントを保護します。 クライアント クライアントとは、ビジネスセキュリティクライアントがインストー ルされているデスクトップ、ポータブルコンピュータ、およびサーバ のことです。 管理コンソール 管理コンソールは、すべてのビジネスセキュリティクライアントの集 中管理に使用する Web ベースのコンソールです。 管理コンソールはビ ジネスセキュリティサービスサーバに存在します。ウイルスバスター ビジネスセキュリティサービスについて 27

ドキュメントの表記規則

このドキュメントでは、次の表記規則を使用しています。 表1-3. 本書で使用している表記規則 表記 説明 注意: 設定上の注意 ヒント: 推奨事項 警告: 避けるべき操作や設定についての注意29

第

2 章

ビジネスセキュリティクライアントの

インストールの準備

この章の手順では、Trend Micro ウイルスバスター ビジネスセキュリティサービス (以下、ビジネス セキュリティサービス) のインストールと配置の計画を作成します。トレンドマイクロでは、イン ストールを実行する前に、インストールと配置の計画を作成することを強くお勧めします。これに より、製品の機能を既存のウイルス対策およびネットワーク保護計画に確実に組み込めるようにな ります。 本章で説明する内容には、次の項目が含まれます。 ・ 30 ページの「開始する前に」 ・ 31 ページの「システム要件」 ・ 31 ページの「ビジネスセキュリティサービスの登録」 ・ 32 ページの「配信処理に対するチェックリスト」 ・ 35 ページの「ポートのチェックリスト」30

開始する前に

次のインストールおよびインストールのフェーズについて確認します。フェーズ

1: インストールの計画

ビジネスセキュリティサービスの配置計画フェーズは、次のタスクで構成されます。 1. システムの最小要件の確認 ― 31 ページの「システム要件」を参照してください。 2. クライアント数の特定 ― 32 ページの「クライアントの数を特定する」を参照してください。 3. ネットワークトラフィックの計画 ― 32 ページの「ネットワークトラフィックの計画」を参照 してください。 4. デスクトップおよびサーバグループの決定 ― 34 ページの「デスクトップおよびサーバグルー プの数を決定する」を参照してください。 5. ビジネスセキュリティクライアントのインストール / 配信方法の選択 ― 34 ページの「クライ アントのインストール方法を選択する」を参照してください。フェーズ

2: ビジネスセキュリティクライアントのインストール

すべてのサーバおよびデスクトップにビジネスセキュリティクライアントをインストールします。 このフェーズは、次のタスクで構成されます。 注意: 概要は、38 ページの「ビジネスセキュリティクライアントのインストールの概要」を参照 してください。 1. インストール方法の選択 2. クライアントのインストールまたはアップグレード 3. インストールの確認 4. インストールのテストビジネスセキュリティクライアントのインストールの準備 31

フェーズ

3: セキュリティオプションの設定

ビジネスセキュリティクライアントのクライアントへのインストール後に、必要に応じて初期設定 をカスタマイズします。このフェーズは、次のタスクで構成されます。 1. グループの設定 ― 64 ページの「グループの概要」を参照してください。 2. オプションの設定 ― 72 ページの「デスクトップおよびサーバグループを設定する」を参照し てください。システム要件

最新の情報については弊社の「最新版ダウンロード」サイトにある最新の Readme をご参照ください。 http://www.trendmicro.co.jp/download/ 注意: システム要件に記載されているオペレーティングシステムの種類やハードディスク容量な どは、本ドキュメント作成時点の情報です。システム要件は、オペレーティングシステム のサポート終了や、弊社製品の改良、検索エンジンやパターンファイルのバージョンアッ プなどに伴い、変更、追加、または削除される場合があります。また、製品の運用環境に よっては、ログファイルの保存、他のソフトウェアとの共存などにより、必要となるメモ リサイズやハードディスク容量も異なりますので、ご注意ください。ビジネスセキュリティサービスの登録

詳細については、販売代理店または弊社テクニカルサポートにお問い合わせください。32

配信処理に対するチェックリスト

ビジネスセキュリティサービスを配信する前に、以下の確認をします。2 つの注意点があります。 ・ ビジネスセキュリティクライアントとOneCare

ビジネスセキュリティクライアントは Microsoft Windows Live OneCare クライアントとともに インストールすることはできません。ビジネスセキュリティクライアントのインストーラは、 クライアントコンピュータから OneCare を自動的に削除します。

・ 他のファイアウォールアプリケーション

Windows Vista、Windows XP SP2、および Windows Server 2003 には、インターネット接続 ファイアウォール (ICF) と呼ばれるファイアウォールが組み込まれています。ビジネスセキュ リティサービスファイアウォールをインストールする場合は、他のファイアウォールアプリ ケーションをすべて削除することをお勧めします。

クライアントの数を特定する

クライアントは、ビジネスセキュリティクライアントがインストールされるコンピュータです。こ れは、デスクトップ、サーバ、ノートブックコンピュータなどです。自宅から企業ネットワークに 通信するユーザが所有するコンピュータも含まれます。ネットワークトラフィックの計画

配置の計画を立てる際は、ビジネスセキュリティサービスによって発生するネットワークトラ フィックを考慮してください。ビジネスセキュリティサービスでは、ビジネスセキュリティサービ スサーバとクライアント間の相互通信時にネットワークトラフィックが発生します。 ビジネスセキュリティサービスサーバ / スキャンサーバでは、次の処理の実行時にトラフィックが 発生します。 ・ 設定の変更についてクライアントに通知するとき ・ トレンドマイクロのアップデートサーバに接続し、最新コンポーネントをチェックしダウン ロードするとき ・ スマートスキャンに設定されているクライアントで検索を実行するとき ・ Smart Protection Network にフィードバックを送信するときクライアントでは、次の処理の実行時にトラフィックが発生します。

・ アップデートコンポーネントをダウンロードするようにクライアントに通知するとき ・ 起動

ビジネスセキュリティクライアントのインストールの準備 33 ・ 停止 ・ ログの生成 ・ 自動アップデートの実行 ・ 手動アップデート ([今すぐアップデート]) の実行 ・ スマートスキャンの際のスキャンサーバへの接続 注意: アップデートとログ生成以外の処理では、少量のトラフィックが発生します。

パターンファイルのアップデート時のネットワークトラフィック

トレンドマイクロから任意の製品コンポーネントの最新版が公開された際に、ネットワークトラ フィックが発生します。 パターンファイルのアップデート時に発生するネットワークトラフィックを軽減するため、ビジネ スセキュリティサービスでは、差分アップデートと呼ばれる方法が使用されます。 毎回、アップ デートパターンファイル全体をダウンロードするのではなく、前回のリリース以降に追加された新 しいパターンのみがダウンロードされます。 ビジネスセキュリティサービスでは、オフラインとオンラインのビジネスセキュリティクライアン トも使用されます。 オンラインのビジネスセキュリティクライアントはトレンドマイクロのアップ デートサーバから自らをアップデートするため、インターネットトラフィックが生じます。 オフラ インのビジネスセキュリティクライアントはアクティブなビジネスセキュリティクライアントから 自らをアップデートするため、社内ネットワークトラフィックが生じます。 定期的にアップデートされるクライアントでは、必要なダウンロードは差分パターンだけですみ、 そのサイズは約 5 ∼ 200KB です。 パターンファイル全体はこれよりもかなり大きいため、そのダウ ンロードには時間がかかります。 トレンドマイクロは、新しいパターンファイルを 1 日に 1 回の頻度でリリースしています。ただ し、特に有害なウイルスが活動的に流布している場合には、その脅威に対するパターンが用意でき しだいすぐに新しいパターンファイルをリリースします。34

デスクトップおよびサーバグループの数を決定する

すべてのビジネスセキュリティクライアントは、特定のセキュリティグループに属します。1 つの セキュリティグループのすべてのメンバーが、同じ設定を共有し同じタスクを実行します。クライ アントをグループ化することによって、他のグループの設定に影響を与えることなく、特定のグ ループのすべてのメンバーに対して同時に、カスタマイズした設定を設定、管理、および適用でき ます。 ビジネスセキュリティサービスのセキュリティグループは、Windows のドメインとは別のもので す。1 つの Windows ドメインに複数のセキュリティグループを作成できます。また、異なる Windows ドメインにあるコンピュータを同じセキュリティグループに割り当てることもできます。 所属する部門または実行する機能に基づいてクライアントをグループ化できます。また、感染リス クの高いクライアントをグループ化し、高いセキュリティ設定をグループ内のすべてのクライアン トに適用することもできます。固有のセキュリティ設定を適用するクライアントグループごとに、 少なくとも 1 つのグループを作成する必要があります。 小さいオフィスの場合、作成するグループは 1 つだけでもかまいません。クライアントのインストール方法を選択する

ビジネスセキュリティサービスでは、いくつかの方法でビジネスセキュリティクライアントを配信 できます。環境に最適な配信方法は、現行の管理方法と、エンドユーザに割り当て済みのアカウン ト権限に基づいて決めます。 単一のサイトに配信する場合は、ログオンスクリプトウィザードによる配信を選択できます。ビジ ネスセキュリティクライアントはバックグラウンドで配信され、エンドユーザがインストールプロ セスに気付くことはありません。 組織内で IT ポリシーが厳格に施行されている場合は、ログオンスクリプトウィザードを使用するこ とをお勧めします。 ログオンスクリプトウィザードによる方法では、エンドユーザに管理権限を付 与する必要がありません。代わりに、インストールプログラム自体に、管理アカウントに対するパ スワードを設定します。エンドユーザの権限は変更する必要はありません。注意: ログオンスクリプトウィザードによる方法は、Windows Vista/XP (Professional Edition の み) および Server 2003 にのみ使用できます。

ビジネスセキュリティクライアントのインストールの準備 35 組織内で IT ポリシーがそれほど厳格に施行されていない場合は、単純なビジネスセキュリティクラ イアントのダウンロードによるビジネスセキュリティクライアントのインストールを使用すること をお勧めします。 管理者はメールメッセージを送信し、ユーザにダウンロードサイトにアクセスし てビジネスセキュリティクライアントをインストールするように指示します。ただし、この方法で は、エンドユーザに、ビジネスセキュリティクライアントをインストールするための管理者権限が 必要になります。 インストール方法の詳細については、38 ページの「ビジネスセキュリティクライアントのインス トールの概要」を参照してください。

ポートのチェックリスト

ビジネスセキュリティサービスでは、次の初期設定のポートが使用されます。 表2-1. ポートのチェックリスト ポート ポート (初期値) 使用する値 ビジネスセキュリティクライアント 21112 (TCP) ビジネスセキュリティクライアント HTTP サーバ 61116 (TCP) ビジネスセキュリティクライアントブロードキャスト 61117 (UDP) ビジネスセキュリティクライアントのダウンローダ 61119 (UDP)37

第

3 章

ビジネスセキュリティクライアントの

インストール

ビジネスセキュリティクライアントは、Trend Micro ウイルスバスター ビジネスセキュリティサー ビス (以下、ビジネスセキュリティサービス) サーバにレポートを行います。クライアントコン ピュータのログやステータス情報は、セキュリティサーバへリアルタイムに送信されます (Web レ ピュテーションのログを除く)。ビジネスセキュリティクライアントでは、脅威の検出、ビジネスセ キュリティクライアントの起動や停止、検索の開始、アップデートの完了などのイベントをレポー トします。 ビジネスセキュリティクライアントのウイルス検索方法には、リアルタイム検索、予約検索、手動 検索の 3 種類があります。 本章では、ビジネスセキュリティクライアントをインストールおよび削除するために必要な手順に ついて説明します。 ・ 38 ページの「ビジネスセキュリティクライアントのインストールの概要」 ・ 39 ページの「ビジネスセキュリティクライアントのインストール - Web」 ・ 43 ページの「ビジネスセキュリティクライアントのインストール - その他のオプション」 ・ 48 ページの「ビジネスセキュリティクライアントのインストールを確認する」 ・ 48 ページの「ビジネスセキュリティクライアントを削除する」38

![図 10-1. [ 通知 ] の [ イベント ] 画面](https://thumb-ap.123doks.com/thumbv2/123deta/6920195.759063/122.918.113.684.255.865/図11通知のイベント画面.webp)

![図 11-1. [ グローバル設定 ] 画面の [ 管理 ] タブ](https://thumb-ap.123doks.com/thumbv2/123deta/6920195.759063/126.918.109.632.253.966/図111グローバル設定画面の管理タブ.webp)