脆弱性対策情報データベース JVN iPedia に関する活動報告レポートについて

本レポートでは、2013 年 7 月 1 日から 2013 年 9 月 30 日までの間に JVN iPedia で登

録をした脆弱性対策情報の統計及び事例について紹介しています。

脆弱性対策情報データベース

JVN iPedia に関する

活動報告レポート

[2013 年第 3 四半期(7 月~9 月)]

独立行政法人情報処理推進機構 技術本部 セキュリティセンター 2013 年 10 月 18 日目次 1. 2013 年第 3 四半期 脆弱性対策情報データベース JVN iPedia の登録状況 ... - 1 - 1-1. 脆弱性対策情報の登録状況 ... - 1 - 1-2. 【注目情報 1】ウェブサイトの改ざんに悪用されているソフトウェアについて ... - 2 - 1-3. 【注目情報 2】重要なシステムにおけるソフトウェアの脆弱性について ... - 3 - 2. JVN iPedia の登録データ分類 ... - 5 - 2-1. 脆弱性の種類別件数 ... - 5 - 2-2. 脆弱性に関する深刻度別割合 ... - 5 - 2-3. 脆弱性対策情報を公表した製品の種類別件数 ... - 6 - 2-4. オープンソースソフトウェアの割合 ... - 7 - 2-5. 登録された製品の開発元(ベンダー)の内訳 ... - 7 - 3. 脆弱性対策情報の活用状況 ... - 8 -

表1-1. 2013 年第 3 四半期の登録件数 情報の収集元 登録件数 累計件数 日本語版 国内製品開発者 2 件 149 件 JVN 130 件 2,755 件 NVD 1,148 件 38,912 件 計 1,280 件 41,816 件 英語版 国内製品開発者 2 件 149 件 JVN 26 件 800 件 計 28 件 949 件

1. 2013 年第 3 四半期 脆弱性対策情報データベース JVN iPedia の登録状況

脆弱性対策情報データベース「JVN iPedia( http://jvndb.jvn.jp/ )」は、システム管理者が幅広いソ フトウェア製品に関する脆弱性対策情報を日本語で取得し、迅速に脆弱性対策に活かせるよう、1) 国内のソフトウェア開発者が公開した脆弱性対策情報、2)脆弱性対策情報ポータルサイト JVN(*1) で公表した脆弱性対策情報、3)米国国立標準技術研究所 NIST(*2)の脆弱性データベース「NVD (*3)」 が公開したソフトウェアの脆弱性対策情報を集約、翻訳し、2007 年 4 月 25 日から公開しています。1-1.

脆弱性対策情報の登録状況 ~脆弱性対策情報の登録件数が累計41,000 件を超過~ 2013 年第 3 四半期(2013 年 7 月 1 日から 9 月 30 日まで)にJVN iPedia 日本語版へ登録した脆弱性対 策情報は右表の通りとなり、脆弱性対策情報の登録 件数が、累計41,000 件を超過しました(表1-1、図 1-1)。 JVN iPedia 英語版へ登録した脆弱性対策情報も右 表の通りとなっており、累計で949 件になっていま す。 9,627 10,211 10,849 11,373 12,690 15,894 22,934 30,843 38,099 39,336 40,536 41,816 0 5000 10000 15000 20000 25000 30000 35000 40000 45000 0 2,000 4,000 6,000 8,000 10,000 12,000 14,000 4Q 2010 1Q 2011 2Q 2011 3Q 2011 4Q 2011 1Q 2012 2Q 2012 3Q 2012 4Q 2012 1Q 2013 2Q 2013 3Q 2013 四 半 期 件 数 国内製品開発者から収集したもの JVNから収集したもの NVDから収集したもの 累計件数(右目盛り) 2007/4/25 公開開始 累 計 件 数 図1-1. JVN iPediaの登録件数の四半期別推移(*1) Japan Vulnerability Notes。脆弱性対策情報ポータルサイト。製品開発者の脆弱性への対応状況を公開し、 システムのセキュリティ対策を支援しています。IPA、JPCERT/CC が共同で運営しています。 http://jvn.jp/ (*2) National Institute of Standards and Technology。米国国立標準技術研究所。米国の科学技術分野におけ

る計測と標準に関する研究を行う機関。 http://www.nist.gov/

2

1-2.

【注目情報1】ウェブサイトの改ざんに悪用されているソフトウェアについて ~CMS に関する脆弱性対策情報の登録は全体の約 96%、1,669 件に~ 今年に入りウェブサイト改ざんの被害が急増しています。IPA でも 2013 年 9 月に注意喚起(*4)を 発信し利用者に注意を促しています。ウェブサイトが改ざんされる要因の1つに、脆弱性を含んだ古 いバージョンのソフトウェアを利用している為に、攻撃者に脆弱性が悪用されることが挙げられます。攻撃に悪用されやすいソフトウェアには、Apache Struts、Parallels Plesk Panel といったウェブ

アプリケーションフレームワーク(*5)やミドルウェア(*6)、WordPress、Drupal、Joomla!といった CMS(Contents Management System(*7))などが存在しており、脆弱性対策情報も多数公開されて います。 図1-2-1 は、上記の攻撃に悪用されやすいソフトウェアに関する JVN iPedia での登録状況です。そ の数は累計1,879 件に上り、2013 年は 9 月末時点で 155 件が登録されています。ソフトウェア別の 件数の推移に着目すると、Joomla!は 2010 年をピークに最近では登録件数が減少している一方、今 年度は登録のほとんどがWordPress と Drupal に集中しています。 4 84 200 296 323 282 174 361 155 0 50 100 150 200 250 300 350 400 ~2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 XOOPS Movable Type Joomla! Drupal WordPress Parallels Plesk Panel Apache Struts 図1-2-1.昨今悪用が多発しているソフトウェア等の脆弱性の登録件数の年別推移 (~2013/09/30) 図1-2-2 は、前述の図 1-2-1 のソフトウェアについて CVSS(*8)による深刻度別件数を集計したも のです。これらの脆弱性の深刻度別件数は、レベル III(危険)が 688 件、レベル II(警告)が 981 件、レベルI(注意)が 210 件といった件数になっており、サービス停止など、深刻度が「レベル II (警告)」以上のものが全1,879 件中 1,669 件(約 89%)を占めています。特に WordPress、Drupal、

Joomla!、Movable Type 、XOOPS といった CMS に関する脆弱性対策情報は全 1,879 件中 1,807

件(約96%)となっています。また、もっとも深刻度の高いレベル III の脆弱性は 1,807 件中 660 件

(*4)http://www.ipa.go.jp/security/topics/alert20130906.html (2013 年 9 月 6 日付の注意喚起) (*5)ウェブアプリケーションの骨組みを提供し開発を助けてくれる仕組みのこと

(*6)オペレーティングシステム(OS)とアプリケーションソフトの中間的な処理や動作を行うソフトウェアのこと (*7)Contents Management System、ウェブサイトを簡易に構築・管理するためのソフトウェアの総称。 (*8)Common Vulnerability Scoring System、共通脆弱性評価システム。

http://www.ipa.go.jp/security/vuln/CVSS.html

脆弱性の基本評価基準の数値を基にI,Ⅱ,Ⅲの 3 段階とし、数値が大きいほど深刻度が高い。

・レベルⅢ:リモートからシステムを完全に制御されるような場合や大部分の情報が漏えいするような脅威。 ・レベルⅡ:一部の情報が漏えいするような場合やサービス停止につながるような脅威。

(約36%)となっています。 9 19 91 73 439 5 52 0 100 200 300 400 500 600 700 800 Apache Struts Parallels Plesk Panel WordPress Drupal Joomla! Movable Type XOOPS レベルI (注意、CVSS基本値=0.0~3.9) レベルII (警告、CVSS基本値=4.0~6.9) レベルIII(危険、CVSS基本値=7.0~10.0) 82 31 41 378 622 30 695 図1-2-2.昨今悪用が多発しているソフトウェア等の脆弱性の深刻度別件数 (~2013/09/30) (件数) JVN iPedia には、ウェブ改ざんに悪用されたソフトウェアをはじめとして、深刻度の高い脆弱性 が多数登録されています。製品利用者は情報を日々収集し、製品のバージョンアップなどを速やか に行ってください。

1-3.

【注目情報2】重要なシステムにおけるソフトウェアの脆弱性について ~米国の放送局で実際に発生した緊急警報システムにおける脆弱性の悪用事例について~ 2013 年 2 月に米モンタナ州の放送局が利用していた緊急警報システムが、「ゾンビ出現」という緊 急警報を流してしまう事件が発生しました。事件が発生した原因は、警報を受信後、チェックするシ ステム「DASDEC」にあった脆弱性が攻撃者に悪用されたことが判明しています。なお、この脆弱性 に関する情報は、JVN iPedia でも公開しています(表 1-2)。 表1-2. ソフトウェア「DASDEC」に関する脆弱性の登録内容 ID(JVNDB) タイトル CVSS (基本値)JVNDB-2013-003170 Digital Alert Systems DASDEC EAS および Monroe Electronics R189

One-Net EAS における root アクセス権を取得される脆弱性 10.0 JVNDB-2013-003171 Digital Alert Systems DASDEC EAS および Monroe Electronics R189

One-Net EAS における重要な情報を取得される脆弱性 7.8 JVNDB-2013-003172 Digital Alert Systems DASDEC EAS および Monroe Electronics R189

One-Net EAS における非管理者アクセス権を取得される脆弱性 7.5 JVNDB-2013-003173 Digital Alert Systems DASDEC EAS および Monroe Electronics R189

One-Net EAS におけるアクセス権を取得される脆弱性 10.0

今回の事件では、幸いにも大きな混乱は発生しませんでしたが、最悪の場合、緊急警報システムが 悪用され、社会生活に大きな混乱を招く可能性もありました。これまでの攻撃は、その対象が主に情 報系でしたが、産業系や組込み系など、情報系とは異なる分野のソフトウェアやシステムにも波及し てきています。中でも、工場の生産設備等で使用される監視モニタ等の産業用制御システム(ICS: Industrial Control Systems)の脆弱性関連情報の公開が 2011 年以降増えています。図 1-3-1 は、JVN iPedia における産業用制御システムに関するソフトウェアの脆弱性対策情報の深刻度を示しており、 2013 年 9 月末時点までの累計は 413 件になっています。2013 年については深刻度の高いレベル III

4 の脆弱性が108 件の登録のうち 66 件と 61%を占めており、前年までと同様、高い傾向にあります。 4 1 3 2 2 4 3 28 73 40 6 6 14 64 97 66 0 20 40 60 80 100 120 140 160 180 200 2008 2009 2010 2011 2012 2013 レベルIII(危険、CVSS基本値=7.0~10.0) レベルII (警告、CVSS基本値=4.0~6.9) レベルI (注意、CVSS基本値=0.0~3.9) 件 数 (~2013/09/30) 図1-3-1.産業用制御システムに関するソフトウェアの脆弱性の深刻度別件数 JVN iPedia では、PC やサーバで広く利用されている OS、文書作成ソフト、ウェブサーバソフト、 といった情報系のソフトウェアだけでなく、社会インフラなどで利用される重要なシステムのソフト ウェアの脆弱性対策情報も多数公開しています。

2. JVN iPedia の登録データ分類

2-1. 脆弱性の種類別件数

図2-1 のグラフは、JVN iPedia へ 2013 年第 3 四半期に登録した脆弱性対策情報を、共通脆弱性タ イプ一覧CWE(*9)のタイプ別に分類し、集計した件数を示したものです。 件数は多い順に、CWE-119(バッファエラー)が 217 件、CWE-79(クロスサイト・スクリプティ ング)が187 件、CWE-264(認可・権限・アクセス制御の問題)が 130 件、CWE-20(不適切な入 力確認)が115 件、CWE-399(リソース管理の問題)が 58 件、CWE-94(コード・インジェクショ ン)が54 件、などとなっています。 これらは広く認知されているタイプの脆弱性です。製品開発者は、ソフトウェアの企画・設計段 階から、セキュリティ対策を講じ、これら脆弱性の低減に努めることが求められます。なお、IPA では、セキュアなプログラム開発の一助となるよう参考資料として「セキュア・プログラミング講座 (*10)」、実習形式による脆弱性体験学習ツール「AppGoat(*11)」を公開しています。 217 187 130 115 58 54 53 50 32 29 0 50 100 150 200 250CWE‐119 CWE‐79 CWE‐264 CWE‐20 CWE‐399 CWE‐94 CWE‐200 CWE‐89 CWE‐255 CWE‐352 件 数 CWE‐119 :バッファエラー CWE‐79 :クロスサイト・スクリプティング CWE‐264 :認可・権限・アクセス制御の問題 CWE‐20 :不適切な入力確認 CWE‐399 :リソース管理の問題 CWE‐94 :コード・インジェクション CWE‐200 :情報漏えい CWE‐89 :SQLインジェクション CWE‐255 :証明書・パスワード管理 CWE‐352 :クロスサイト・リクエスト・フォージェリ 図2-1. 2013年第3四半期に登録した脆弱性の種類別件数

2-2.

脆弱性に関する深刻度別割合 図2-2 のグラフは JVN iPedia に登録済みの脆弱性対策情報の件数を脆弱性の深刻度別に分類し、 公表年別にその推移を示したものです。 脆弱性対策情報の公開開始から2013 年 9 月 30 日までに JVN iPedia に登録された脆弱性対策情報 の深刻度は、レベルIII(危険、CVSS 基本値=7.0~10.0)が 44%、レベル II(警告、CVSS 基本値=4.0 ~6.9)が 49%、レベル I(注意、CVSS 基本値=0.0~3.9)が 7%となっています。 これら既知の脆弱性の深刻度は全体の93%がレベル II 以上となっています。既知の脆弱性による 脅威を回避するため、製品利用者は製品のバージョンアップやセキュリティ対策パッチの適用などを 速やかに行ってください。(*9)Common Weakness Enumeration、共通脆弱性タイプ一覧。 http://www.ipa.go.jp/security/vuln/CWE.html

(*10) http://www.ipa.go.jp/security/awareness/vendor/programmingv2/index.html

6 13 55 131 193 350 393 609 858 3,637 6,463 5,719 5,689 4,697 4,330 5,167 3,431 0 1,000 2,000 3,000 4,000 5,000 6,000 7,000 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013

件

数

レベルIII(危険、CVSS基本値=7.0~10.0) レベルII (警告、CVSS基本値=4.0~6.9) レベルI (注意、CVSS基本値=0.0~3.9) (~2013/09/30) 図2-2. 脆弱性の深刻度別件数2-3.

脆弱性対策情報を公表した製品の種類別件数 図2-3 のグラフは JVN iPedia に登録済みの脆弱性対策情報について、ソフトウェア製品の種類別 件数の年次推移を示したものです。製品の種類別でみるとアプリケーションに関する脆弱性対策情 報が全件のうちの86%を占めており、最も多く公表されています。 また2008 年頃以降、重要インフラなどで利用される、産業用制御システムに関する脆弱性対策情 報が登録されるようになり、2008 年 8 件、2009 年 10 件、2010 年 21 件、2011 年 93 件、2012 年 173 件、2013 年は 9 月 30 日時点で 108 件、その累計件数は 413 件となっており、2011 年以降増え ています。 13 55 131 193 353 396 614 861 3,643 6,464 5,724 5,691 4,713 4,357 5,173 3,435 0 1,000 2,000 3,000 4,000 5,000 6,000 7,000 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013件

数

産業用制御システム 組込みソフトウェア アプリケーション OS (~2013/09/30) 図2-3. 脆弱性対策情報を公表した製品の種類別件数の公開年別推移2-4.

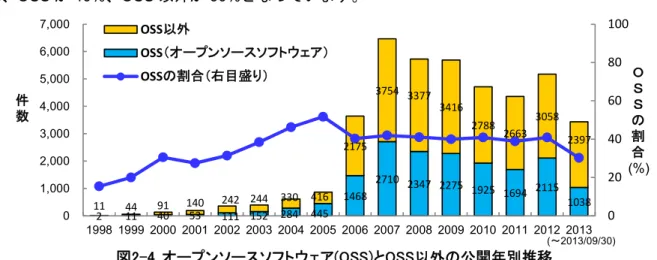

オープンソースソフトウェアの割合図2-4 のグラフは JVN iPedia に登録済みの脆弱性対策情報のうち、オープンソースソフトウェア (OSS)と OSS 以外のソフトウェアの公表年別推移を示したものです。累計では OSS が 16,670 件 の登録があります。2007 年以降、OSS 以外の登録件数がそれ以前と比べて多くなっているのは、NVD に登録された脆弱性対策情報の全てをJVN iPedia の登録対象にしたことが要因です。それぞれの割 合は、OSS が 40%、OSS 以外が 60%となっています。 2 11 40 53 111 152 284 445 1468 2710 2347 2275 1925 1694 2115 1038 11 44 91 140 242 244 330 416 2175 3754 3377 3416 2788 2663 3058 2397 0 20 40 60 80 100 0 1,000 2,000 3,000 4,000 5,000 6,000 7,000 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 OSS以外 OSS(オープンソースソフトウェア) OSSの割合(右目盛り) (%) O S S の 割 合 図2-4. オープンソースソフトウェア(OSS)とOSS以外の公開年別推移 (~2013/09/30)

2-5.

登録された製品の開発元(ベンダー)の内訳 図2-5-1、図 2-5-2 のグラフは、脆弱性対策情報の公開開始から 2013 年 9 月 30 日までに JVN iPedia に登録された製品の開発元(ベンダー)を分類したものです。OSS ベンダーと OSS 以外のベンダー を国内ベンダー、海外ベンダー(日本法人有り)、海外ベンダー(日本法人無し)でそれぞれ示して います。 最も割合が多いのは日本法人の無いベンダーの製品です。OSS ベンダーは 96.3%、OSS 以外は、 91.4%となっており、日本法人の無い海外ベンダーの製品の脆弱性対策情報が数多く登録されている ことがわかります。 OSS 製品は、無償で利用可能な製品が多い、といった手軽さがある反面、安全に使用するための サポートがベンダーなどから十分に得られない可能性があります。セキュリティパッチの適用など のノウハウを持たない利用者は特にOSS 製品の利用を慎重に検討する必要があります。87

70

4170

国内ベンダー 海外ベンダー (日本法人有り) 海外ベンダー (日本法人無し) 合計4,327ベンダー185

212

4226

国内ベンダー 海外ベンダー (日本法人有り) 海外ベンダー (日本法人無し) 合計4,623ベンダー 図2-5-1. OSSのベンダーの内訳 図2-5-2. OSS以外のベンダーの内訳(96.3%)

(91.4%)

8

3. 脆弱性対策情報の活用状況

表3-1 は 2013 年第 3 四半期(7 月~9 月)にアクセスの多かった JVN iPedia の脆弱性対策情報の、 上位20 件を示したものです。 表3-2 は国内の製品開発者から収集した脆弱性対策情報でアクセスの多かった上位 5 件を示してい ます。 表3-1.JVN iPedia の脆弱性対策情報のアクセス 上位 20 件 [2013 年 7 月~2013 年 9 月] # ID タイトル CVSS 基本値 公開日 1 JVNDB-2013-003253 Android における任意のコードを実行される脆弱性 9.3 2013/7/11 2JVNDB-2013-000085 VMware ESX および ESXi におけるバッファオーバーフ ローの脆弱性 7.5 2013/9/6 3 JVNDB-2012-000051 LAN-W300N/R シリーズにおけるアクセス制限不備の脆 弱性 7.5 2012/5/25 4

JVNDB-2012-001258 Apache HTTP Server の protocol.c における HTTPOnly Cookie の値を取得される脆弱性 4.3 2012/2/1 5 JVNDB-2013-003469 Apache Struts において任意のコマンドを実行される脆 弱性 7.5 2013/7/23

6 JVNDB-2013-000084 VMware ESX および ESXi におけるディレクトリトラバーサルの脆弱性 6.4 2013/9/6

7 JVNDB-2013-000076 JP1/IT Desktop Management - Manager および Hitachi IT Operations Director における権限昇格の脆弱性 5.5 2013/7/29

8 JVNDB-2013-000070 Oracle Outside In におけるバッファオーバーフローの脆弱性 7.5 2013/7/17

9 JVNDB-2013-000072 JBoss RichFaces において任意のコードが実行される脆弱性 6.8 2013/7/19

10 JVNDB-2013-000087 複数のブロードバンドルータがオープンリゾルバとして機能してしまう問題 5.0 2013/9/19

11 JVNDB-2013-002948 Apache HTTP Server の mod_rewrite モジュールにおける任意のコマンドを実行される脆弱性 5.1 2013/6/12

12 JVNDB-2013-003349 PHP の ext/xml/xml.c におけるサービス運用妨害 (DoS) の脆弱性 6.8 2013/7/16 13 JVNDB-2012-002110 WordPress におけるクロスサイトスクリプティングの脆 弱性 4.3 2012/4/24 14

JVNDB-2013-003320 Apache HTTP Server の mod_dav.c におけるサービス 運用妨害 (DoS) の脆弱性

4.3 2013/7/12

15 JVNDB-2013-000069 サイボウズ Office におけるセッション管理不備の脆弱性 4.0 2013/7/16 16 JVNDB-2013-000075 ドコモ海外利用アプリにおける接続処理に関する脆弱性 3.3 2013/8/7 17 JVNDB-2011-001638

Apache Portable Runtime ライブラリなどの製品で使用 される apr_fnmatch.c および fnmatch.c におけるサー

# ID タイトル CVSS

基本値 公開日 ビス運用妨害 (CPU とメモリ消費) の脆弱性

18 JVNDB-2013-003441 Apache Struts における任意の OGNL コードを実行される脆弱性 9.3 2013/7/19 19 JVNDB-2013-000062 EC-CUBE におけるコードインジェクションの脆弱性 7.5 2013/6/27 20 JVNDB-2013-000068 AQUOS フォトプレーヤー HN-PP150 におけるサービス運用妨害 (DoS) の脆弱性 5.0 2013/7/11 表3-2.国内の製品開発者から収集した脆弱性対策情報のアクセス 上位 5 件 [2013 年 7 月~2013 年 9 月] # ID タイトル CVSS 基本値 公開日 1 JVNDB-2013-003073

JP1/秘文 Advanced Edition Information Cypher における 秘文フォーマットされたリムーバブルメディアを参照さ れる脆弱性

1.2 2013/6/19

2 JVNDB-2013-003074

Hitachi Command Suite 製品におけるクロスサイトスク リプティングの脆弱性

4.3 2013/6/19

3 JVNDB-2013-002796 JP1/Integrated Management - TELstaff Alarm View における任意のコマンドを実行される脆弱性

10.0 2013/5/24

4 JVNDB-2013-002770 JP1/Automatic Operation におけるクロスサイトスクリプティングの脆弱性

4.3 2013/5/21

5 JVNDB-2013-002427 Hitachi IT Operations Director におけるバッファオーバーフローの脆弱性 10.0 2013/4/23

注1)CVSS 基本値の深刻度による色分け CVSS 基本値=0.0~3.9 深刻度=レベル I(注意) CVSS 基本値=4.0~6.9 深刻度=レベル II(警告) CVSS 基本値=7.0~10.0 深刻度=レベル III(危険) 注2)公開日の年による色分け 2011 年以前の公開 2012 年の公開 2013 年の公開