導入ガイド:

ラージスケール NAT 実現の

ための Citrix NetScaler の

導入と設定

IPv4

アドレス枯渇問題に対処する通信事業者向けの

実績あるソリューション

目次

ラージスケール NAT(LSN)とキャリアグレード NAT(CGN)とは ... 3 NetScalerによる LSN のサポート ... 3 LSNの導入トポロジー ... 4 簡単な LSN の設定 ... 5 NetScalerの基本的な設定 ... 6 初期設定 ... 6 NSVLANの設定 ... 7 ⾼可⽤性の設定 ... 7 データ VLAN の設定 ... 8 VLANの監視... 8 リンクアグリゲーションの設定 ... 8 L2/L3パケット転送モードの設定 ... 8 ライセンスファイルのインストール ... 9 LSNの設定 ... 9 LSNグローバルパラメータの設定 ... 9 簡単な LSN クライアントと LSN プールの設定 ... 9 ACLを使⽤して加入者を識別、パブリック NAT IP の範囲を指定... 10 複数のクライアントネットワークと NAT IP プールを使⽤した LSN の設定 ... 10 設定の確認 ... 10 ⾼度な LSN 機能の設定 ... 11 Deterministic NAT... 11 EIM/EIF ... 11 ユーザークォータ ... 12 ヘアピニング ... 12 静的マッピング ... 12 IPプーリング ... 14 ロギングの設定 ... 14 LSNロギングの有効化 ... 15 設定 ... 15 ベストプラクティス ... 16 まとめ ... 16 付録 ... 17ラージスケール NAT(LSN)は、キャリアグレード NAT(CGN)とも呼ば

れ、IPv4 アドレスの寿命を引き延ばすために世界中の通信事業者やイン

ターネットサービスプロバイダーが実装しているテクノロジーです。従来

的な NAT は LSN と目的は同じですが、その規模には制限がありました。

LSN

は、通常、通信事業者/サービスプロバイダー環境における非常に⼤規

模なネットワーク向けに設計されています。

この文書では、LSN を実現するための Citrix® NetScaler®の導入および設定方法について説明しま す。本書では、通信事業者の運⽤に特化したユースケースを取り上げるほか、NetScaler のロギング 機能や一般的なロギングインフラストラクチャートポロジーについても説明します。また、 NetScalerの LSN 機能を実装するために必要となるすべての設定コマンドも紹介します。ラージスケール NAT(LSN)とキャリアグレード NAT(CGN)とは

現在、ほとんどの地域で IPv4 アドレスは完全に枯渇しています。インターネットへの接続を必要と している新しいエンティティやデバイスに割り当てることのできる新しい IPv4 はもはや存在しま せん。その一方で、オンライン状態になるデバイスの数は日々確実に増加しています。また、IoT (Internet of Things:物のインターネット)のような新しいテクノロジーの出現により、新しい IP アドレスに対するニーズは将来飛躍的に増加することが予想されます。このような理由から IPv6 が 作成されました。 すべての旧式の IPv4 ネットワークおよびエンドポイントを IPv6 へと移⾏するには時間がかかりま す。このような移⾏作業においては、制限された既存の IPv4 アドレスの集合を活⽤することによ り、これらのネットワークやエンドポイントを介した接続を可能にする必要があります。制限され た数の IPv4 アドレスの集合を使⽤して多くのユーザーが接続できるようにするには、複数のユー ザーによる IPv4 アドレスの共有が必須となります。 通信事業者とサービスプロバイダーは、このような要件を満たすために LSN を開発しました。LSN を使⽤すると、単一のパブリック IPv4 アドレスを多数の内部ネットワークまたはプライベートネッ トワークの加入者間で共有させることができます。LSN の仕様は、以下に示す RFC を通じて徹底 的に討議されました。 • RFC 6888(LSN の共通要件) • RFC 5382(TCP における NAT 作に関する要件) • RFC 5508(ICMP における NAT 作に関する要件) • RFC 4787(UDP における NAT 作に関する要件) Citrix NetScalerは上記のすべての仕様をサポートしているほか、最適化、セキュリティ、可⽤性に 関する既存の機能を提供します。NetScaler

による LSN のサポート

NetScalerは、データセンターや企業が抱えているニーズを満たす、最も先進的なアプリケーション デリバリーコントローラー(ADC)です。NetScaler は、⻑年にわたって業界をリードする最新のテ クノロジーを数多く提供しているほか、比類のない性能を実現しています。今回、NetScaler は、通 信事業者やサービスプロバイダーにとってのコアテクノロジーとなっている LSN のサポートを開 始しました。NetScaler TriScale®テクノロジーを使⽤することで、顧客はインフラストラクチャー を更新する際に⾼い柔軟性を享受できます。NetScaler による LSN のサポートに関する詳細を以下LSNをサポートする NetScaler の機能は、10.5-51.1017.e 以降のビルドより提供されます。この LSN 機能セットを使⽤する顧客は、NetScaler の Enterprise または Platinum エディションをライセンス する必要があります。LSN 機能セットは、物理(MPX)、仮想(VPX)、マルチテナントプラットフォー ム(SDX)からなる NetScaler のすべてのフォームファクターでサポートされています。 LSN機能はスタンドアロンで使⽤することもできれば、負荷分散、監査ロギング、トラフィックド メインのようなその他の NetScaler 機能と組み合わせて使⽤することもできます。

LSN

の導入トポロジー

通信事業者やサービスプロバイダーが使⽤する一般的な LSN のトポロジーを下記の図に示します。 このトポロジーは、加入者、通信事業者のコアネットワーク、インターネットという 3 つの主なセ クションから構成されています(図 1 を参照)。サブスクライバーのトラフィックは、通信事業者の コアネットワークを通過した後に、インターネットへと到達します。インターネットからの応答は、 逆方向のパスを通じてサブスクライバーへと到達します。 図 1:LSN の導入トポロジー 加入者セクションには、無線モード(RAN など)および有線モード(ブロードバンドなど)を通じ て通信事業者のネットワークに接続するすべてのエンドユーザーが含まれています。インターネッ トセクションには、DNS インフラストラクチャー、Web サービス、クラウドベースのサービス、コ ンテンツプロバイダー/OTT アプリケーションなどの既知の要素が含まれています。 上記のトポロジーの中心となるセクションは通信事業者のコアネットワークであり、これはコント ロールプレーンとデータプレーンという 2 つのサブセクションに分割されます。コントロールプ レーンは、コアネットワークを通じて加入者のトラフィックを制御するために必要となるすべての 管理機能から構成されています。これらの機能には、課⾦、トラフィック管理、ロギング、加入者 のプロファイル管理などが含まれています。データプレーンは、ルーティングデバイス、DSLAM、 P-GW などのトラフィック送信機能およびサービスから構成されています。このレイヤは、コント ロールプレーンから入⼒を受け取り、サブスクライバーのトラフィックをどのように処理するかを 決定します。 NetScalerはデータプレーン内に配置され、LSN 機能を実施します。ラージスケール NAT の導入トポロジー

簡単な LSN の設定

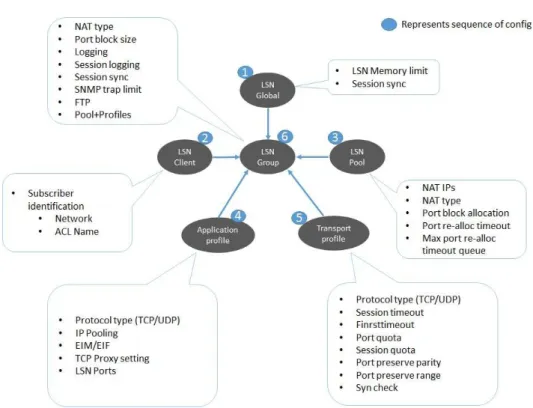

LSN の簡単なユースケースは、サブスクライバーのトラフィックに関して NAT 操作を実⾏し、加 入者がインターネット上のサービスと通信できるようにすることです。LSN 導入環境内にある NetScaler上での NAT 操作の設定は、3 つのステップで簡単に⾏えます。本書では、NetScaler での 完全なレイヤ 2/3 の⾼可⽤性と LSN の設定を取り上げます。 注:設定に進む前に、以下に示す LSN 関係の⽤語の意味を正しく理解しておいてください。 • LSN クライアント:通信事業者のプライベートネットワーク上に存在する加入者の集合を指す エンティティです。LSN 操作は、LSN クライアントエンティティを使⽤して特定される加入者 のトラフィックに関して実⾏されます。 • LSNプール:NetScaler 上で利⽤可能なパブリック NAT IP アドレスの集合を定義するエンティ ティです。NetScaler は、LSN プールで定義されているパブリック IP アドレスを使⽤して NAT 操作を実⾏します。 • NAT IP:LSN デバイス上のパブリック IP アドレスです。これらのパブリック IP アドレスは通信 事業者が所有しているものであり、インターネットでの通信に使⽤されます。 • LSNグループ:LSN クライアントと LSN プールを表すエンティティです。いくつかのパラメー タをグループレベルで定義できます。グループレベルのパラメータについては「⾼度な LSN 機 能の設定」を参照してください。 • LSNマッピング:加入者のプライベート IP アドレス/ポート情報と、パブリック IP アドレス/ポー ト情報との関連付けを表します。マッピングには 的マッピングと静的マッピングがあります。 • LSNセッション:加入者のアクティブなマッピングと、当該セッションで利⽤可能なすべての関 連パラメータ(タイムアウトなど)を表します。宛先タプル(IP、ポート)はセッション情報の 一部です。 • LSNトラフィックプロファイル:各種プロトコル(TCP、UDP、ICMP)のタイムアウトや制限 を定義するために使⽤されます。トラフィックプロファイルを LSN グループにバインドするこ とにより、同プロファイル内に記述したパラメータにより当該グループ内のすべての加入者のト ラフィック 作を定義できます。 • LSNアプリケーションプロファイル:指定のプロトコルまたは一連の宛先ポートごとにLSNマッ ピングと LSN フィルタリング制御を定義します。アプリケーションプロファイルも LSN グルー プにバインドできます。 これらの設定エンティティ間の関係と、推奨される設定順を図 2 に示します。

図 2:NetScaler 上での LSN 設定エンティティ NetScalerの基本的な設定 NetScalerの LSN 機能の設定を⾏う前に、NetScaler アプライアンスの基本的な設定を⾏う必要が あります。基本設定には、管理 IP および VLAN の設定、アップストリームおよびダウンストリーム 切り替えデバイスのためのリンクアグリゲーション、⾼可⽤性、パケット転送の設定が含まれてい ます。 初期設定 新しい NetScaler 上で管理 IP およびサブネット IP(SNIP)を設定するには、デバイスの電源を入 れます。その後、シリアルコンソール経由で設定コマンドラインインターフェイスにアクセスし、 次のコマンドを実⾏します。

ns> set ns config –ipAddress <management-ip> -netmask <subnet-mask> ns> add ns ip <ip-address> <netmask> -type <type>

ns> set system user <username> -password <password> ns> save ns config

ns> reboot

注:サブネット IP(SNIP)とは、サーバーサイドネットワークとの通信を開始する場合に使⽤され る NetScaler 上の IP アドレスです。例えば、ログサーバーとの通信を開始する場合、SNIP が NetScalerのソース IP アドレスとして使⽤されます。

NSVLANの設定

NSVLANとは、NetScaler 管理 IP(NSIP)アドレスのサブネットがバインドされる VLAN です。 NSIP サブネットは、NSVLAN に関連付けられているインターフェイス上でのみ利⽤できます。デ フォルトで NSVLAN は VLAN-1 となりますが、別の VLAN を NSVLAN に指定することも可能です。 別の VLAN を NSVLAN に指定した場合、その変更を有効にするには NetScaler アプライアンスを リブートする必要があります。リブート後に、NSIP サブネットのトラフィックが新しい NSVLAN に対して制限されることになります。

ns> set ns config –nsvlan <vlan-id> -ifnum <slot/port> [-tagged (Yes/No)] ns> save ns config ns> reboot ⾼可用性の設定 NetScalerは、⾼可⽤性(HA)設定でアクティブ-パッシブモードをサポートしています。NetScaler は LSN 導入環境内におけるクリティカルパス上で 作するため、NetScaler を HA モードでインス トールすることが強く推奨されます。 HA設定では、2 つの NetScaler ノード(プライマリおよびセカンダリ)がハートビートを交換する ことで、お互いのステータスを監視します。使⽤しないインターフェイス上ではすべてハートビー トを無効にする必要があります。

ns> add HA node <id> <ip-address-of-the-peer-HA-node>

ns> set interface <id> -haMonitor OFF [on all interfaces not used for HA heartbeat exchange] ns> show HA node HAの前提条件は次の通りです。 • 対称 RSS キー • RSS キーがセカンダリノード上で同期された場合、同期を強制(推奨)した後、セカンダ リノードのウォームリブートを実⾏する必要があります。 対称 RSS および同期の設定は次の通りです。 1. プライマリノード上で以下を実⾏します。 a. RSSキーを対称に設定 b. フェイルオーバーを強制 c. ノードの設定 –hasync を無効化 d. 設定の保存(Saveconfig)/リブート /* この時点で、対称キーを持った状態でプライマリノードが起 される */ 2. プライマリノードの起 後、セカンダリノード上で以下を実⾏します。 a. フェイルオーバーを強制 3. プライマリノード上で以下を実⾏します。 a. ノードの設定 –hasync を有効化 b. NetScalerの LSN 機能を有効化 c. 同期を強制

/* セカンダリ上で N1 の対称キーの同期が⾏われる */ 4. セカンダリノード上で以下を実⾏します。 a. 設定の保存(Saveconfig)/リブート /* 対称キーが N2 に適⽤される */ データ VLAN の設定 LSNの導入環境において、NetScalerは事業者のコアネットワークの境界にインストールされます。 NetScalerのインターネットに面した側は BGP ノードのピアであり、インターネットにパケットを ルーティングします。一方、NetScaler の内側(事業者コアネットワーク)に面した側は、インター ネットに到達するために LSN 機能を必要とするすべての加入者のトラフィックを搬送します。 NetScalerは、これらの両方の側にそれぞれ VLAN を必要とします。NetScaler 上で、VLAN は L3-VLANとして機能します。これはサブネット IP も VLAN にバインドできることを意味します。

ns> add vlan <id> [-aliasName <string>] ns> bind vlan <id> -ifnum <slot/port>

ns> bind vlan <id> -IPAddress <IPAddress> <netmask>

注:HA の設定で、両方のデバイスで同じインターフェイスの番号付けを⾏っていることを確認しま す。これは、 VLAN 設定が HA ペア間で同期されるためです。 VLANの監視 VLAN の設定を確認する場合や、VLAN トラフィックに関連する統計量をチェックする場合、次の コマンドを使うと便利です。 ns> show vlan ns> stat vlan リンクアグリゲーションの設定 LSNの導入環境において、NetScaler は非常に⼤量のトラフィックを処理します。このため、単一 インターフェイスではなく、リンクアグリゲーションを使⽤する方がより役⽴ちます。NetScaler は LACP や⼿ チャネル設定を使⽤することでリンクアグリゲーションをサポートします。LACP は ほとんどすべてのスイッチ/ルータデバイスでサポートされているため、LACP を使⽤してアグリ ゲーションを実現します。

NetScaler上で LACP を設定するには、 LACP チャネルの一部となるすべてのインターフェイス上 で次のコマンドを実⾏します。

ns> set interface <id> lacpMode <lacpMode>] lacpKey<positive_integer>]

[-lacpPriority<positive_integer>] [-lacpTimeout (LONG | SHORT)]

ns> show interface <id>

注:HA の設定では、LACP 設定の伝搬や同期はどちらも⾏われません。

L2/L3パケット転送モードの設定

NetScalerは様々なパケット転送モードをサポートしています。NetScaler は同モードの設定に基づ いて単なるスイッチまたはルータとして機能します。LSN の導入環境では、パケット転送モードを

ns> disable ns mode l2 ns> enable ns mode l3 ns> disable ns mode mbf ns> enable ns mode USNIP ライセンスファイルのインストール

NetScaler ADCは、Standard、Enterprise、Platinum という 3 種類のライセンスエディションをサ ポートしています。ライセンスエディションごとに、 NetScaler ADC 上で利⽤できる機能セットが 異なっています。各ライセンスエディションで利⽤できる機能セットの詳細については、NetScaler のデータシートをご覧ください。

( http://www.citrix.com/content/dam/citrix/en_us/documents/products-solutions/netscaler-datasheet.pdf)

LSN機能は、NetScaler の Enterprise エディションおよび Platinum エディションで利⽤できます。 NetScaler 上にライセンスファイルをインストールする⼿順はすべてのエディションで同じです。 LSNの設定に進む前に、NetScaler 上にライセンスファイルをインストールします。ライセンスファ イルを/nsconfig/license/ディレクトリにコピーした後、当該デバイスをリブートする必要がありま す。 ns> shell root@ns# cd /nsconfig/license/

root@ns# cp <license-file-location> /nsconfig/license/ root@ns# reboot LSNの設定 NetScaler上で LSN 機能を設定する⼿順は非常に簡単です。LSN モジュールは、一連のグローバル パラメータから構成されています。「グローバル」とは、これらのパラメータが NetScaler デバイス を通過するすべての LSN トラフィックに適⽤されることを意味します。一方、特定の加入者、アプ リケーション、またはプロトコルの集合に関して LSN の 作を定義する LSN クライアントと LSN プールも存在します。特定の加入者やプロトコルの集合ごとの 作を微調整するには、LSN プロファ イル(トラフィックプロファイルまたはアプリケーションプロファイル)を使⽤します。 LSNグローバルパラメータの設定 必要に応じて、グローバルレベルでメモリ制限やセッション同期の 作を設定できます。このステッ プは、以下に説明するすべてのユースケースで必要となります。

ns> set lsn parameter [-memLimit <MBytes>] [-sessionSync ( ENABLED |

DISABLED )]

簡単な LSN クライアントと LSN プールの設定

1つの加入者ネットワークと 1 つのパブリック NAT IP が存在する場合、1 つの LSN クライアント と 1 つの LSN プールを設定します。

ns> add lsn client <client-name>

ns> add lsn client <client-name> -network <IPAddress> -netmask <netmask> ns> add lsn pool <pool-name>

ns> bind lsn pool <pool-name> <public-NAT-IP>

ns> bind lsn group <group-name> -poolname <pool-name>

ACLを使用して加入者を識別、パブリック NAT IP の範囲を指定

加入者ネットワークは、NetScaler 上でアクセス制御リスト(ACL)を使⽤することによっても識 別できます。ACL は IP、VLAN、インターフェイス、およびその他のパラメータを使⽤した識別を サポートしているため、ACL を使⽤すると⾼い柔軟性が提供されます。

ns> add ns acl <acl-name> ALLOW –srcIP <startIP-endIP> ns> apply acl

ns> add lsn client <client-name>

ns> bind lsn client <client-name> -aclname <acl-name> ns> add lsn pool <pool-name>

ns> bind lsn pool <pool-name> <NATIP1-NATIPx>

ns> add lsn group <group-name> -clientname <client-name> ns> bind lsn group <group-name> -poolname <pool-name>

複数のクライアントネットワークと NAT IP プールを使用した LSN の設定 アプリケーションプロファイルとトランスポートプロファイルを使⽤すると、プロトコルやアプリ ケーションごとに LSN の 作を制御できます。アプリケーションプロファイルまたはトランスポー トプロファイルは LSN グループにバインドできます。これを⾏うと、当該グループ内のすべての LSNクライアントが、対応するプロファイル内の設定に従うことになります。 次の例では、リソース(プールの IP)を共有する方法と、サブスクライバーの巨⼤な集合を LSN ク ライアントに追加する方法も示します。

ns> add lsn client <client-name>

ns> bind lsn client <client-name> -network 192.0.4.0 -netmask 255.255.255.0 ns> bind lsn client <client-name> -network 192.0.5.0 –netmask 255.255.255.0 ns> bind lsn client <client-name> -network 192.0.6.0 –netmask 255.255.255.0 ns> add lsn pool <pool-name>

ns> bind lsn pool <pool-name> 200.100.50.10-200.100.50.20 ns> bind lsn pool <pool-name> 200.100.50.40-200.100.50.50 ns> bind lsn pool <pool-name> 200.100.50.80-200.100.50.100 ns> add lsn group <group-name> -clientname <client-name> ns> bind lsn group <group-name> -poolname <pool-name>

設定の確認

NetScaler上で実⾏されるすべての LSN 設定を確認するには、以下に示すコマンドを使⽤します。 リブート後にも変更を保持するには、確認した後に設定を保存します。

ns> show lsn parameter

ns> show lsn client [<client-name>] ns> show lsn pool [<pool-name>]

⾼度な LSN 機能の設定

NetScalerでは、Deterministic NAT、EIM/EIF、ヘアピニング、ユーザークォータ、ALG など、いく つかの⾼度な LSN 機能がサポートされています。 これらのユースケースのそれぞれで必要となる 設定について以下に説明します。

Deterministic NAT

NetScalerは NAT IP を加入者に割り当てる方法として、 的および Deterministic(決定論的)とい う 2 種類の割り当て方法をサポートしています。デフォルトの割り当て方法は 的です。 Deterministic NATは、ロギング情報を減らしたい場合に使⽤すると便利です。これは、加入者から NAT IP/ポートへのマッピングは事前に決定済みであるためです。

Deterministic NATオプションを選択する場合、管理者は以下に示す設定を⾏います。 ns> add lsn client <client-name>

ns> bind lsn client <client-name> -network <IPaddress> -netmask <netmask> ns> add lsn pool <pool-name> -nattype DETERMINISTIC

ns> bind lsn pool <pool-name> <NATIP1-NATIPx>

ns> add lsn group <group-name> -clientname <client-name> -nattype DETERMINISTIC –portblocksize 1000

ns> bind lsn group <group-name> -poolname <pool-name>

注:"DETERMINISTIC NAT"タイプは、“add lsn pool”コマンドでも指定できます。

EIM/EIF

EIM(Endpoint Independent Mapping:エンドポイント独⽴マッピング)と EIF(Endpoint Independent Filtering:エンドポイント独⽴フィルタリング)は、LSN の非常に重要な機能です。EIM は LSN マッ ピングの 作を制御します。各 EIM オプションに関する簡単な説明を以下に示します。 ENDPOINT-INDEPENDENT:現在の LSN マッピングが、同じ加入者 IP アドレス/ポート(X:x) から任意の外部 IP アドレス/ポートへと送信されるトラフィックに対して使⽤されます。 ADDRESS-DEPENDENT:現在の LSN マッピングが、同じ加入者 IP アドレス/ポート(X:x)か ら同じ外部 IP アドレス(Y)へと送信されるトラフィックに対して使⽤されます。 ADDRESS-PORT-DEPENDENT:現在の LSN マッピングが、同じ加入者 IP アドレス/ポート (X:x)から同じ外部 IP アドレス/ポート(Y:y)へと送信されるトラフィックに対して使⽤され ます。 注:デフォルトの設定は ADDRESS-PORT-DEPENDENT です。 EIF は、既存のマッピングセッションを使⽤して、外部ホストが任意の内部ホストにアクセスする 方法を制御します。EIF も上記のすべてのオプションをサポートします。

ns> add lsn client <client-name>

ns> bind lsn client <client-name> -network <IPAddress> -netmask <mask> ns> add lsn pool <pool-name>

ns> bind lsn pool <pool-name> <NATIP1-NATIPx>

ns> add lsn group <group-name> -clientname <client-name> ns> bind lsn group <group-name> -poolname <pool-name>

ns> add lsn appsprofile <apps-profile-2-name> TCP –filtering ADDRESS-DEPENDENT ns> bind lsn group <group-name> -appsprofilename <apps-profile-1-name>

ns> bind lsn group <group-name> -appsprofilename <apps-profile-2-name> ユーザークォータ

ユーザークォータを使うと、管理者は、各加入者が利⽤できる同時 NAT セッションの最⼤数を制限 できます。これにより、加入者ベース全体を通じたリソースの公平な分配を維持できます。 クォータは 2 つの方法で定義できます。1 つは、各加入者が利⽤できるポート数を制限することで あり、もう 1 つは、各加入者に許可されている同時 NAT セッションの総数を制限することです。

ns> add lsn client <client-name>

ns> bind lsn client <client-name> -network <IPAdress> -netmask <mask> ns> add lsn pool <pool-name>

ns> bind lsn pool <pool-name> <NATIP1-NATIPx>

ns> add lsn group <group-name> -clientname <client-name> ns> bind lsn group <group-name> -poolname <pool-name>

ns> add lsn transportprofile <transport-profile-1-name> TCP –portquota 1000 ns> bind lsn group <group-name> -transportprofilename <transport-profile-1-name>

ns> add lsn transportprofile <transport-profile-2-name> UDP –portquota 20 ns> bind lsn group <group-name> -transportprofilename <transport-profile-2-name>

ns> add lsn transportprofile <transport-profile-3-name> TCP –sessionquota 50 ns> bind lsn group <group-name> -transportprofilename <transport-profile-3-name> 管理者はポートのクォータをどうやって決定するのでしょうか?例えば、LSN デバイスを X 名の加 入者ベースで使⽤し、Y 個の利⽤可能なパブリック IP アドレスが存在するとします。この場合、各 加入者が利⽤できる論理的なポート数は次の式で計算できます。 (65535 * Y) / (X) 注:任意の IP 上でのウェルノウンポート(1〜1024)は、加入者⽤には使⽤されません。このため、 管理者はこれらのポートを利⽤可能な範囲から除外する必要があります。 ヘアピニング ヘアピニング機能は、2 名の内部加入者または 2 台の内部ホスト間での NATIP を使⽤した通信を可 能にします。この機能は NetScaler 上ではデフォルトで有効になっており、無効化できません。 静的マッピング

NetScaler は静的マッピング機能をサポートしています。顧客は、加入者の「IP:port」と NAT の 「IP:port」間の静的な⼿ マッピングを提供することを選択できます。この設定を⾏うと、特定の 加入者の IP アドレス/ポートからのトラフィックが、常に同じ NAT の IP/ポートを取得することを

IPプーリング

IPプーリングは、NATIP を加入者のトラフィックに割り当てる方法を決定します。IP プールングに は以下に示す 2 つのオプションがあります。

1. paired:特定加入者のすべてのセッションで同じ NATIP を使⽤します。この NATIP 上で利⽤可 能なポートが存在しない場合、当該加入者からの新しい接続は破棄されます。

2. random:NATIP は、利⽤可能な IP のプールからランダムに割り当てられます。

IP プーリングのデフォルト方式はランダムです。この方式を paired に変更する場合、LSN Appsprofileを使⽤します。

ns> add lsn client <client-name>

ns> bind lsn client <client-name> -network <IPAddress> -netmask <mask> ns> add lsn pool <pool-name>

ns> bind lsn pool <pool-name> <NATIP1-NATIPx>

ns> add lsn group <group-name> -clientname <client-name> ns> bind lsn group <group-name> -poolname <pool-name>

ns> add lsn appsprofile <apps-profile-1-name> TCP –ippooling paired ns> bind lsn group <group-name> -appsprofilename <apps-profile-1-name>

ロギングの設定

NetScalerは、内部および外部ログサーバーの両方におけるすべての LSN アクティビティのロギン グをサポートしています。通信事業者は、運⽤ログをローカルログサーバーに送信し、セッション 関係のログやトラフィック関係のログを外部ログサーバーに送信することを選択できます。 NetScalerは、TCP プロトコルに基づく Auditlog フレームワークをサポートしています。Auditlog で は 、 サ ー バ ー コ ン ポ ー ネ ン ト も NetScaler に よ っ て 提 供 さ れ 、 同 コ ン ポ ー ネ ン ト を Windows/Linux/FreeBSD/Macプラットフォーム上にインストールできます。 Auditlogフレームワークはクライアント-サーバーモデルです。サーバーコンポーネントは外部ログ サーバー上で実⾏されます。同コンポーネントの auditlog.conf ファイル内に、NetScaler の IP アド レスを指定する必要があります。こうすると、サーバーコンポーネントは、その NetScaler に対す る TCP 接続を確⽴します。同様に NetScaler 上で、Auditlog のアクションおよびポリシーを設定し、 ログサーバーの IP、ログレベル、ログセキュリティなどを指定する必要があります。 NetScaler上でのロギングの設定に必要となるステップは次の通りです。 1. NetScaler上で Auditlog のアクションとポリシーを設定します。 2. Auditlogポリシーをグローバルレベルにバインドします。 3. Auditlogアクションで指定した外部ログサーバー上に Auditlog サーバーコンポーネントを指定 します。 4. NetScalerをポイントするように Auditlog サーバーを設定します。 5. Auditlogサーバーが NetScaler と通信できることを確認します。 6. LSNトラフィックを開始し、すべてのセッションが外部ログサーバー上でロギングされること

LSNロギングの有効化 NetScalerは、各 LSN グループで生成または削除された LSN マッピングエントリと LSN セッショ ンをログに記録します。特定の LSN グループの LSN 情報のロギングを制御するには、その LSN グ ループのロギングパラメータおよびセッションロギングパラメータを使⽤します。これらはグルー プレベルのパラメータであり、デフォルトで表示されます。NetScaler ADC は、ロギングパラメー タとセッションロギングパラメータの両方が有効化されている場合にのみ LSN セッションのロギ ングを実施します。 LSNマッピングエントリに関するログメッセージには次の情報が含まれています。 • NetScaler ADCの NSIP アドレス

• タイムスタンプ • エントリタイプ(MAPPING) • 当該 LSN マッピングエントリの作成または削除の成否 • 加入者の IP アドレス、ポート、トラフィックドメイン ID • NAT IPアドレスとポート • プロトコル名 • 以下の条件に従って、宛先 IP アドレス、ポート、トラフィックドメイン ID がロギングされます。 - EIMの場合、宛先 IP アドレスとポートはロギングされません。 - ADDRESS-DEPENDENTマッピングの場合、宛先 IP アドレスのみがロギングされます。 ポートはロギングされません。 - ADDRESS-PORT-DEPENDENTマッピングの場合、宛先 IP アドレスとポートがロギング されます。 LSNセッションに関するログメッセージには次の情報が含まれています。 • NetScaler ADCの NSIP アドレス

• タイムスタンプ • エントリタイプ(SESSION) • LSNセッションの作成または削除の成否 • サブスクライバーの IP アドレス、ポート、トラフィックドメイン ID • NAT IPアドレスとポート • プロトコル名 • 宛先 IP アドレス、ポート、トラフィックドメイン ID 設定

ns> add lsn group <group-name> -clientname <client-name> [-logging ( ENABLED | DISABLED )][-sessionLogging ( ENABLED | DISABLED )]

ns> set audit nslogparams –lsn ENABLED

ベストプラクティス

シトリックスが推奨している NetScaler に関するベストプラクティスと、LSN 設定に進む前に考慮 すべき点を以下に示します。

• EIMと EIF はデフォルトでは無効化されています。シトリックスは、VoIP アプリケーションや P2P(peer-to-peer)アプリケーションを正しく機能させるためには、これらのオプションを有効 化することを推奨しています。

• NetScaler ADC が非常に多数(百万単位)の LSN ログエントリを生成する場合、LSN 情報を NetScaler ADC上ではなく外部ログサーバー上でロギングすることにより、同 ADC 上で最適な 性能を実現できます。

• シトリックスは、すべての LSN セッションに関して中断のないシームレスな運⽤を実現するた めに、2 台の NetScaler ADC からなる HA 環境で LSN 機能を設定することを推奨しています。 - すべての HA 関係の通信を 当する 1 つの VLAN を設置するよう SYNC VLAN パラメー

タを設定します。 - プライマリノードの対称 RSS キーをセカンダリノードに同期させることで、多数の LSN マッピングおよびセッションのステートフルな同期を実現します。 • LSNは RNAT よりも優先されます。指定の LSN 加入者からのパケットが RNAT ルールにも一致 する場合、同パケットは LSN 設定に従って変換されます。 • LSN セッションにのみ関連するパケットの転送は、NetScaler ADC のルーティングテーブルに 基づきます。 • サブネット IP アドレスとは異なり、加入者の接続における LSN NAT IP アドレスの選択は、宛先 IPアドレスのルーティングエントリには基づきません。 • インバウンドパケットの場合、静的 LSN マッピングが 的マッピングよりも優先されます。 • アウトバウンドパケットの場合、LSN アプリケーションプロファイル内の設定が静的マッピング よりも優先されます。 • 負荷分散仮想サーバーの L2 接続パラメータは、LSN 機能では使⽤できません。 • MACベースの転送(MBF)は、LSN セッションのみに関連するパケットには適⽤できません。 • LSN機能に割り当てられるアクティブなメモリ量を減らすには、構成済みメモリの設定を変更し た後、NetScaler ADC をウォームリスタートする必要があります。ウォームリスタートを⾏わな い場合、アクティブなメモリ量の増加だけが可能です。

まとめ

差し迫った IPv4 アドレスの枯渇と IPv6 を採⽤することの困難さを理由として、制限された IPv4 ア ドレスの利⽤を拡張するための⼤きなニーズが存在しています。IPv4 アドレスの利⽤を拡張するこ とにより最も⼤きな影響を受けるのは通信サービスプロバイダーです。なぜなら、IPv4 アドレスの 利⽤を拡張できれば、通信サービスプロバイダーは数百万人の加入者をインターネットに接続でき るようになるためです。規模が⼤きいため、IPv4 アドレスの利⽤を拡張するソリューションは堅牢 でなければなりません。また、⾼い安定性、⾼性能、俊敏性を実現すると同時に、必要な機能を提 供しなければなりません。

次元的なスケーラビリティを提供します。全体的に⾒て、NetScaler は、IPv6 への移⾏時期におい て加入者のニーズを満たすために通信事業者やサービスプロバイダーが必要とする LSN 機能を提 供する最良のソリューションです。

付録

コマンドリファレンス

> set lsn parameter [-memLimit <MBytes>] [-sessionSync ( ENABLED | DISABLED )]

> add lsn client <clientname>

> bind lsn client <clientname> ((-network <ip_addr> [-netmask <netmask>] [-td <positive_integer>]) |-aclname <string>)

> add lsn pool <poolname> nattype ( DYNAMIC | DETERMINISTIC )]

[-portblockallocation ( ENABLED | DISABLED )] portrealloctimeout <secs>]

[-maxPortReallocTmq <positive_integer>]

> bind lsn pool <poolname> <lsnip>

> add lsn appsprofile <appsprofilename> <transportprotocol> [-ippooling ( PAIRED | RANDOM )][-mapping <mapping>] [-filtering <filtering>] [-tcpproxy ( ENABLED | DISABLED )] [-td <positive_integer>]

> bind lsn appsprofile <appsprofilename> <lsnport>

> add lsn transportprofile <transportprofilename> <transportprotocol> [-sessiontimeout <secs>][-finrsttimeout <secs>] [-portquota <positive_integer>] [-sessionquota <positive_integer>][-portpreserveparity ( ENABLED | DISABLED )]

[-portpreserverange ( ENABLED | DISABLED )][-syncheck ( ENABLED | DISABLED )]

> add lsn group <groupname> -clientname <string> [-nattype ( DYNAMIC | DETERMINISTIC )][-portblocksize <positive_integer>] [-logging ( ENABLED |

DISABLED )] [-sessionLogging ( ENABLED | DISABLED )] [-sessionSync ( ENABLED |

DISABLED )] [-snmptraplimit <positive_integer>] [-ftp (ENABLED | DISABLED )] > bind lsn group <groupname> (-poolname <string> | -transportprofilename <string> | -appsprofilename <string>)

> add lsn static <name> <transportprotocol> <subscrIP> <subscrPort> [-td <positive_integer>][<natIP> [<natPort>]] [-destIP <ip_addr> [-dsttd <positive_integer>]

Citrixについて

Citrix Systems, Inc.(NASDAQ:CTXS)は、新しい快適なワークスタイルを実現する仮想化、ネットワーキング、クラウドイン

フラストラクチャのリーディングカンパニーです。多くの企業および組織の IT 部門やサービスプロバイダーが、仮想化、モバ イル化されたワークスペースの構築、管理、セキュリティ確保のために、シトリックスのソリューションを利⽤しています。仮 想化、モバイル化されたワークスペースでは、デバイス、ユーザー、利⽤するネットワークやクラウドを問わず、アプリケーショ ン、デスクトップ、データ、サービスをシームレスに利⽤することができます。シトリックスは今年、創設 25 周年を迎えます が、今後も革新に取り組み、モバイルワークスタイルにより IT をさらにシンプルにするとともに生産性の向上に貢献していき ます。シトリックスの 2013 年度の年間売上⾼は 29 億ドルで、その製品は世界中の 33 万以上の企業や組織において、1 億人以