ナント

デプロイに関する考慮事項

VMware Horizon Cloud Service on IBM Cloud 21.1

VMware Horizon Cloud Service

最新の技術ドキュメントは、 VMware の Web サイト(https://docs.vmware.com/jp/)

1

概要

5

2

VMware Horizon Cloud Service on IBM Cloud

について

6

VMware Horizon Cloud Service ファミリについて 6サービスの説明 8

システムアーキテクチャ 8

ゾーンについて 9

Horizon Cloud Service 環境の管理 9

デスクトップおよび RDSH サーバのイメージの管理 10

Horizon Cloud Service デスクトップおよびアプリケーションへの接続 10

企業またはエンタープライズリソースへの接続 10

3

戦略的ネットワーク

オプションの選択

12

開始する前に:決定と責任 12 お客様の決定事項 13 お客様の責任 13 ファイアウォールとポートの前提条件 15 ローカル接続 16 リモート接続 17 エンドポイントのオペレーティングシステムのファイアウォールポート 18 Cloud Monitoring Service のファイアウォール設定 18帯域幅に関する考慮事項 18 VPN および Direct Connect 19 VPN について 21 サイトツーサイトの IPsec VPN を介したトラフィックの送信 21 IPsec VPN パラメータ 22 VPN 接続オプション 23 Direct Connect について 29 Direct Connect オプションの所有権の領域 29 専用接続または MPLS Direct Connect VPN を介したトラフィックの送信 30 ネットワーク交換を介したトラフィックの送信 31 同じデータセンター内の既存のラックの接続 31 Direct Connect 接続オプション 31 Direct Connect のセットアップ 37 ネットワークルーティング 37 スプリット DNS 37 テナントネットワークアーキテクチャの例 38 その他の考慮事項 40

統合および隔離された Active Directory の選択 40

サブネットの考慮事項 41

Horizon Cloud Service ユーザーポータルおよび管理コンソールポータル URL の選択 42

4

Active Directory

の要件への適合

44

既存または隔離された Active Directory の選択 44 Active Directory のサービスアカウントの作成 45 Active Directory のグループの作成 45

Active Directory 用の一意の Horizon Cloud Service OU の作成 45

DHCP スコープとオプションコード 74 のセットアップまたは手動による DaaS エージェントの構成 46

5

最適化されたイメージの作成

47

デスクトップイメージの最適化 47 必要なイメージの数の決定 47 従来のイメージまたはインスタントクローンイメージの使用 48 RDSH サーバのイメージの作成 48 専用、フローティング、およびセッションデスクトップについて 49 3D グラフィックスオプションの選択 50 アンチウイルスの自動更新の調整 506

リモート

アプリケーションの管理

51

7

イメージの管理手法

52

プロファイル管理 52 リダイレクトする対象の決定 53 リダイレクト方法の決定 53 リダイレクト先の決定 53 パッチ管理 54 自動更新機能をオフにする 54 サブセットプールでのパッチとアップデートのテスト 55 バックアップ手法 551

VMware Horizon® Cloud Service™

は、サポートされている任意のデバイスで仮想デスクトップおよびアプリケーションのエンドユーザーへの配信を可能にする、

VMware

のクラウドサービスのファミリです。Horizon

Cloud Service

は、VMware

がホストするIBM Cloud

インフラストラクチャとして、または独自のオンプレミス インフラストラクチャにホストされるものとして、使用できます。どちらのシナリオでも、インフラストラクチャの 管理はHorizon Cloud Service

アプリケーションで行われます。本書について

本書では、

VMware Horizon Cloud Service on IBM Cloud

に焦点をあてます。デプロイ中に発生する可能性がある最も一般的な問題について説明し、独自の実装でこれらの問題を回避するためのヒントを提供します。各環境は

固有ですが、ここに記載される一般的な考慮事項は、

Horizon Cloud Service on IBM Cloud

を最大限に効率的に展開するのに役立ちます。

対象読者

本書は、

IT

の意思決定者、アーキテクト、管理者、およびHorizon Cloud Service on IBM Cloud

のデプロイについて知識を深めようと考えている、またはそうしようと取り組んでいるその他のユーザーを対象としています。

Active Directory

、SQL

、およびMicrosoft

管理コンソールなどのWindows

データセンターテクノロジーについて理解を深めておく必要があります。また、クラウドコンピューティング、サイトツーサイト

(S2S) VPN

、MPLS

IBM Cloud について

2

このセクションでは、

Horizon Cloud Service on IBM Cloud

の概要について説明します。この章には、次のトピックが含まれています。

n

VMware Horizon Cloud Service

ファミリについて n サービスの説明n システムアーキテクチャ

VMware Horizon Cloud Service

ファミリについて

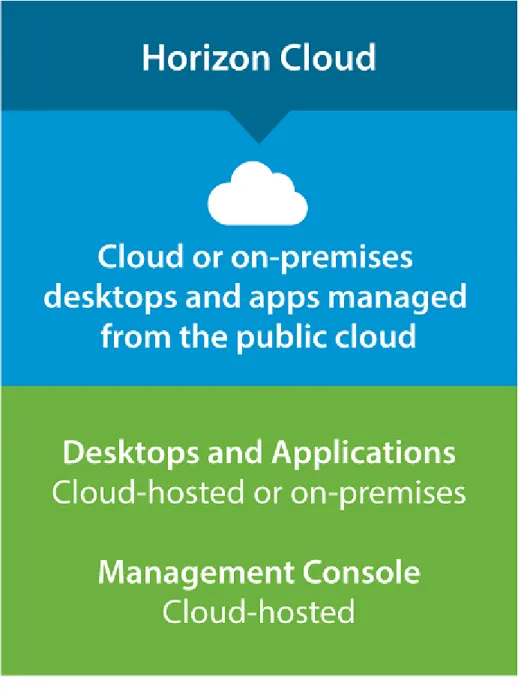

Horizon Cloud Service

は、オンプレミスのインフラストラクチャやVMware

が提供する完全に管理されたインフラストラクチャなどの複数のデプロイオプションにわたって拡張可能な、目的に特化したクラウドプラットフォ

ームを使用して、仮想デスクトップとアプリケーションを提供します。このサービスは、クラウド環境向けに最適化

されたアーキテクチャをサポートしており、仮想化された

Windows

デスクトップとアプリケーションを複数のデ図

2-1. VMware Horizon Cloud Service

ファミリHorizon Cloud Service on IBM Cloud

Horizon Cloud Service on IBM Cloud

は、セキュリティと制御のためのエンタープライズ要件を維持しながら、Windows

デスクトップとアプリケーションのクラウドサービスとしての配信を簡素化します。エンドユーザーは、あらゆる場所からさまざまなデバイスタイプでアクセスできる、完全なワークスペースの利点を活用できます。

また、

Horizon Cloud Service on IBM Cloud

は、ビジネスのニーズや需要に基づいて拡張または縮小できる、オ ンデマンドで柔軟なデスクトップおよびアプリケーション配信プラットフォームも提供します。Horizon Cloud Service with On-Premises Infrastructure

(オンプレミス

型)

このドキュメントには記載されていない、

VMware Horizon Cloud Service with On-Premises

Infrastructure

は、クラウドの経済的メリットと、ハイパーコンバージドインフラストラクチャの簡素性を組み合 わせます。このサービスを使用すると、オンプレミスの仮想デスクトップとアプリケーションの配信と管理をクラウ ドから一元的に行うことができます。Horizon Cloud Service

管理コンソール

Horizon Cloud Service

管理コンソールは、単一の使いやすいWeb

ベースのコンソールを使用して、デスクトップとリモートデスクトップセッションホスト

(RDSH)

の完全なライフサイクル管理を提供します。組織では、一元化された

Horizon Cloud Service

管理コンソールを使用して、デスクトップモデル、資格、およびネイティブアプリケーションとリモートアプリケーションをセキュアにプロビジョニングおよび管理できます。管理コンソール

は、さまざまなユーザー、管理、およびキャパシティ管理のアクティビティに関する使用状況レポートとアクティビ

ティレポートも提供します。

サービス

モデル

Horizon Cloud Service

パッケージは、パフォーマンス要件に適合するように構成可能な標準サイズで提供されま す。自分の企業に合うように、必要に応じてデスクトップ予約容量を混在させることができます。サービスの説明

『サービスの説明:

VMware Horizon Cloud Service on IBM Cloud

』ドキュメントに、コンポーネント、定義、およびサービス機能に関する詳細が記載されています。これには、

Horizon Cloud Service on IBM Cloud

プラットフォームに含まれるライセンス、管理、ユーザーポータル、サービスの提供、および機能に関する情報が含まれて

います。

Horizon Cloud Service

の詳細については、このドキュメントを参照してください。システム

アーキテクチャ

このトピックでは、

Horizon Cloud Service on IBM Cloud

システムの概要について説明します。Horizon Cloud Service on IBM Cloud

は、次の主要コンポーネントで構成されます。コンポーネント 説明

イメージ(イメージ テンプレートとも呼ばれる) デスクトップまたはアプリケーション割り当てを作成するために Horizon Cloud Service インフラストラクチャで使用できるデスクトップまたは RDSH サーバのイメー ジ。これは、仮想マシン (VM) のクローン作成元となる基本イメージとして使用されます。

VMware Horizon Client™ デスクトップ、シン クライアント、モバイル デバイス、またはタブレットにインストール

されたソフトウェアベースのクライアントで、Horizon Cloud Service でホストされた デスクトップおよびアプリケーションへの接続を容易にします。

コンポーネント 説明

Horizon Cloud Service でホストされた仮想デスク トップ

Horizon Cloud Service でホストされる、仮想化および最適化されたデスクトップ。仮 想デスクトップは、単一の接続をサポートしており、完全に機能するデスクトップをエンド ユーザーに提供します。Horizon Cloud Service エージェントが、Horizon Client か らの接続をサポートするために、仮想デスクトップにインストールされます。

Horizon Cloud Service でホストされた RDSH Microsoft リモート デスクトップ サービスおよび VMware Horizon テクノロジーを 使用して Horizon Cloud Service でアプリケーションや完全な共有デスクトップを提供 するためのサーバベースのモデル。各仮想デスクトップの単一の接続と比較すると、RDSH サーバでは、さまざまなユーザーからの複数のデスクトップおよびアプリケーション セッ ションをサポートできます。Horizon Cloud Service エージェントが、Horizon Client からの接続をサポートするために、RDSH サーバにインストールされます。

デスクトップ サブネットとサービス サブネット デスクトップ、アプリケーション、および管理接続を許可するために割り当てる一意の IP サブネット。デスクトップ ゾーンは、仮想デスクトップおよび RDSH サーバのためにデス クトップ サブネットを使用します。サービス ゾーンは、テナント アプライアンスおよびそ の他のユーティリティ サービスのためにサービス サブネットを使用します。

Horizon Cloud Service ユーザー ポータル ユーザーに Horizon Cloud Service デスクトップやアプリケーションへのクライアント レスの HTML5 アクセスを提供する Web ベースのポータル。

Horizon Cloud Service 管理コンソール Horizon Cloud Service デスクトップおよびアプリケーション、リソース資格、イメー ジのプロビジョニングと管理のために IT 管理者が使用する Web ベースのポータル。

Edge Gateway ネットワーク エッジ セキュリティとゲートウェイ サービスを提供し、セキュリティ ゾー

ンと仮想ネットワークを NAT、DHCP、VPN、ロード バランサとともに分離するゲート ウェイ。

VMware Unified Access Gateway Horizon Cloud Service 環境への安全なリモート アクセスを可能にする堅牢な Linux アプライアンス。セキュリティ ゾーン(外部 Horizon Cloud Service アクセス用)およ びサービス ゾーン(内部 Horizon Cloud Service アクセス用)の一部となります。

その他の用語および概念については、オンラインの『

VMware

の技術ドキュメントの用語集』を参照してください。ゾーンについて

Horizon Cloud Service on IBM Cloud

は、機能に基づいてさまざまなリソースを分離するゾーンを確立します。Horizon Cloud Service

には3

つのゾーンがあります。各ゾーンは、各Horizon Cloud Service

のデプロイで 固有であるもので、共有されません。ゾーン 説明

セキュリティ ゾーン 外部 Unified Access Gateway アプライアンスが配置されている DMZ。Horizon Cloud Service テナン ト環境へのセキュアなリモート アクセスが容易になります。

サービス ゾーン テナント アプライアンス、ユーティリティ サーバ、内部 Unified Access Gateway アプライアンスを含む、 Horizon Cloud Service がホストされている場所。

デスクトップ ゾーン デスクトップおよび RDSH サーバをホストするゾーン。

Horizon Cloud Service

環境の管理

Horizon Cloud Service

では、さまざまな管理タスクを実行できます。n

Horizon Cloud Service

管理コンソールを使用して、デスクトップ、RDSH

デスクトップおよびアプリケーシ ョンをプロビジョニングできます。n

2

要素認証とActive Directory

の設定を構成したり、デスクトップおよびアプリケーションの資格を管理したり、インスタントクローンイメージや従来のクローンイメージを展開および更新したり、システムやデスクト

ップの健全性を監視および観察したり、使用率と管理タスクのレポートを

Web

インターフェイスを介して取得したりすることができます。

詳細については、『

Horizon Cloud Service on IBM Cloud

管理ガイド』を参照してください。デスクトップおよび

RDSH

サーバのイメージの管理

最適なユーザーエクスペリエンスを確保するために、デスクトップと

RDSH

イメージを適切に最適化および構成してください。

Horizon Cloud Service

では、独自のイメージまたはVMware Horizon Cloud Service

チームによって提供さ れるイメージを使用できます。n イメージはテナントプラットフォームにアップロードされます。

n アプリケーションのインストール、イメージの調整と最適化、アップデートの作成などを実行できます。

n イメージの準備ができたら、イメージテンプレートに変換されます。

n このイメージテンプレートは、

Horizon Cloud Service

のデスクトップおよびアプリケーションの割り当てに使用できます。

イメージを更新する必要がある場合は、既存のイメージテンプレートを更新するか、新しいイメージをアップロード

します。デプロイされたデスクトップおよび

RDSH

サーバを更新するには、新しいイメージをデスクトップまたはリモートアプリケーション割り当てに関連付けます。詳細については、

7

章イメージの管理手法を参照してください。

Horizon Cloud Service

デスクトップおよびアプリケーションへの接続

Horizon Cloud Service

ユーザーは、モバイル、タブレット、シン、または従来のMac

やPC

コンピューティングデバイスからデスクトップおよびアプリケーションに接続できるほか、

Web

ブラウザからも接続できます。ユーザーは

Horizon Client

を起動し、Unified Access Gateway

を介してデスクトップまたはアプリケーションに安全に接続します。

Unified Access Gateway

へのユーザーの接続は、Horizon Cloud Service

への社内接続を介して、または

Horizon Cloud Service

によってホストされているインターネット接続を介して行うことができます。

1

要素または2

要素認証が完了すると、承認されたアプリケーションとデスクトップのリストが表示されます。リソースをクリックし、

Blast Extreme

またはPCoIP

表示プロトコルのいずれかを使用して接続します。Horizon Client

がないデバイスの場合、またはアプリケーションとデスクトップにすばやくアクセスする必要がある場合は、

Web

ブラウザを使用して、同じ内部またはインターネット接続方法を使用してHorizon Cloud Service

ユーザーポータルに接続できます。安全にログインしたら、

VMware HTML5

ベースのクライアントを使用してデスクトップとアプリケーションを起動するオプションを利用することができます。

セットアッププロセスでは、

VPN

、専用接続、MPLS

、ネットワーク交換などのさまざまな接続タイプと速度から選択できます。また、

Horizon Cloud Service

環境を企業のネットワークから完全に隔離することもできます。ユーザーが仮想デスクトップや、

RDSH

デスクトップまたはアプリケーションから企業リソースを要求すると、ネットワークトラフィックは、

Horizon Cloud Service

データセンターと企業データセンターとの間の事前構成された接続を経由します。

ユーザープロファイルや個人設定などの一部のリソースは、

Horizon Cloud Service

テナントでより適切に機能するようになります。サービスゾーンにあるユーティリティサーバは、

Windows

ベースのサーバで、Horizon

Cloud Service

インフラストラクチャをサポートするサービスのリソースを提供します。ユーザープロファイルと個人設定データに加えて、ユーティリティサーバは

Active Directory

、VMware Dynamic Environment

Manager™

、DHCP

、DNS

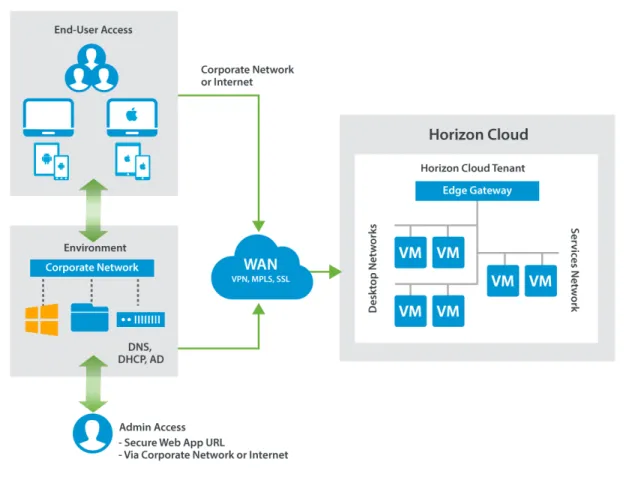

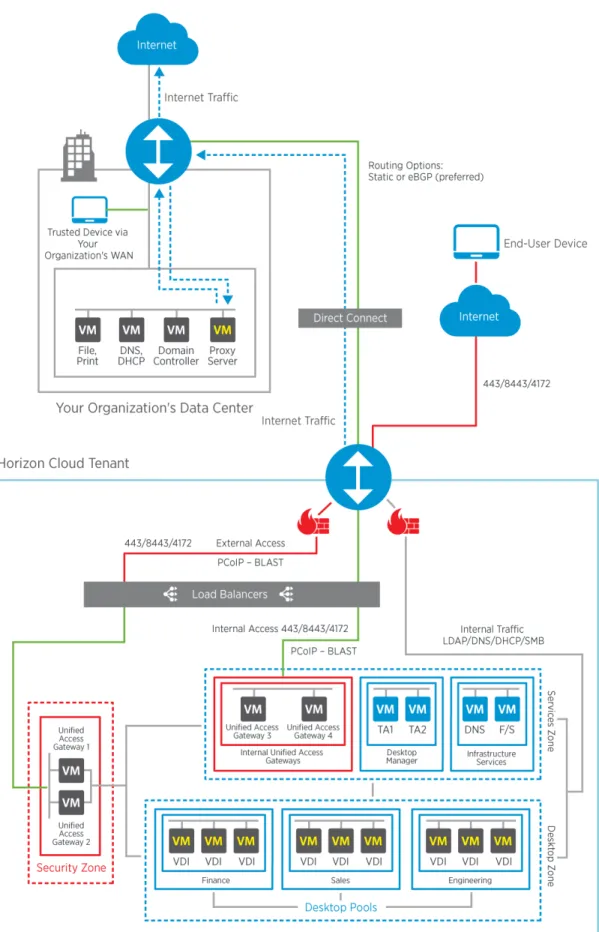

、およびファイルサービスを提供するように構成することもできます。サービスによ っては、追加のストレージの購入が必要になる可能性があります。次の図は、エンドユーザー、環境、

Horizon Cloud Service

の間のネットワーク接続がある、一般的なHorizon

Cloud Service on IBM Cloud

のデプロイを示しています。エンドユーザーがインターネットを通して、または企 業のネットワーク上にいる場合のみに、自分たちのクラウドホスト型仮想デスクトップにアクセスできるかどうかを 選択できます。3

このセクションでは、

Horizon Cloud Service on IBM Cloud

で利用可能なネットワーク接続オプションについて詳細に説明し、ネットワークのアーキテクチャと要件の概要を示します。これには、

Horizon Cloud Service on

IBM Cloud

を実装する際に、ネットワーク、セキュリティ、およびその他のインフラストラクチャ関係者から承認 を得るために必要な情報が含まれています。n 例として、架空の

MYCOMPANY

を使用します。n すべてのセクションが必ずしも展開に適用できるわけではありません。省略可能のセクションには明確な印がつ

いています。注文の詳細について質問がある場合は、

Horizon Cloud

のセットアップWeb

フォームを参照するか、

VMware

またはVMware

の付加価値再販業者にお問い合わせください。 この章には、次のトピックが含まれています。 n 開始する前に:決定と責任 n ファイアウォールとポートの前提条件 n 帯域幅に関する考慮事項 nVPN

およびDirect Connect

nVPN

について nDirect Connect

について n スプリットDNS

n テナントネットワークアーキテクチャの例 n その他の考慮事項開始する前に:決定と責任

正常かつ適切なデプロイは、

Horizon Cloud Service

に参加しているチームが、キックオフ前、キックオフ中、およびキックオフ後に、緊密に統合された形で連動するように、それらのチーム間の良好なコミュニケーションに依存 しています。

お客様の決定事項

Horizon Cloud Service

のデプロイを計画する際は、次の問いへの答えを考えておきます。n 既存のディレクトリ、ファイル、アプリケーション、および印刷サービスを使用するために、クラウドでホスト されたデスクトップとホスト型アプリケーションを自分の環境に統合する必要があるか。 n 「はい」の場合、自分のユーザーたちのインターネット宛てのデスクトップトラフィックをどのように送信 するべきか。 n

VMware

データセンターを経由させるか。 n 自分の組織のネットワークを経由させるか。 n 「はい」の場合、これらのリソースにアクセスするために、どれほどの量のトラフィックが仮想デスクトップ やホスト型アプリケーションと自分の組織のネットワークとの間の接続を経由しなくてはならないか。 nIPsec VPN

は十分であるか。 n または、MPLS

などの専用接続が必要であるか。 n 自分の接続のために手動または自動のフェイルオーバーが必要であるか。 n 「いいえ」の場合、どのインフラストラクチャが自分の使用方法をサポートするために必要であるか、および それをどこに置くことになるのか。 n ディレクトリ、ファイル、およびアプリケーションサービスが必要であるか。n 必要なものをすべて

Horizon Cloud Service

テナントに入れることができるか。n または

IaaS

テナントが必要か。 n 従業員が組織のネットワークの外部から自分のデスクトップにアクセスできるようにするべきか。 n 「はい」の場合、カスタムURL

を使用するか、VMware

から提供されたものを使用するか。 ndesktop.mycompany.com

を使用するべきか。 n またはmycompany.horizon.vmware.com

を使用するべきか。 注:デスクトップサブネットおよび

IP

アドレスに関する質問については、サブネットの考慮事項を参照してくだ さい。お客様の責任

お客様の責任の内容と、お客様のチームとVMware

チームとの間で共有されている責任について、理解することが重要です。

Horizon Cloud Service on IBM Cloud

の展開は、次の表に示すように、いくつかの基本的な責任範囲段階 責任の範囲 プロジェクトのキッ クオフ お客様の SME が VMware と行うこと n 会議(お客様の責任者と VMware の責任者)を開催する n デスクトップ管理者、デスクトップ エンジニアリング、セキュリティ、およびネットワーク SME をチームに含める n プロビジョニング要件についての確認と話し合いを行う

n Horizon Cloud セットアップ Web フォームを使用して情報を収集する

n VMware 提供のテンプレートを使用した成功基準を確立する

n 次以降の手順を計画する キャパシティの注文 VMware が行うこと:

n データセンター インフラストラクチャからテナントのキャパシティを注文する n Horizon Cloud Service on IBM Cloud のキャパシティを構成する ネットワークのセッ トアップ VMware が行うこと: n VPN および Direct Connect の構成とアクセスを確立する n DHCP、DNS、VPN、および Direct Connect を構成する お客様の SME が行うこと: n DHCP、Active Directory、および DNS を構成する n SSL 証明書を提供する n VPN と Direct Connect 情報を提供する テナントのセットア ップ VMware が行うこと:

n Horizon Cloud Service on IBM Cloud をセットアップする n ストレージを構成する

n Unified Access Gateway をセットアップする n テナント アプライアンスをインストールする n 標準デスクトップ キャパシティを設定する ネットワークの相互 接続 VMware が行うこと: n SSL 証明書をインストールする お客様の SME が VMware と行うこと n 接続のテストと検証を行う VMware が行うこと:

n Horizon Cloud Service 管理コンソール URL を提供する n スターター イメージ テンプレートを提供する お客様の SME が行うこと: n Active Directory の登録を実行する n 事後テスト(オプション)を実行してアプリケーションをインストールする 最終セットアップと テスト お客様の SME が行うこと: n VMware 提供のスターター イメージ テンプレートにアプリケーションをインストールする VMware が行うこと: n スターター イメージ テンプレートをインポートしてテナントに移動する

段階 責任の範囲 お客様の SME が行うこと: n イメージを作成する n 割り当てを作成する n テストのデスクトップの割り当てと検証を行う VMware が行うこと: n ナレッジ転送を実施する n サポートを確立する 完了 お客様の SME が VMware と行うこと n セットアップが完了したことに同意する n VMware が高度なオンボード サービスを提供する(オプション) n すべての成功基準が満たされていることを検証する

お客様の責任

プロトコルに対して必要なすべての内部および外部ネットワークトラフィックポートが有効になっていることを確 認します(ファイアウォールとポートの前提条件を参照)。また、IPsec VPN

構成でデプロイすることを選択した場 合は、お客様の組織側のIPsec VPN

トンネルも担当します。専用接続、MPLS

、またはネットワーク交換をデプロ イする場合は、VMware

データセンターへの接続を確立するために、お客様の好みのキャリアまたは通信プロバイ ダと連携することについて責任を負います。VMware

の責任

VMware

は、お客様が選択したネットワーク接続オプションに応じて、成功するために必要な情報を提供します。 nIPsec VPN – VMware

はIPsec

トンネルを確立するために必要な情報を提供し、VMware

側のVPN

IPsec

トンネル構成について責任を負います。n 専用接続、

MPLS

、ネットワーク交換、または既存のラック– VMware

は、ネットワークサービスプロバイダとお客様のネットワーク機器と、

VMware

データセンターのHorizon Cloud Service

テナントとの間の相互接続を構成します。お客様は、クロスコネクトでの

Direct Connect

オプションまたはネットワーク交換での

Direct Connect

オプションをVMware

から購入する必要があります。すべての接続タイプについて、VMware

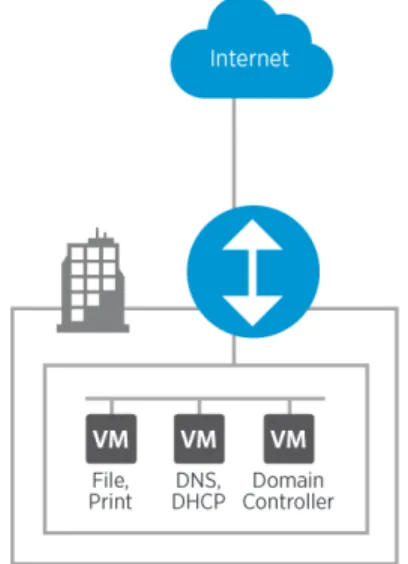

は、必要なネットワークテストを実行して正常な接続を確保するための共同作業を実施します。n アイランドテナント

– VMware

とお使いのインフラストラクチャの間での統合なしでアイランドテナントを展開する場合、

VMware

は、Active Directory

、DNS

、およびDHCP

サーバとして使用するユーティリティサーバを提供します。クラウドホスト型のデスクトップを正しく機能させるには、

Active Directory

ドメインコントローラとサポートサービスがテナントに展開されている必要があります。

ファイアウォールとポートの前提条件

このセクションには、

Horizon Cloud Service

環境への正常な接続のために使用するポートが一覧表示されています。ファイアウォールポートを開き、エンドポイントデバイス、テナントアプライアンス、および

VMware

Unified Access Gateway™

とやり取りするすべてのリモート接続を含めます。Active Directory

の設計によって、追加のポートが必要になる場合があります。Horizon Cloud Service

の担当 者に問い合わせて、この情報がお使いの環境に適していることを確認してください。ローカル接続

Horizon Cloud Service

に正常に接続するには、IPsec VPN

、専用接続、MPLS

、ネットワーク交換、または既 存のラック全体で、次の表に記載されているポートを許可します。ソース 送信先 使用中のポート 説明

Horizon Cloud Service お使いの Active Directory イ ンフラストラクチャ

TCP/389 UDP/389

セキュアな認証のために LDAP ま たは LDAP SASL GSSAPI を使 用して Horizon Client、 VMware Horizon Cloud Service ユーザー ポータルおよび VMware Horizon Cloud Service 管理コンソールに対して ユーザーを認証します。構成済みの ユーザー グループとそのメンバー は、パフォーマンスを確保するため にテナント インフラストラクチャ にキャッシュされます。 Horizon Cloud Service お使いの Active Directory イ

ンフラストラクチャ

TCP/3268 Active Directory グローバル カ

タログの参照と検索を実行します。 Horizon Cloud Service お使いの Active Directory イ

ンフラストラクチャ

TCP/88 UDP/88

Kerberos 認証で使用

Horizon Cloud Service お使いの DNS TCP/53

UDP/53

DNS で使用

Horizon Cloud Service お使いの DHCP または DHCP リレー サーバ

UDP/67 UDP/68

DHCP および DHCP リレーで使 用

Horizon Cloud Service RSA 認証マネージャ UDP/5500 テナントが SecurID を使用してい

るときに RSA 認証マネージャと通 信します。認証マネージャは、テナ ント アプライアンスとは異なるデ ータセンターに配置できます。フェ イルオーバーに使用される高可用性 認証マネージャは、リモートに配置 することもできます。

Horizon Cloud Service お使いの RADIUS サーバ UDP/1812 UDP/1813 テナントが RADIUS を使用してい るときに RADIUS ベースの認証と 通信します。 自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/8443 UDP/8443

Blast Extreme で使用

自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/443 UDP/443

Blast Extreme で使用

自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/4172 UDP/4172

ソース 送信先 使用中のポート 説明

自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/80 TCP/443

VMware Horizon Cloud Service ユーザー ポータルおよび VMware Horizon Cloud Service 管理コンソールにアクセ スします。また、ネイティブ Horizon Client が最初に Horizon Cloud Service リソー スに接続するときにも使用されま す。リモート アクセスが有効にな っている場合は、ユーザー ポータル が公開される必要があります。ポー ト 80 はポート 443 にリダイレク トします。 自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/443 管理コンソール内のポータル アク

セスに使用

リモート接続

パブリック(インターネット)の場所から仮想デスクトップまたはアプリケーションに正常に接続するには、次の表 に記載されているポートを許可します。 ソース 送信先 使用中のポート 説明 自分側のサイトとエンドポイント デバイスHorizon Cloud Service TCP/8443 UDP/8443 Blast Extreme で使用

自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/443 UDP/443 Blast Extreme で使用

自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/4172 UDP/4172 PCoIP で使用

自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/80、TCP/443 VMware Horizon Cloud Service ユーザー ポータルおよび VMware Horizon Cloud Service 管理コンソールにアクセ スします。また、ネイティブ Horizon Client が最初に Horizon Cloud Service リソー スに接続するときにも使用されま す。リモート アクセスが有効にな っている場合は、ユーザー ポータル が公開される必要があります。ポー ト 80 はポート 443 にリダイレク トします。 自分側のサイトとエンドポイント デバイス

Horizon Cloud Service TCP/443 管理コンソール内のポータル アク

エンドポイントのオペレーティング

システムのファイアウォール

ポート

エンドポイントベースのファイアウォールソリューションを使用している場合、接続が正常に行われるように、次の

表に記載されているポートが仮想デスクトップまたはリモートデスクトップセッションホスト

(RDSH)

サーバで開いていることを確認します。

ソース 送信先 使用中のポート 説明

Horizon Cloud Service デスクトップまたは RDSH サー バ

TCP/22443 UDP/22443 Blast Extreme で使用

Horizon Cloud Service デスクトップまたは RDSH サー バ

TCP/32111 USB で使用

Horizon Cloud Service デスクトップまたは RDSH サー バ

TCP/9427 クライアント ドライブ リダイレク

ト (CDR) とマルチメディア リダ イレクト (MMR) で使用 Horizon Cloud Service デスクトップまたは RDSH サー

バ

TCP/4172 UDP/4172 PCoIP で使用

Cloud Monitoring Service

のファイアウォール設定

Cloud Monitoring Service (CMS)

により、環境内のキャパシティ、使用状況、および健全性を監視できます。以下では、

CMS

接続に必要なファイアウォール設定について説明します。CMS

サービスにアクセスするには、テナントアプライアンスがTLS

接続を介して、該当する地域の適切なホスト に接続できる必要があります。 地域 ホスト 北米 n kinesis.us-east-1.amazonaws.com、ポート:443 n query-prod-us-east-1.cms.vmware.com、ポート:443 ヨーロッパ n kinesis.eu-central-1.amazonaws.com、ポート:443 n query-prod-eu-central-1.cms.vmware.com、ポート:443 日本 n kinesis.ap-northeast-1.amazonaws.com、ポート:443 n query-prod-ap-northeast-1.cms.vmware.com、ポート:443 UK n kinesis.eu-west-2.amazonaws.com、ポート:443 n query-prod-eu-west-2.cms.vmware.com、ポート:443帯域幅に関する考慮事項

優れたユーザーエクスペリエンスを提供するための課題としては、遅延、プロトコルの選択、距離、帯域幅、接続の 停止などがあります。 ネットワークソリューションを選択するときは、次の要素を考慮してください。項目 説明 組織の要件 組織のニーズはそれぞれ異なります。コンピューティング タスクのタイプや予想されるワーク ロード、グラフィックスの強度、ユーザーの場所、使用される周辺機器、および各タイプのユー ザーの平均帯域幅使用量などのニーズを評価します。 帯域幅の使用量 プロトコルの選択、モニターの解像度と構成、ワークロードに含まれるマルチメディア コンテ ンツの量など、多くの要素がネットワーク帯域幅に影響を及ぼします。ストリーミングされた複 数のアプリケーションを同時に起動した場合も、使用量が急増することがあります。影響は大き く変動する場合があるため、多くの組織ではパイロット プロジェクトの一環として帯域幅の使 用量を監視しています。 接続を経由するトラフィック 組織のアプリケーション、ファイル サーバ、および認証にアクセスするために必要なトラフィ ック量を考慮します。

CPU および RAM の飽和状態 Horizon Cloud Service への接続に使用される物理ネットワーク デバイスを調べて、現在の

CPU および RAM の飽和状態と、使用可能なスループットを把握します。古いデバイスでは、 高速、暗号化、複数トンネルを同時に維持できない可能性があります。

帯域幅 Horizon Cloud Service を展開し、Horizon Cloud Service が提供するインターネット接

続を活用すると、展開されたデスクトップの数とモデルに基づいて、ピーク帯域幅と呼ばれる特 定の量のネットワーク帯域幅が保証されます。これは、Horizon Cloud Service からインタ ーネットへの接続の一部として割り当てられる帯域幅です。詳細については、『サービスの説 明:VMware Horizon Cloud Service on IBM Cloud』を参照してください。

ネットワークとアプリケーションの評価 Horizon Cloud Service デプロイを確実に成功させるには、徹底的なネットワークとアプリ ケーションの評価を実行して、遅延とパケット ロスの要件を満たしながら必要な帯域幅をサポ ートするための構成を決定します。ネットワークの輻輳があっても、エンドツーエンドのネット ワーク全体にアクティブなアプリケーション トラフィックをすべて含めて、十分な最小帯域幅 が確保されるようにします。

PCoIP および Blast Extreme で使用可能な最 適化制御

VMware の PCoIP または Blast Extreme 表示プロトコルを使用する場合は、帯域幅の使用 に影響するいくつかの要素を調整できます。詳細については、VMware Horizon ドキュメン トの「PCoIP の全般設定」および「VMware Blast ポリシー設定」セクションを参照してく ださい。

VPN

および

Direct Connect

Horizon Cloud Service

を展開する前に、実装するネットワーク接続のタイプを決定します。ネットワーク接続は、データセンターおよびネットワーク内のアプリケーションとデータに対する

Horizon Cloud

Service

デスクトップおよびRDSH

サーバのアクセスを提供します。また、ネットワークの内部と外部の両方のユーザーに、

Horizon Cloud Service

デスクトップおよびアプリケーションリソースに接続するためのパスも提供します。次の考慮事項に対処し、お使いの環境との

Horizon Cloud Service

の統合を効率的に促進するには、適切なスキルセットを持つ必要な管理とネットワーク担当者を配備することが重要です。

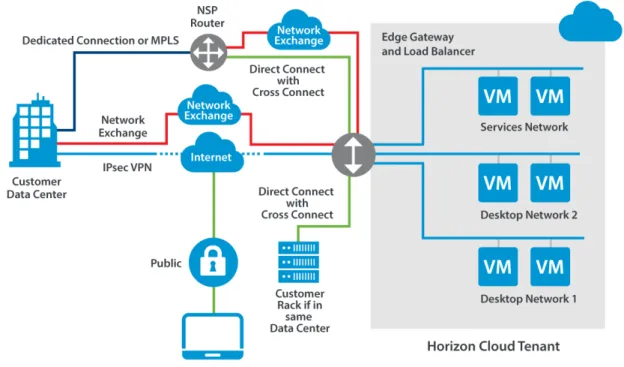

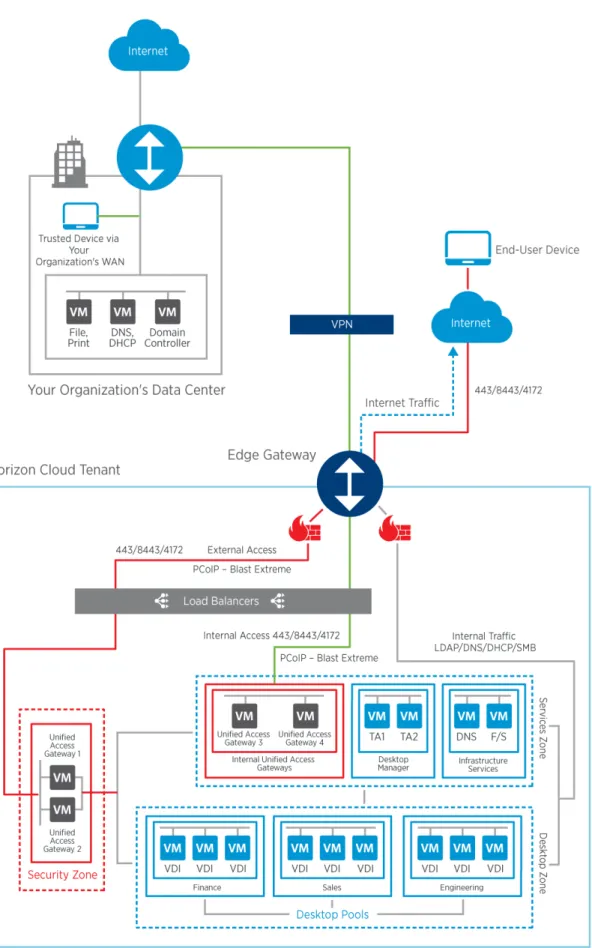

次の図は、

IPsec VPN

とDirect Connect

(専用接続、MPLS

、ネットワーク交換、またはラックのいずれか)を図

3-1. Horizon Cloud Service on IBM Cloud

のデプロイに対するアクセス方法インターネットから

Horizon Cloud Service

へのアクセス

Horizon Cloud Service

は、最初に組織のインフラストラクチャを通過することなく、Horizon Cloud Service

on IBM Cloud

デスクトップおよびRDSH

アプリケーションへの直接のインターネットアクセスをサポートしま す。このタイプの接続は、自宅または他のリモートの場所で作業しているユーザーにとっては、特に便利です。接続 は、RSA SecurID

またはRADIUS

に準拠した2

要素認証ソリューションで安全に保護できます。インターネットベースの接続は、標準の

Horizon Cloud Service

の提供サービスの一部です。ネットワーク接続の最適なタイプの選択

2

つの主な接続オプションのいずれかを選択する場合は、Horizon Cloud Service

チームに問い合わせてください。選択内容は、次のように、デスクトップと

RDSH

サーバの数、ネットワーク接続で発生するトラフィックのタ イプなど、環境内のさまざまな変数によって異なります。 nIPsec VPN – IPsec VPN

はさまざまなシナリオで使用できますが、最大帯域幅が1 GB

の場合でも、VPN

は より小規模の実装で使用される傾向があります。 n 専用接続、MPLS

、またはネットワーク交換–

通常、多数のデスクトップやRDSH

サーバ、および大規模な使 用(複数ユーザーがプラットフォームに同時アクセスする、複数のアプリケーションにアクセスする、大規模な ファイル転送を実行する、など)の場合に、専用接続、MPLS Direct Connect

、またはネットワーク交換が推 奨されます。 注:これらの

2

つのオプションにおいては、トラブルシューティングの容易さが異なります。IPsec VPN

はパブVPN

について

Horizon Cloud Service

へのネットワーク接続をセットアップするときに、VPN

、ルーターハードウェア、IPsec

構成を考慮します。

サイトツーサイトの

IPsec VPN

を介したトラフィックの送信

サイトツーサイトのIPsec VPN

は、パブリックインターネットを介して別々のネットワークを相互に接続します。 たとえば、ブランチオフィスネットワークは、サイトツーサイトVPN

で本社ネットワークに接続できます。ネッ トワーク上の各サイトには、ルーター、ファイアウォール、VPN

コンセントレータ、セキュリティアプライアンス などのVPN

ゲートウェイが装備されています。IPsec VPN

接続をリモートネットワークからHorizon Cloud Service

にセットアップすることは、IPsec VPN

トンネルを確立するのが比較的簡単で所要時間も短いため、最も一般的なシナリオとなります。

IPsec VPN

を使用している場合、

Edge Gateway

の制限により、最大帯域幅は約1 Gbps

になります。サイトツーサイトの

IPsec VPN

トンネルには、Horizon Cloud Service

インスタンスと組織のサイトとの間の論理および暗号化されたポイントツーポイント接続が含まれます。これらの接続により、ビジネスアプリケーション、

Active Directory

、DNS

、DHCP

サーバなど、組織のデータセンターサービスへの安全なアクセスが提供されます。また、組織のネットワークから生じるプロトコルトラフィックのために安全なアクセスを提供します。

リモートネットワークから

Horizon Cloud Service

へのIPsec VPN

接続をセットアップする場合は、次の点に注意してください。 項目 説明 遅延の増大 IPsec VPN トンネルはパブリック インターネットを通じて構築され、パブリック インターネット接続 で一般的に発生する、輻輳やその他のネットワーク関連の問題の影響を受けやすくなります。これらの問 題により、遅延が増大する可能性があります。パブリック インターネットが原因で発生する遅延の急増 は、御社および VMware での管理の範囲を超えています。 セットアップ IPsec VPN をセットアップする場合、パフォーマンス上の理由から、VPN の管理をルーター ハードウ ェアを使用して行うことをお勧めします。Windows サーバを使用して VPN をセットアップすること は推奨されません。複数の VPN 接続がサポートされていますが、Edge Gateway ではどの IPsec ト ンネルがトラフィックのルーティング先となるか特定できないため、これらの VPN 接続が同じ送信元と 宛先のリストを持つことはできません。

冗長性 冗長性を確保するために 2 つの IPsec VPN を組み込むことはオプションですが、VPN のボンディン グはサポートされていません。最初の VPN はアクティブとして設定され、セカンダリ VPN は無効に なります。Horizon Cloud Service では、VPN の自動フェイルオーバーは提供されません。障害が 発生した場合は、VPN を手動でフェイルオーバーする必要があります。

Horizon Cloud セットアップ Web フ ォーム

VPN のセットアップ時に、Horizon Cloud セットアップ Web フォームにルーター ベンダー、ルー ター モデル、エンドポイント IP アドレスなどの情報を入力します。VMware は、IPsec VPN トンネ ルの確立で使用される Horizon Cloud Service テナントのエンドポイント IP アドレスを提供しま す。この IP アドレスは、Horizon Cloud Service の展開時に提供されます。

項目 説明 サブネット VPN 接続全体で許可される、一般的に保護されたネットワーク リストまたはソースおよびターゲット リストと呼ばれる、サブネットを指定する必要があります。このリストでは、ネットワーク内から仮想デ スクトップおよび RDSH によってホストされているアプリケーションにアクセスするために VPN を 経由できる内部ネットワークが定義され、同時に仮想デスクトップおよび RDSH によってホストされて いるアプリケーションが、ネットワーク内のさまざまなサービスについて VPN を通して何にアクセスで きるかも定義されます。

ネットワーク ルーティング Horizon Cloud Service への VPN ベースの接続の場合、VPN ピアリング プロセス中に静的ルーテ ィングが構成されます。他のネットワーク ルーティング要件が発生した場合は、VMware サポート チ ケットを開いてネットワークを追加するようにします。

IPsec VPN

パラメータ

ネットワークと

VMware

データセンターとの間のサイト間VPN

を設定する場合は、Horizon Cloud

セットアップ

Web

フォームに、必須およびオプションのIPsec VPN

プロトコルとパラメータが一覧表示されます。IPsec VPN

の場合、Horizon Cloud Service

は、追加のセキュリティオプションと機能を提供する仮想アプライアンスである

Edge Gateway

を使用します。Edge Gateway

はフェーズ1

でメインモードを、フェーズ2

でクイックモードをサポートしています。これらの用語の説明については、担当のネットワークエンジニアに問い合わ

せるか、『

VMware NSX

管理ガイド』を参照してください。次の表は、各フェーズで使用するプロトコルとパラメータを示しています。

Horizon Cloud Service

のように、ネットワーク上の各フェーズに同じプロトコルとパラメータを設定する必要があります。たとえば、

ISAKMP

パラメータはフェーズ

1

で使用され、IKE

パラメータはフェーズ2

で使用され、Oakley

プロトコルは認証に加えてMODP

グループ2

で使用されます。すべてのパラメータは必須です。Edge Gateway

へのアップグレードでは、キー更新のためのフェーズ

2 Perfect Forward Secrecy (PFS)

はオプションです。プロトコルとパラメータ フェーズ 1 フェーズ 2

ハッシュ(SHA または MD5) SHA1 SHA1

認証モード メイン クイック

暗号化 AES、AES256、トリプル DES、AES-GCM AES、AES256、トリプル DES、AES-GCM

Diffie-Hellman グループ(2、5、14、15、ま たは 16)

2 2

プロトコルとパラメータ フェーズ 1 フェーズ 2

有効期間 28800 3600

Perfect Forward Secrecy N/A True。共有シークレットの要件:独自の共有シ

ークレットを指定することも、両方の側で使用す るランダムな共有シークレットを Horizon Cloud Service が生成することもできます。 n 32 文字から 128 文字の間 n 1 文字以上の大文字 n 1 文字以上の小文字 n 1 文字以上の数字 n 特殊文字はなし

注:

特定のトンネルでデータの暗号化に使用される有効期間を定義する

Security Association (SA)

の有効期間タイマーなどの一部の

IPsec VPN

パラメータは、Edge Gateway

では変更できません。これらのパラメータは、テナント機器上で変更して、

Edge Gateway

の値と一致させる必要があります。デプロイプロセスには2

つのフェーズがあり、フェーズ

1

とフェーズ2

の両方にSA

有効期間タイマーが含まれています。SA

タイマーが期限切れになると、両方の側での認証が再ネゴシエーションになります。ただし、

Edge Gateway

はトラフィック上で再認証されず、有効期間タイマーでのみ再認証されます。このため、タイマーが

Horizon Cloud Service

側と一致するようにテナント側で設定されていない場合は、

VPN

トンネルで問題が発生する可能性があります。VPN

接続オプション

VPN

を使用して自分の企業からHorizon Cloud Service

に接続するときに、複数の接続オプションから選択できます。

1

つのオプションは、アイランドテナントとして知られていて、自分の企業に対しての専用VPN

または永続的な接続を使用しません。他の

2

つのオプションでは、VPN

接続の利用方法に基づいて、異なるルーティング構成がゲスト内のインターネットおよびユーザートラフィックフローで利用可能であることが注目すべき点となります。イン

ターネットトラフィックの

Horizon Cloud Service

デスクトップやアプリケーションからのルーティングを、Horizon Cloud Service

で提供されるインターネット接続を介して行うか、または独自のネットワークを通して行 うかを選択することは、このプロセスでの重要な考慮事項です。接続オプション

1

:アイランド

テナント(

VPN

なし)

Horizon Cloud Service

を展開するための最速で最も簡単な方法は、アイランドテナントをセットアップすること です。次の図に示すように、すべてのプロトコルおよびゲスト内トラフィックは、

Horizon Cloud Service

ゲートウェイを経由して

Horizon Cloud Service

テナントに入ります。お客様のネットワークとHorizon Cloud Service

テナントとの間には接続はありません。すべてのデスクトップユーザー、公開アプリケーション、および

RDSH

サーバは、インターネットを介して接続します。アイランドテナントで考えられる使用事例の詳細については、統合およ

接続オプション

2

:

Horizon Cloud Service

のインターネット接続を使用する

VPN

Horizon Cloud Service

デプロイの最も一般的な接続方法は、組織のネットワークとHorizon Cloud Service

テナントとの間で

VPN

を構成することです。この方法は、ブランチオフィス環境に最もよく似ています。このオプションは、

Horizon Cloud Service

ゲートウェイを介してユーザーのデスクトップのインターネット宛てのトラフィックをルーティングしますが、デスクトップアプリケーション、認証、

DHCP

、DNS

などのゲスト内のトラフィックはすべて、

VPN

を経由して組織のネットワークに入ります。また、すべてのユーザーをインターネット経由で

Horizon Cloud Service

デスクトップおよびRDSH

サーバに接続できるようにするか、ローカルユーザ ーのみをVPN

経由で接続できるようにし、外部のユーザーをインターネット経由で接続できるようにするかを選択 できます。次の図に示すように、デスクトップおよび

RDSH

サーバに接続する外部ユーザーのプロトコルトラフィックも、Horizon Cloud Service

ゲートウェイを通過してUnified Access Gateway

に渡ります。Unified Access

Gateway

は、Horizon Cloud Service

環境への接続に安全なプロキシとして機能し、セキュリティゾーンとの間 のHorizon Cloud Service

トラフィックに対するプロキシとして機能します。組織のネットワークから接続するユーザーのプロトコルトラフィックは、インターネットを介して接続するか、

VPN

を経由してデスクトップおよびRDSH

サーバに到達するように構成できます。内部ユーザーも、内部の信頼されたゾーンにあるUnified Access

Gateway

を介して接続します。接続オプション

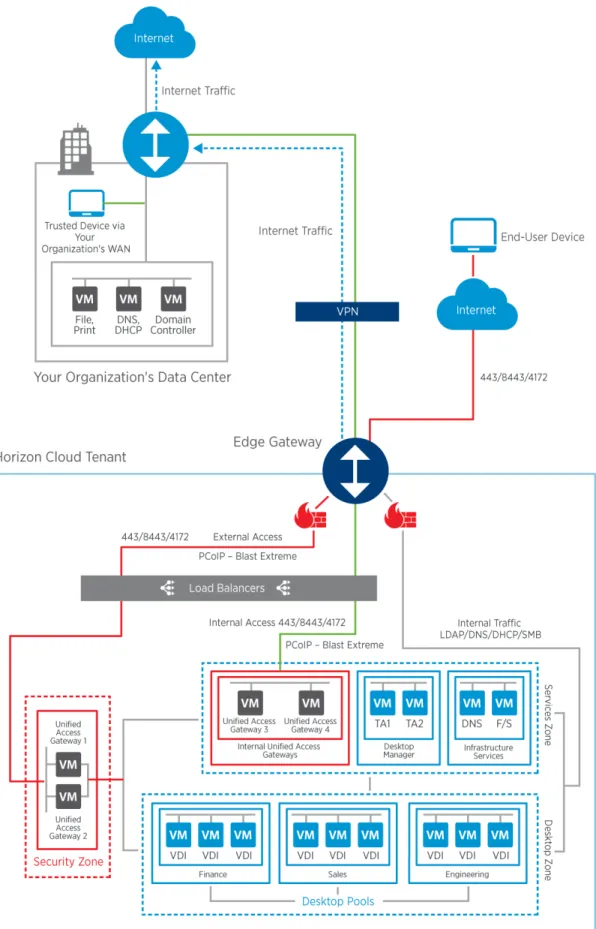

3

:組織のゲートウェイ経由のインターネット宛てトラフィックを含む

VPN

このオプションは、

VPN

にわたるすべてのユーザーのインターネット宛てトラフィックとゲスト内トラフィックを、組織のネットワークにルーティングします。インターネット、

VPN

、またはそれら2

つの組み合わせを介してすべてのユーザーが

Horizon Cloud Service

に接続できるようになる機能を維持します。すべてのゲスト内トラフィック(デスクトップアプリケーション、認証、

DHCP

、およびDNS

など)およびインターネット宛てのデスクトップトラフィックは、

VPN

を経由して組織のゲートウェイを通ります。その後、インターネット宛てのトラフィックには、設定済みの適切な

Web

フィルタリングを適用できます。デスクトップおよびRDSH

サーバに接続している外部ユーザーのプロトコルトラフィックは、インターネットを介したアクセスを提供 するHorizon Cloud Service

ゲートウェイを通ります。次の図に示すように、このオプションを使用すると、

VPN

経由のトラフィックが増加しますが、ユーザーおよびデスクトップのアクティビティを完全に可視化して制御することができるという業務上の利点が得られます。この構成 では、最高レベルのセキュリティとコンプライアンスを確保するための追加オプションが提供されます。

注:

このオプションは、

Direct Connect

構成に移行するときには直接動作しません。利用可能なVPN

帯域幅を超えるスケーリングが予想される場合は、

Horizon Cloud Service

の担当者に問い合わせて、オプションと考慮事Direct Connect

について

Direct Connect

を使用すると、専用接続、MPLS

、ネットワーク交換、または同じデータセンター内に配置された独自のネットワーク装置を介して、

Horizon Cloud Service

テナントとの間のエンドツーエンドのプライベート接続をセットアップできます。

Horizon Cloud Service

は、データセンターおよびサービス(ビジネスアプリケーション、Active Directory

、DNS

、DHCP

サーバなど)をHorizon Cloud Service

に拡張するときに、1 GB

または10 GB

のポートを提供 します。Direct Connect

では、ネットワークサービスプロバイダを介した契約によって、データセンターからVMware

データセンターへの接続を完全に制御できます。次の表に、サポートされているDirect Connect

のオプ ションを示します。 オプション 説明 クロス コネクトでの Direct Connect - 1 GB または 10 GB クロス コネクトでの Direct Connect は、専用接続、MPLS、または同じデータセ ンターに配置された独自のネットワーク機器で使用されます。 ネットワーク交換での Direct Connect - 1 GB または 10 GB ネットワーク交換での Direct Connect は、ネットワークまたはクラウド交換 (Equinix Cloud Exchange など)に接続するときに使用されます。Direct Connect

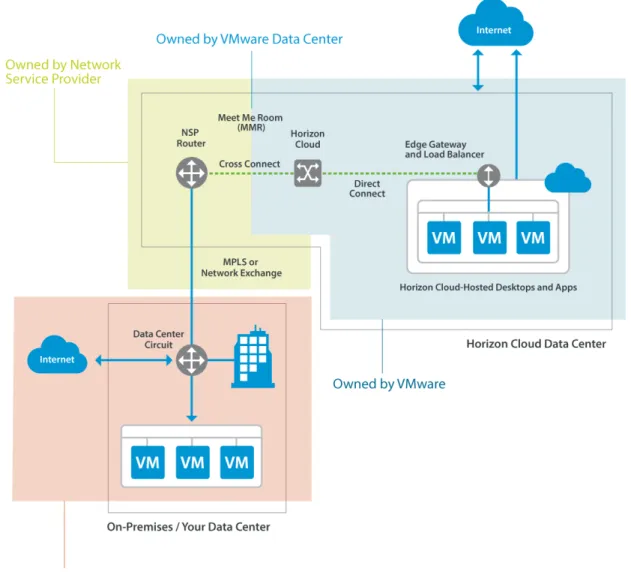

オプションの所有権の領域

次の図に示すように、所有権の領域は、

Direct Connect

オプションの一般的なHorizon Cloud Service on IBM

Cloud

の環境で分割されています。Meet Me Room

は、外部の専用接続、MPLS

回線、またはHorizon Cloud Service

ネットワークと接続してい るネットワーク交換など、外部接続がデータセンターに入る境界となるポイントを表します。図

3-5.

所有権の領域専用接続または

MPLS Direct Connect VPN

を介したトラフィックの送信

専用接続または

MPLS

は、データがネットワークノード間を移動している間に、通信ネットワーク内のトラフィックをルーティングします。

MPLS Direct Connect VPN

トンネルを構築すると、サイトツーサイトのIPsec VPN

接続を作成するよりもコストが高くなりますが、いくつかのメリットを得られます。

MPLS Direct Connect

回線は、インターネットを介してルーティングされた接続の場合と同じように他のユーザーと共有されることはありません。このため、パブリックインターネットで発生する可能性のある割り込みを受ける

ことがありません。

Direct Connect

プロバイダは、コミットされた帯域幅とサービスレベルアグリーメントを提ネットワーク交換を介したトラフィックの送信

ネットワーク交換は、クラウド交換としても知られていて、自分の好みのネットワークサービスプロバイダを使用

しているプライベートネットワークを、セキュアな高スループット、低遅延接続を使用して、

Horizon Cloud

Service

などのクラウドサービスプロバイダと接続するサービスです。ネットワーク交換は、通常、

MPLS Direct Connect VPN

トンネルを作成するよりも低コストで済むことができ、多くの場合、数時間で有効になります。このため、組織のサイトに

Horizon Cloud Service

を接続するのにかかる総時間が短縮されます。

Horizon Cloud Service

は、ネットワーク交換のオプションとして、Equinix Cloud

Exchange

を提供します。同じデータセンター内の既存のラックの接続

Horizon Cloud Service

と同じデータセンターに併置されているIT

リソースとサービスがすでにある場合は、既存の環境を

Horizon Cloud Service

テナントに接続できます。Direct Connect

接続オプション

組織における企業データおよびユーザーデータフローの、追加の帯域幅と制御をお使いの構成に応じて提供する、

複数の

Direct Connect

接続オプションから選択することができます。帯域幅の要件以外に、インターネットトラフィックの

Horizon Cloud Service

デスクトップやアプリケーションからのルーティングを、

Horizon Cloud Service

で提供されるインターネット接続を介して行うか、または独自のネットワークへの

Direct Connect

上で行うかを選択することは、重要な考慮事項です。Horizon Cloud Service

チームと協力して、組織のニーズに最適な

Direct Connect

オプションを選択します。Direct Connect

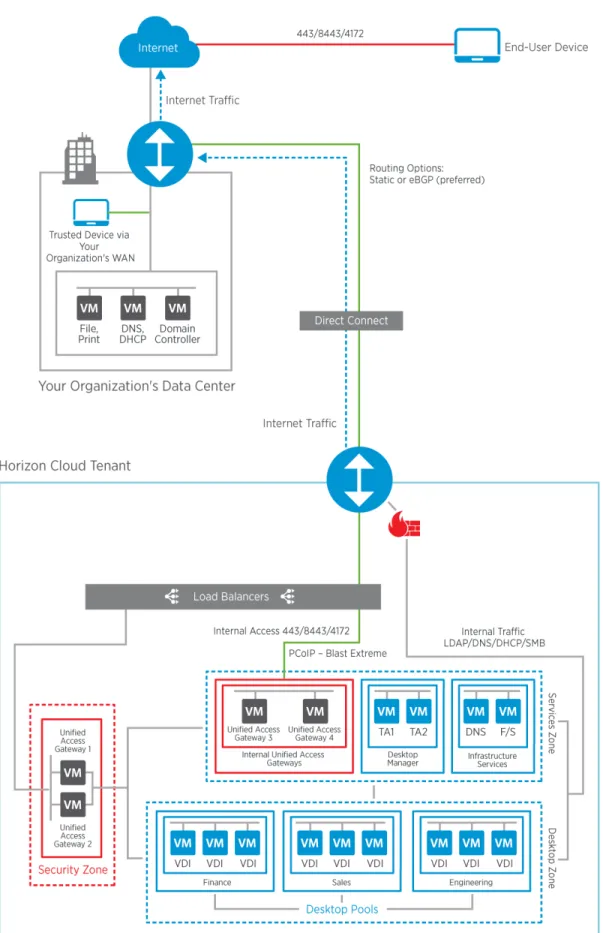

オプション

1

:

Horizon Cloud Service

のインターネット接続を使用する

Direct Connect

VPN

オプション2

と同様に、このオプションはインターネット宛てのデスクトップトラフィックをHorizon

Cloud Service

ゲートウェイを使用するようにルーティングし、Direct Connect

を使用してゲスト内トラフィックをルーティングします。このオプションは、

Direct Connect

を使用するゲスト内のアプリケーショントラフィックが大量にあり、テナントで提供される

VMware

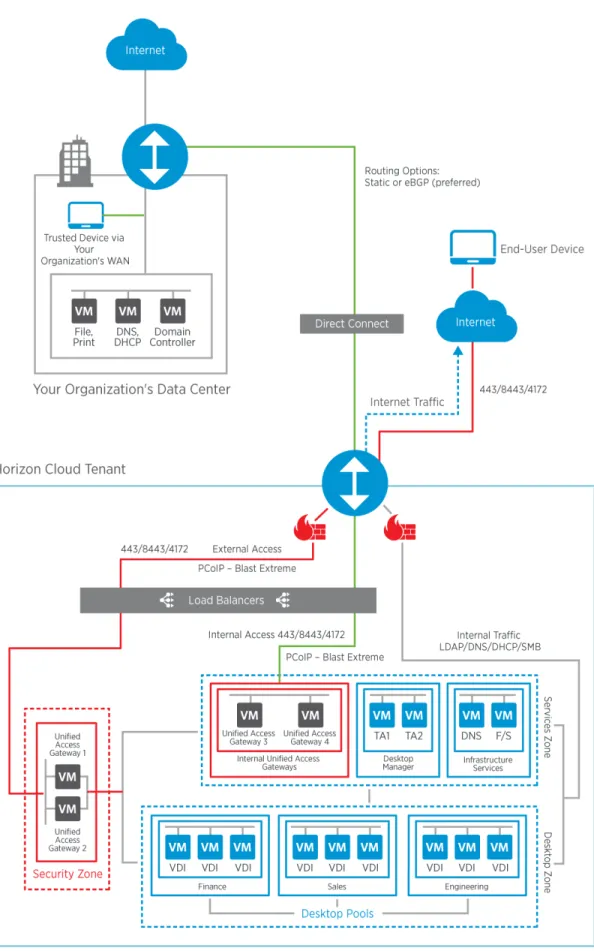

インターネット帯域幅を活用する場合に適しています。図

7

に示すように、デスクトップアプリケーション、認証、DHCP

、DNS

などのすべてのゲスト内トラフィックは、

Direct Connect

を経由して組織のネットワークに入ります。インターネットに向かうデスクトップおよびRDSH

サーバトラフィックは、Horizon Cloud Service

ゲートウェイ外に送られます。デスクトップおよび

RDSH

サーバに接続する外部ユーザーのプロトコルトラフィックも、Horizon Cloud

Service

ゲートウェイを通過してUnified Access Gateway

に渡ります。Unified Access Gateway

は、Horizon Cloud Service

環境への接続に安全なプロキシとして機能し、セキュリティゾーンとの間のHorizon

Cloud Service

トラフィックに対するプロキシとして機能します。組織のネットワークから接続するユーザーのプロトコルトラフィックは、インターネットを介して接続するか、

Direct Connect

を経由してデスクトップおよびRDSH

サーバに到達するように構成できます。内部ユーザーも、内部の信頼されたゾーンにあるUnified Access

Gateway

を介して接続します。Direct Connect

オプション

2

:企業所有のインターネット

ゲートウェイ経由のインターネッ

トを使用した

Direct Connect

このDirect Connect

ルーティング構成は、ゲスト内およびインターネット宛てのすべてのデスクトップトラフィ ックを、企業所有のインターネットゲートウェイを通じて、Direct Connect

を経由させる必要があると同時に、 ユーザーをインターネット経由で接続できるようにすることも必要である場合に適しています。VMware

ゲートウ ェイを経由するデスクトップトラフィックがないため、インターネットに向けられたデスクトップトラフィックは、 提供されたプロキシエージェントを使用するか、グループポリシー構成を使用して管理する必要があります。次の図に示すように、外部ユーザーのプロトコルトラフィックは

Horizon Cloud Service

ゲートウェイを経由してデスクトップおよびアプリケーションへのアクセスを提供しますが、ゲスト内のトラフィックとインターネット宛

てのデスクトップトラフィックはすべて

Direct Connect

を経由して組織のデータセンターに入ります。このオプションを使用すると、ユーザーおよびデスクトップのアクティビティを完全に可視化して制御することができるとい う利点が得られます。ただし、ユーザーがリモートから環境に接続することを防止することで、インターネットから

入ってくるプロトコルトラフィックのルーティングによる重要な問題が発生する可能性があります。このオプショ

ンを検討している場合は、

Horizon Cloud Service

の担当者に問い合わせて、考慮事項を十分に理解してくださDirect Connect

オプション

3

:

Horizon Cloud Service

ゲートウェイを介したインターネ

ット接続がない

このオプションでは、

Horizon Cloud Service

デスクトップへのすべての接続がDirect Connect

経由となり、Horizon Cloud Service

ゲートウェイを介したインターネット接続がないように、ルーティングが構成されます。 このオプションを使用すると、最高レベルのセキュリティとコンプライアンスを確保するために、すべてのプロトコ ル、ユーザー、およびデスクトップのアクティビティを完全に可視化して制御できるという利点が得られます。このオプションは、すべてのユーザーが組織のネットワークを介して

Horizon Cloud Service

に接続する必要がある場合に適しています。

次の図に示すように、このオプションを使用すると

Horizon Cloud Service

ゲートウェイが無効になり、ユーザーが外部からインターネットを介して

Horizon Cloud Service

に接続することは技術的に不可能になります。すべてのトラフィック(プロトコルトラフィック、ゲスト内トラフィック、およびインターネット宛てデスクトップト

ラフィック)は、会社所有のインターネットゲートウェイを介して

Direct Connect

を経由します。Horizon

Cloud Service

に接続するには、ユーザーが組織のネットワーク上に存在しているか、組織のVPN

を介してリモートで接続されている必要があります。組織の

VPN

を介して接続しているエンドユーザーには、次の図のポートが組織の