提供

ビジネス チャンスがセキュリティ問題で台無しに

モバイル アプリケーションによる新たなビジネス チャンスで、サービス プロバイダやテクノロ ジー企業は活気づいています。アプリケーション ストアやアプリケーション マーケットでのア プリケーション販売、アプリケーションのモバイル サービスおよびインフラストラクチャ対応、 モバイル デバイス管理 (MDM) およびモバイル アプリケーション管理 (MAM) 製品による アプリケーション管理で、革新的な企業のビジネスは好調です。企業は、自社のアプリケーショ ン カタログから従業員や顧客にモバイル アプリケーションを提供しています。 ただし、こうしたビジネス チャンスが、情報セキュリティの問題によって台無しになるおそれが あります。 モバイル デバイスへの攻撃は急激に増加しています。セキュリティ企業は以下のように推定し ています。 • モバイル脅威は、2010 年の 7,000 件から 2011 年には 25,000 件、2012 年には 65,000 超に増加した。 • Android マルウェア脅威の数は、亜種を含め、2013 年末までに 100 万に達すると 見られる。1 • 2012 年、感染した Android デバイスの数は、年初の 1,080 万台から年末の 3,280 万台へと 200% 増加した。2目次

ビジネス チャンスがセキュリティ問題で台無しに

. . . 1

モバイル攻撃が急増する理由

. . . 2

悪意のあるモバイル アプリケーションに対する防御対策

. . . 4

最新の防御手段: モバイル アプリケーション レピュテーション サービス

. . . 4

Webroot Mobile App Reputation Service

. . . 6

サービス プロバイダと企業にとってのビジネス価値

. . . 8

な世界

MDM ベンダー、通信事業者、サービス プロバイダ、およびアプリケーション スト

アがユーザーを悪意のあるモバイル アプリケーションから保護するには

1 「Predictions for 2013 and Beyond」、Trend Micro、2012 年 12 月 13 日。 2 「2012 Security Report」、NQ Mobile。

こうした動向に対処できないサービス プロバイダとテクノロジー企業は顧客を失う危険があ ります。うまく対応できれば、企業には市場シェアを増やすチャンスがあります。 本書では、次の内容を取り上げます。 1. モバイル攻撃が急増する理由 2. 悪意のあるモバイル アプリケーションに対する防御対策 3. 最新の防御手段: モバイル アプリケーション レピュテーション サービス 4. Webroot Mobile App Reputation Service

モバイル攻撃が急増する理由

数年間、兆しはあっても目立った動きのなかったモバイル攻撃がここにきて爆発的に増加して いるのはなぜでしょうか。理由としては、モバイル アプリケーション関連の攻撃を行う機会が 増えたこと、サイバー犯罪者の手口が高度で巧妙になったこと、エンドユーザーがリスクを知ら ないことなどが挙げられます。 膨大な数のアプリケーション。Nielsen の調査によると、平均的な米国のスマートフォン ユ ーザーは、1 年間に 41 個のアプリケーションをインストールします。3 ABI Research の推 定によると、2013 年に世界中でダウンロードされたスマートフォン アプリケーションの数は 560 億、タブレット アプリケーションの数は 140 億でした。4 これらの数に比べると、PC や ラップトップにインストールされた従来のアプリケーションの同じ統計値は非常に少なく見え ます。これほど量が多いと、サイバー犯罪者が弱点を見つける機会が豊富にあります。また、サ イバー犯罪者は、個々のダウンロードに伴うセキュリティ上の影響をモバイル デバイス ユー ザーが用心しないように細工しています。5 無秩序状態のアプリケーション ストアが増殖。Apple、Google、Microsoft、Samsung、No kia、Cisco、Verizon、Vodafone のような大手ベンダーやサービス プロバイダが管理するア プリケーション ストアの秩序は、おおむねよく保たれています。ただし現在では、その他にも、 数十の大規模で露出の多い Android およびクロスプラットフォーム ストア、数百もの小規模 なストア、モバイル アプリケーションを提供する膨大な数の Web サイトがあります。こうした ストアの多くには、マルウェアが組み込まれたアプリケーションを識別してブロックする機能が ほとんどあるいはまったくありません。怪しげな実業家やサイバー犯罪者はさらに手を広げ、海 賊版アプリケーションやマルウェアが組み込まれたアプリケーションを提供する目的で Web サイトを仕掛ています。6 高度で巧妙なサイバー犯罪者。最近まで、ほとんどの有害なモバイル アプリケーションの手口 は、アドウェアと、高額通話料サービスへのテキスト メッセージや電話の生成 (通話料金詐欺 やプレミアム番号詐欺) などに限られていました。こうした攻撃は今も続いていますが、より危 険で執拗な攻撃が広く行われるようになっています。2012 年末までに、脅威の約 1/4 は、デ バイスから機密データ (通常は、連絡先リスト、テキスト メッセージ、パスワード、認証キー、位 置データなど) を収集するために設計された「データ スティーラー (データ窃盗)」になりまし た。73 「Nielsen: U.S. Consumers Avg App Downloads Up 28% To 41」、TechCrunch、2012 年 5 月 16 日。

4 「Android Will Account for 58% of Smartphone App Downloads in 2013」、ABI Research、2013 年 3 月 4 日。 5 「Chinese iOS pirate Kuaiyong launches web app store」、The Register、2013 年 4 月 17 日。

6 「Fake apps and the lure of alternative sources」、Microsoft、2012 年 7 月 17 日。

ハッカーは、人気のあるアプリケーションを偽装し、正規なアプリケーションに悪 意のあるコードを追加して「再パッケージ化」する手口を身に付けています。たとえ ば、Pinterest、Skype、Angry Birds、Instagramm や、Plants vs. Zombies、Grand Theft Auto III などのゲームには偽造バージョンが存在します。偽造または改ざんされたアプ リケーションは以下のような動作をします。 • ユーザーをアンケートやゲームの Web サイトに誘導し、不必要または法外な料金を 発生させる。 • SMS の送受信機能を支配するマルウェアをダウンロードして、 隠しメッセージを送信 し、ユーザーが気づかない間に料金を発生させる。 • 電子メール アドレスや電話番号などのデバイス情報を取得する。8 サイバー犯罪者はまた、PC ベースの攻撃から習得したフィッシングやソーシャル エンジニア リング手法も改変しています。亜種として、「スミッシング」(SMS ベースのフィッシング攻撃) や、専用に設計した隠しまたは詐欺 URL で偽のバンキング Web サイトにユーザーを誘導し て口座番号やパスワードを盗み取る手法があります。

モバイルの世界にも、特定の標的を狙った高度な APT (Advanced Persistent Threat) 攻撃が現れ始めています。チベットの人権団体に対するこうしたターゲット型攻撃の記録をト ロント大学がまとめています。攻撃者は、人気の Android モバイル メッセージング クライア ントであるカカオ トークの再パッケージ バージョンを利用し、スマートフォン上の権限を変更 して、連絡先、通話履歴、および SMS メッセージを抜き出しました。9 この攻撃は人権団体を 狙ったものでしたが、モバイル アプリケーションがすぐに企業や政府機関を標的とした攻撃に 使用される可能性があることを示唆しています。 また、ある研究者グループは、セキュリティ侵害されたモバイル デバイスが、職場で盗撮、会話 の盗聴、GPS データの収集などのスパイ行為に使えることを具体的に指摘しています。さらに ジョージア工科大学のコンピュータ科学者は、机においたスマートフォンの加速度計を使用し て近くにあるキーボードの振動を検出し、単語を最大 80% の精度で収集する方法を実演し てみせました。10 長期間放置される脆弱性。PC と同様に、モバイル アプリケーションでも、インストールされた ソフトウェアの脆弱性をマルウェアに利用されてデバイスが支配されることがあります。問題な のは、モバイル システムのソフトウェアにパッチを適用するためのインフラストラクチャが十分 に発達していないことです。たとえば、Google が Android オペレーティング システムの脆弱 性を発見した場合、各デバイス メーカーが自社のデバイス用にパッチを作成する必要があり ます。すべてのスマートフォン メーカーがそれぞれの Android バージョンにパッチを提供す るまで数か月かかる場合もあります。 情報を知らないエンド ユーザー。多くの人が、ラップトップやデスクトップ PC へのフィッシン グ、マルウェア、ソーシャル エンジニアリングなどの攻撃に関する報道を目にしています。それに 比べ、モバイル デバイスに対する脅威の存在を認識しているユーザーは非常に少数です。たと えば、急速なバッテリの消耗、パフォーマンス低下、データ使用の急激な増加など、モバイル デ バイスで悪意のあるアプリケーションが示す兆候もほとんどの人は知りません。

8 「Pinterest Plagued by More Scams, Fake Android Apps」、PC Magazine、2012 年 4 月 30 日、「Children run up huge mobile bills on fake

Angry Birds game」、MailOnline.com、2013 年 1 月 15 日、「Fake game apps flood Google Play」、Help Net Security、2013 年 1 月. 21 日、 「Fake apps and the lure of alternative sources」、Microsoft、2012 年 7 月 17 日。

9 「Permission to Spy:An Analysis of Android Malware Targeting Tibetans」、University of Toronto、The Citizen Lab、2013 年 4 月 18 日。 10 「Innovative Attacks Treat Mobile Phones as Sensors」、Dark Reading、2011 年 10 月. 27 日、「Mobile Trojans Can Give Attackers An

セキュリティを軽視する態度。個人ユーザーは習慣的に、スマートフォンやタブレットをエンタ ーテインメントや個人的なコミュニケーションに使用する私的デバイスと見なしています。そ れはビジネス情報が含まれている場合でも同じです。そのため、多くのユーザーは、会社の PC やラップトップならば常識である予防措置を講じません。

悪意のあるモバイル アプリケーションに対する防御対策

多くのサービス プロバイダや企業は、モバイル マルウェアに対してなんらかの形の「多重防 御」を導入しています。よく使用されるテクノロジーや手法として以下のようなものがあります。 • モバイル アンチウイルス ソフトウェアによりモバイル アプリケーション内のマルウェ アを検出する。 • MDM および MAM ソリューションを使用し、システム管理者がモバイル デバイスを 監視し、デバイスの紛失時には設定をロックして機密データを消去する。 • ユーザー教育により、疑わしいモバイル アプリケーションには近づかず、攻撃の兆候を 認識して報告できるような知識をモバイル デバイス ユーザーに身に付けさせる。 • 会社のポリシーにより、従業員が業務以外のアプリケーションをビジネス情報が保存 されたモバイル デバイスにインストールすることを禁止すると共に、承認されたアプリ ケーション ストアの利用を義務付ける。 • 会社のアプリケーション カタログを提供し、従業員が会社によるテストと承認を経た アプリケーションにアクセスできるようにする。 ただし、これらの防御措置が十分であるという保証はありません。モバイル アンチウイルス製 品は、既知のマルウェアは十分にブロックできますが、再パッケージされた有害なモバイル ア プリケーションの亜種すべてを認識できるわけではありません。MDM および MAM 製品を 使用すると、デバイスには常に最新のパッチが適用されるため、悪意のあるアプリケーション が付け入る脆弱性は少なくなりますが、前述のように、長期間パッチが提供されないことがよ くあります。そして、企業がデバイスを外部から遮断してユーザーの行動を完全にコントロール しない限り、セキュリティ教育、会社のポリシー、承認されたアプリケーション カタログを無視 する従業員が必ず現れます。最新の防御手段: モバイル アプリケーション レピュテーシ

ョン サービス

モバイル アプリケーション レピュテーション サービスは、悪意のあるアプリケーションに対す る画期的な新しい防御アプローチです。以下のように配備できます。 • アプリケーション ストア、通信事業者、モバイル サービス プロバイダ、モバイル デバイ ス メーカーに配備して顧客を保護する。 • MDM、MAM、およびその他のセキュリティ ベンダーに配備してサービスの効果を高め る。 • 企業や政府機関に配備して企業のアプリケーション カタログのセキュリティを強化す る。 モバイル アプリケーション レピュテーション サービスの処理は、収集、分析、分類、共有の 4 段階で構成されます (次のページの図 1 を参照)。収集フェーズでは、サービスがアプリケーション ストアと Web サイト、ユーザー、セキュリティ 情報クリーニング ベンダー、他のセキュリティ ベンダーから数百万のアプリケーションを収集 します。 分析フェーズでは、以下を含むさまざまな技法を使用してアプリケーションを厳密に調査します。 • ファイルの構造および内容の静的分析。 • アプリケーション動作の実行時分析。潜在的な悪意のあるアクションを検出します。 • 市場分析。セキュリティ ベンダーや企業で以前に識別されたマルウェアとの類似性を検 出します。 分類とスコアリングフェーズでは、分析フェーズで収集されたデータをまとめて重み付けし、レ ピュテーション スコアをアプリケーションに割り当てます。 共有フェーズでは、アプリケーションのスコアとフィンガープリントを、アプリケーション ストア、 サービス プロバイダ、セキュリティ ベンダー、企業、その他のサービス登録者と共有します。 登録組織は、スコアとフィンガープリントを使用してブラックリストとホワイトリストを作成した り、リスク レベルに基づいてグレード別の対応 (ブロック、レビュー用に隔離、警告と許可など) を有効にしたりします。. すでに複数のプロバイダがモバイル アプリケーション レピュテーション サービスを提供して いますが、その内容は異なります。それぞれの有効性は以下のような要素に応じて異なります。 • 収集作業の範囲 • 脅威データベースのサイズ • 分析の質と度合い • 分類の精度 • 提供される情報の範囲と全体的なレピュテーション スコア

次に、Webroot の Mobile App Reputation Service がこうした領域でどのように機能す るかを見てみましょう。

Webroot Mobile App Reputation Service

Webroot Mobile App Reputation Service は、高度で柔軟なツールにより、アプリケー ション ストア、通信事業者、モバイル サービス プロバイダ、MDM ベンダー、企業などに、無秩 序なマーケットのモバイル アプリケーションに伴うリスクについて、正確かつ微妙な差異を含 む情報を提供します。

Webroot のサービスは、まったく新しく作成されたものではありません。世界で最も大規 模で包括的な脅威データベースの 1 つである Webroot Intelligence Network (WIN) と、PC とラップトップのアンチマルウェア市場で長年の実績を持つ Webroot の非常に高度 なアンチマルウェア分析テクノロジーをもとに構築されています。

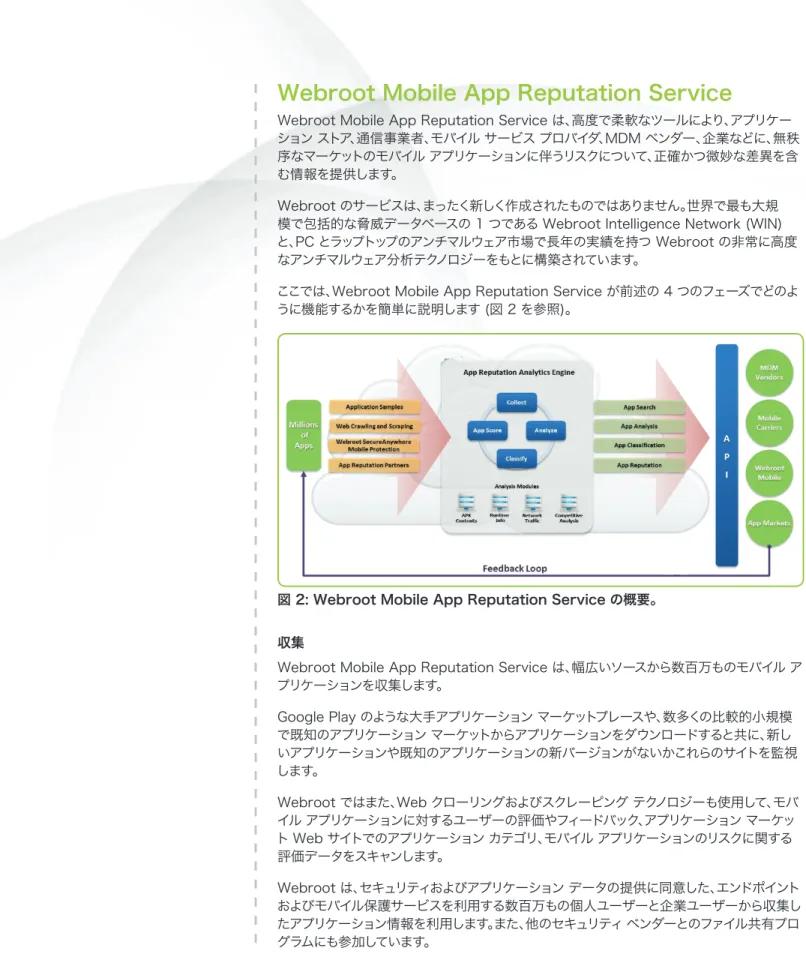

ここでは、Webroot Mobile App Reputation Service が前述の 4 つのフェーズでどのよ うに機能するかを簡単に説明します (図 2 を参照)。

収集

Webroot Mobile App Reputation Service は、幅広いソースから数百万ものモバイル ア プリケーションを収集します。 Google Play のような大手アプリケーション マーケットプレースや、数多くの比較的小規模 で既知のアプリケーション マーケットからアプリケーションをダウンロードすると共に、新し いアプリケーションや既知のアプリケーションの新バージョンがないかこれらのサイトを監視 します。 Webroot ではまた、Web クローリングおよびスクレーピング テクノロジーも使用して、モバ イル アプリケーションに対するユーザーの評価やフィードバック、アプリケーション マーケッ ト Web サイトでのアプリケーション カテゴリ、モバイル アプリケーションのリスクに関する 評価データをスキャンします。 Webroot は、セキュリティおよびアプリケーション データの提供に同意した、エンドポイント およびモバイル保護サービスを利用する数百万もの個人ユーザーと企業ユーザーから収集し たアプリケーション情報を利用します。また、他のセキュリティ ベンダーとのファイル共有プロ グラムにも参加しています。

モバイル アプリケーション データは、100 TB 超の共有データが格納されたクラウド ベース のデータベースである WIN に保存されます。

分析

Webroot Mobile App Reputation Service は、新しいアプリケーションに関するデータ を収集した後、以下のような情報の詳細な分析を実行します。 • マニフェスト、証明書、バイナリ ファイルなど APK (アプリケーション パッケージ ファ イル) の詳細。 • コードのヒューリスティックおよび統計分析。既知の悪意のあるソフトウェアの再パッ ケージまたは再コンパイル バージョンを識別します。 • 安全なサンドボックスでアプリケーションを実行して収集した疑わしい行動 (電話番号 や電子メール アドレスを収集しようとする動作、権限の変更、追加の機能を有効にしよ うとする動作、ブラウザやブックマークの変更など)。 • 実行時に既知の不正および疑わしい IP アドレスや URL にアクセスしようとする動作 (WIN の IP および URL レピュテーション データベースに基づく)。 • アプリケーション名およびフィンガープリント (MD5 ハッシュ) と、他のセキュリティ ベ ンダーが提供するマルウェア データの比較。 • アプリケーション マーケットプレースやその他の Web サイトから収集したフィードバ ックとアプリケーション メタデータの相関付け。 これまでに行った 370 万の Android および iOS アプリケーションの包括的な分析から、 そのうち 12% は悪意のあるコードに感染していることが判明し、モバイル脅威はすでに危険 な閾値に達していることが確認されました。 分類とスコア

分析フェーズを完了した Webroot Mobile App Reputation Service は、ニューラル ネッ トワーク ベースの分類機能を使用して、分析結果を複合的なレピュテーション スコアに集約 します。 未加工のレピュテーション スコアは、各等 級にグループ化されます。 • 有害: 既知のマルウェア (トロイの木 馬やルートキットなど)。 • 迷惑:既知のマルウェアではないが、 迷惑な特性を持つ。 • 疑わしい:マルウェア定義は見つから なかったが、いくつかの分析モジュー ルが有害または迷惑スコアを付けて いる。 • ほぼ安全: 安全と思われるが、危険 な権限が含まれる (SEND SMS な ど).。 図 3: 登録者はレピュテーション データを使 用し、リスクに合わせて対応を調整できる。

• 安全: ホワイトリストには登録されていないが、危険な権限は含まれていない。 • 信頼できる: ホワイトリストに登録されている。 これらの等級によって、サービスに登録する組織は、ブラックリストやホワイトリストの作成や、 アプリケーションのリスク レベルに合わせたさまざまな対応 (ブロック、レビュー用に隔離、エ ンド ユーザーに警告、対応を待機、許可など (図 3)) の有効化がしやすくなります。 共有

Webroot Mobile App Reputation Service は、RESTful Web サービス アプリケーシ ョン プログラミング インターフェイスを介してリスク等級を登録組織と共有します。 アプリケーションごとに、登録者は、大まかな等級だけでなく、ファイル、マニフェスト、デジタ ル証明書、権限要求、電話機能要求、最近追加されたファイル、Google Play 情報、市場での 普及などに関するより詳細な情報にもアクセスできます。 この詳細を使用し、登録者は特定の利用者にとって重要な事項に基づいてリスク ランクを変 更できます。たとえば、サービス プロバイダが担当する企業または政府機関で位置情報が機 密である場合、デバイスの GPS データにアクセスしようとするアプリケーションすべてのリス ク等級は高くなります。