脆弱性対策情報データベース JVN iPedia に関する活動報告レポートについて

本レポートでは、2013 年 4 月 1 日から 2013 年 6 月 30 日までの間に JVN iPedia で登

録をした脆弱性対策情報の統計及び事例について紹介しています。

脆弱性対策情報データベース

JVN iPedia に関する

活動報告レポート

[2013 年第 2 四半期(4 月~6 月)]

独立行政法人情報処理推進機構 技術本部 セキュリティセンター 2013 年 7 月 19 日目次 1. 2013 年第 2 四半期 脆弱性対策情報データベース JVN iPedia の登録状況 ... - 1 - 1-1. 脆弱性対策情報の登録状況 ... - 1 - 1-2. 【注目情報 1】 ウェブサイトの改ざんに悪用されているソフトウェアについて ... - 2 - 1-3. 【注目情報 2】 サポートが終了するソフトウェアの脆弱性対策について ... - 3 - 2. JVN iPedia の登録データ分類 ... - 4 - 2-1. 脆弱性の種類別件数 ... - 4 - 2-2. 脆弱性に関する深刻度別割合 ... - 4 - 2-3. 脆弱性対策情報を公表した製品の種類別件数 ... - 5 - 2-4. オープンソースソフトウェアの割合 ... - 6 - 2-5. 登録された製品の開発元(ベンダー)の内訳 ... - 6 - 3. 脆弱性対策情報の活用状況 ... - 7 -

1 表 1-1. 2013 年第 2 四半期の登録件数 情報の収集元 登録件数 累計件数 日本語版 国内製品開発者 5 件 147 件 JVN 128 件 2,625 件 NVD 1,067 件 37,764 件 計 1,200 件 40,536 件 英語版 国内製品開発者 5 件 147 件 JVN 37 件 774 件 計 42 件 921 件

1. 2013 年第 2 四半期 脆弱性対策情報データベース JVN iPedia の登録状況

脆弱性対策情報データベース「JVN iPedia( http://jvndb.jvn.jp/ )」は、国内外で使用されているソ フトウェアの脆弱性対策情報を収集・公開することにより、脆弱性関連情報を容易に利用可能とする ことを目指しています。1)国内のソフトウェア開発者が公開した脆弱性対策情報、2)脆弱性対策情 報ポータルサイト JVN(*1)で公表した脆弱性対策情報、3)米国国立標準技術研究所 NIST(*2)の脆弱 性データベース「NVD (*3)」が公開した脆弱性対策情報の中から情報を収集、翻訳し、2007 年 4 月 25 日から公開しています。1-1.

脆弱性対策情報の登録状況 ~脆弱性対策情報の登録件数が累計 40,000 件を超過~ 2013 年第 2 四半期(2013 年 4 月 1 日から 6 月 30 日まで)に JVN iPedia 日本語版へ登録した脆弱性対 策情報は、国内製品開発者から収集したもの 5 件(公 開開始からの累計は 147 件)、JVN から収集したもの 128 件(累計 2,625 件)、NVD から収集したもの 1,067 件(累計 37,764 件)、合計 1,200 件(累計 40,536 件) となりました。脆弱性対策情報の登録件数が、累計 40,000 件を超過しました(表 1-1、図 1-1)。 JVN iPedia 英語版は、国内製品開発者から収集したものが 5 件(累計 147 件)、JVN から収集した ものが 37 件(累計 774 件)、合計 42 件(累計 921 件)でした。 9,027 9,627 10,211 10,849 11,373 12,690 15,894 22,934 30,843 38,099 39,336 40,536 0 5,000 10,000 15,000 20,000 25,000 30,000 35,000 40,000 45,000 0 2,000 4,000 6,000 8,000 10,000 12,000 14,000 3Q 2010 4Q 2010 1Q 2011 2Q 2011 3Q 2011 4Q 2011 1Q 2012 2Q 2012 3Q 2012 4Q 2012 1Q 2013 2Q 2013 四 半 期 件 数 国内製品開発者から収集したもの JVNから収集したもの NVDから収集したもの 累計件数(右目盛り) 2007/4/25 公開開始 累 計 件 数 図1-1. JVN iPediaの登録件数の四半期別推移 IPA では、システム管理者が幅広いソフトウェア製品に関する脆弱性対策情報を日本語で取得し、 脆弱性対策に活用できるよう、2007 年以降に NVD に登録された脆弱性対策情報の全件を日本語に翻 訳し、JVN iPedia に登録しています。 (*1)Japan Vulnerability Notes。脆弱性対策情報ポータルサイト。製品開発者の脆弱性への対応状況を公開し、 システムのセキュリティ対策を支援しています。IPA、JPCERT/CC が共同で運営しています。 http://jvn.jp/

(*2)

National Institute of Standards and Technology。米国国立標準技術研究所。米国の科学技術分野におけ る計測と標準に関する研究を行う機関。 http://www.nist.gov/

(*3)

1-2.

【注目情報 1】 ウェブサイトの改ざんに悪用されているソフトウェアについて ~CMS(Contents Management System)の脆弱性が原因でウェブサイトが改ざんされるケースも~企業や公共機関が運営しているウェブサイトが改ざんされる被害が継続的に発生しています。IPA では「2013 年 6 月の呼びかけ」(*4)において、「ウェブサイトが改ざんされないように対策を! 」と

いうテーマで利用者に注意を促しています。

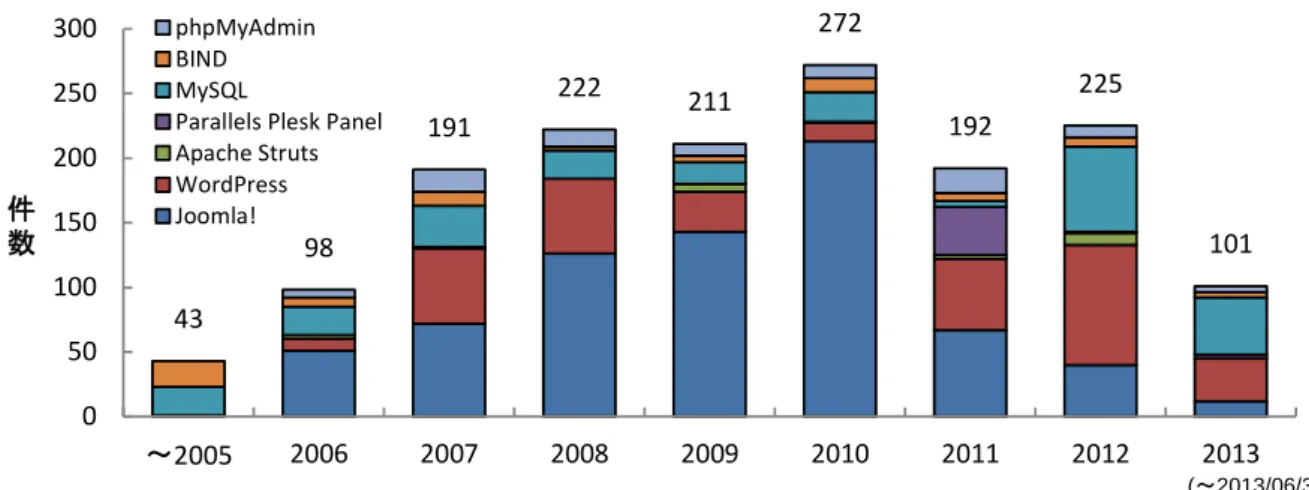

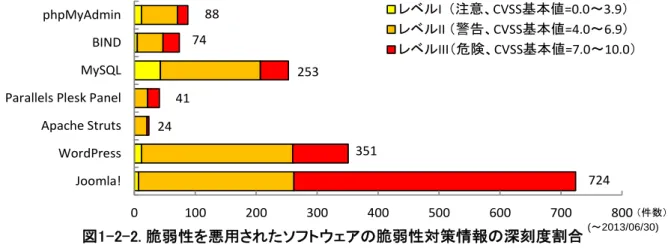

図 1-2-1 は、「2013 年 6 月の呼びかけ」で脆弱性を悪用されたソフトウェアの事例として記載され たソフトウェアの脆弱性対策情報の登録状況です。Joomla!、WordPress といった CMS(Contents Management System(*5))をはじめとして、Apache Struts、Parallels Plesk Panel、また Parallels Plesk Panel に付随してインストールされることの多い MySQL、BIND、phpMyAdmin といったソ フトウェアの脆弱性は、2007 年以降毎年 200 件前後が公開されています。また、2013 年は 6 月末時 点で 101 件となっています。 43 98 191 222 211 272 192 225 101 0 50 100 150 200 250 300 ~2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 phpMyAdmin BIND MySQL Parallels Plesk Panel Apache Struts WordPress Joomla! 図1-2-1. 脆弱性を悪用されたソフトウェアの脆弱性対策情報の登録件数の年別推移 (~2013/06/30) JVN iPedia では、共通脆弱性評価システム CVSS(*6)により、それぞれの脆弱性の深刻度(*7)を公 開しています。図 1-2-2 は、前述の図 1-2-1 のソフトウェアについて深刻度割合を集計したものです。 これらの脆弱性の深刻度別の割合は、レベル III(危険、CVSS 基本値=7.0~10.0)が 43%、レベル II (警告、CVSS 基本値=4.0~6.9)が 52%、レベル I(注意、CVSS 基本値=0.0~3.9)が 5%となって います。レベル II 警告以上の深刻度の割合が 9 割を超過する状況は前四半期同様です。特に Joomla! については、724 件の内、462 件(64%)がレベル III となっており、他のソフトウェアと比べて、深 刻度の高い脆弱性が多く登録されています。 (*4)「毎月の呼びかけ」。IPA が毎月公開をしているセキュリティ関連の情報のこと。 2013 年 6 月は、「ウェブサイトが改ざんされないように対策を!」を公開。 http://www.ipa.go.jp/security/txt/2013/06outline.html (*5)

Contents Management System、ウェブサイトを簡易に構築・管理するためのソフトウェアの総称。

(*6)

Common Vulnerability Scoring System、共通脆弱性評価システム。

http://www.ipa.go.jp/security/vuln/CVSS.html 脆弱性の基本評価基準の数値を基に I,Ⅱ,Ⅲの 3 段階とし、数値が大きいほど深刻度が高い。 ・レベルⅢ:リモートからシステムを完全に制御されるような場合や大部分の情報が漏えいするような脅威。 ・レベルⅡ:一部の情報が漏えいするような場合やサービス停止につながるような脅威。 ・レベルⅠ:攻撃する為の条件が複雑な場合や、レベルⅡに該当するが再現性が低い脅威。 (*7)脆弱性の深刻度評価の新バージョン CVSS v2 について。 http://www.ipa.go.jp/security/vuln/SeverityLevel2.html

3 0 100 200 300 400 500 600 700 800 Joomla! WordPress Apache Struts Parallels Plesk Panel MySQL BIND phpMyAdmin レベルI (注意、CVSS基本値=0.0~3.9) レベルII (警告、CVSS基本値=4.0~6.9) レベルIII(危険、CVSS基本値=7.0~10.0) 253 74 724 88 24 351 41 図1-2-2. 脆弱性を悪用されたソフトウェアの脆弱性対策情報の深刻度割合(~2013/06/30) (件数) JVN iPedia には、ウェブ改ざんに悪用された CMS をはじめとして、実際に悪用されたソフトウェ アの深刻度の高い脆弱性が多数登録されています。製品利用者は情報を日々収集し、製品のバージ ョンアップなどを速やかに行ってください。

1-3.

【注目情報 2】 サポートが終了するソフトウェアの脆弱性対策について ~Microsoft Windows XP のサポートが 2014 年 4 月 9 日で終了予定~ 2014 年 4 月 9 日でベンダーによるサポートが終了する Microsoft Windows XP は、民間企業の調査 資料(*8)によると、2013 年 3 月末時点でインターネットにアクセスする際の PC の約 3 割が Microsoft Windows XP であるとされています。図 1-3 は、JVN iPedia に登録されている Microsoft Windows XP のソフトウェアの脆弱性対策情報 を深刻度別に集計したものです。その割合は、レベル III(危険、CVSS 基本値=7.0~10.0)が 71%、 レベル II(警告、CVSS 基本値=4.0~6.9)が 26%、レベル I(注意、CVSS 基本値=0.0~3.9)が 3% となっています。既知の脆弱性の 97%がレベル II 以上であり、攻撃に用いられた場合には重要なサー ビスを停止させられる、といった問題が発生する可能性が高くなります。 4 33 28 62 63 90 84 81 111 155 149 86 87 0 20 40 60 80 100 120 140 160 180 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 レベルIII(危険、CVSS基本値=7.0~10.0) レベルII (警告、CVSS基本値=4.0~6.9) レベルI (注意、CVSS基本値=0.0~3.9) 図1-3. Microsoft Windows XP 脆弱性対策情報の年別の深刻度割合 (~2013/06/30) ベンダーがサポートを終了したソフトウェアについては、脆弱性対策のパッチが提供されない可能 性が高いため、可能なかぎり早期に、無償のものを含め、サポート対応が可能な製品への切り替えを 検討してください。 (*8)株式会社ジャストシステム「モバイル&ソーシャルメディア月次定点調査」 https://www.fast-ask.com/report/report-monthly-20130410.html

2. JVN iPedia の登録データ分類

2-1.

脆弱性の種類別件数 図 2-1 のグラフは、JVN iPedia へ 2013 年第 2 四半期に登録した脆弱性対策情報を、共通脆弱性タ イプ一覧 CWE(*9)のタイプ別をもとに分類した件数を示したものです。 件数は多い順に、CWE-119(バッファエラー)が 194 件、CWE-79(クロスサイト・スクリプティ ング)が 130 件、CWE-264(認可・権限・アクセス制御の問題)が 114 件、CWE-20(不適切な入 力確認)が 96 件、CWE-399(リソース管理の問題)が 82 件、CWE-200(情報漏えい)が 55 件、 などとなっています。 これらは広く認知されているタイプの脆弱性です。製品開発者は、ソフトウェアの企画・設計段 階から、セキュリティ対策を講じ、これら脆弱性の低減に努める必要があります。なお、IPA では、 セキュアなプログラム開発の一助となるよう参考資料として「セキュア・プログラミング講座(*10)」、 実習形式による脆弱性体験学習ツール「AppGoat(*11)」を公開しています。 194 130 114 96 82 55 41 29 27 23 0 50 100 150 200 250CWE‐119 CWE‐79 CWE‐264 CWE‐20 CWE‐399 CWE‐200 CWE‐189 CWE‐89 CWE‐287 CWE‐352 件 数 CWE‐119 :バッファエラー CWE‐79 :クロスサイト・スクリプティング CWE‐264 :認可・権限・アクセス制御の問題 CWE‐20 :不適切な入力確認 CWE‐399 :リソース管理の問題 CWE‐200 :情報漏えい CWE‐189 :数値処理の問題 CWE‐89 :SQLインジェクション CWE‐287 :不適切な認証 CWE‐352 :クロスサイト・リクエスト・フォージェリ 図2-1. 2013年第2四半期に登録した脆弱性の種類別件数

2-2.

脆弱性に関する深刻度別割合 図 2-2 のグラフは JVN iPedia に登録済みの脆弱性対策情報の件数を脆弱性の深刻度別に分類し、 公表年別にその推移を示したものです。 脆弱性対策情報の公開開始から 2013 年 6 月 30 日までに JVN iPedia に登録された脆弱性対策情報 の深刻度別割合は、レベル III(危険、CVSS 基本値=7.0~10.0)が 45%、レベル II(警告、CVSS 基 本値=4.0~6.9)が 49%、レベル I(注意、CVSS 基本値=0.0~3.9)が 6%となっています。 これら既知の脆弱性の深刻度は全体の 94%がレベルⅡ以上となっています。既知の脆弱性による 脅威を回避するため、製品利用者は製品のバージョンアップやセキュリティ対策パッチの適用などを 速やかに行ってください。 (*9)Common Weakness Enumeration、共通脆弱性タイプ一覧。

http://www.ipa.go.jp/security/vuln/CWE.html

(*10)

http://www.ipa.go.jp/security/awareness/vendor/programmingv2/index.html

(*11)

5 13 55 131 193 350 393 609 858 3,637 6,463 5,718 5,689 4,694 4,326 5,117 2,209 0 500 1,000 1,500 2,000 2,500 3,000 3,500 4,000 4,500 5,000 5,500 6,000 6,500 7,000 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 レベルIII(危険、CVSS基本値=7.0~10.0) レベルII (警告、CVSS基本値=4.0~6.9) レベルI (注意、CVSS基本値=0.0~3.9) (~2013/06/30) 図2-2. 脆弱性に関する年別の深刻度別割合

2-3.

脆弱性対策情報を公表した製品の種類別件数 図 2-3 のグラフは JVN iPedia に登録済みの脆弱性対策情報について、そのソフトウェア製品の種 類別に公表年別の件数を示したものです。製品の種類別でみるとアプリケーションに関する脆弱性 対策情報が全件のうちの 87%を占めており、最も多く公表されています。 また 2008 年頃以降、重要インフラなどで利用される、産業用制御システムに関する脆弱性対策情 報が登録されるようになり、今四半期までの累計件数は 388 件、2013 年は 6 月 30 日時点で 83 件が 公表されています。 製品利用者はバージョンアップやセキュリティ対策パッチの適用などを速やかに行うことが重要 です。 13 55 131 193 353 396 614 861 3,643 6,464 5,723 5,691 4,710 4,353 5,123 2,213 0 1,000 2,000 3,000 4,000 5,000 6,000 7,000 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 産業用制御システム 組込みソフトウェア アプリケーション OS (~2013/06/30) 図2-3. 脆弱性対策情報を公表した製品の種類別件数の公開年別推移2-4.

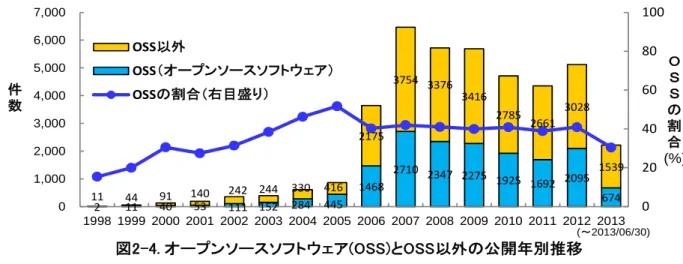

オープンソースソフトウェアの割合図 2-4 のグラフは JVN iPedia に登録済みの脆弱性対策情報について、オープンソースソフトウェ ア(OSS)と OSS 以外のソフトウェアの公表年別推移を示したものです。累計で 16,284 件の OSS の登録があります。2007 年以降の登録件数が 2006 年以前と比べて多くなっているのは、2007 年以 降に NVD に登録された脆弱性対策情報の全てを JVN iPedia の登録対象としたことが一因です。全体 件数から見た割合は、OSS が 40%、OSS 以外が 60%となっています。 2 11 40 53 111 152 284 445 1468 2710 2347 2275 1925 1692 2095 674 11 44 91 140 242 244 330 416 2175 3754 3376 3416 2785 2661 3028 1539 0 20 40 60 80 100 0 1,000 2,000 3,000 4,000 5,000 6,000 7,000 1998 1999 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010 2011 2012 2013 件 数 OSS以外 OSS(オープンソースソフトウェア) OSSの割合(右目盛り) (%) O S S の 割 合 図2-4. オープンソースソフトウェア(OSS)とOSS以外の公開年別推移 (~2013/06/30)

2-5.

登録された製品の開発元(ベンダー)の内訳 図 2-5-1、図 2-5-2 のグラフは、脆弱性対策情報の公開開始から 2013 年 6 月 30 日までに JVN iPedia に登録された製品の開発元(ベンダー)を分類したものです。OSS ベンダーと OSS 以外のベンダー を国内ベンダー、海外ベンダー(日本法人有り)、海外ベンダー(日本法人無し)でそれぞれ示して います。 最も割合が多いのは日本法人の無いベンダーの製品です。OSS ベンダーは 96.4%、OSS 以外は、 91.3%となっており、日本法人の無い海外ベンダーの製品の脆弱性対策情報が数多く登録されている ことがわかります。 OSS 製品の利用は手軽である反面、安全に使用するためのサポートがベンダーなどから十分に得 られない可能性があります。セキュリティパッチの適用などのノウハウを持たない利用者は特に OSS 製品の利用を慎重に検討する必要があります。87

68

4130

国内ベンダー 海外ベンダー (日本法人有り) 海外ベンダー (日本法人無し) 合計4,285ベンダー184

210

4173

国内ベンダー 海外ベンダー (日本法人有り) 海外ベンダー (日本法人無し) 合計4,567ベンダー 図2-5-1. OSSのベンダーの内訳 図2-5-2. OSS以外のベンダーの内訳7

3. 脆弱性対策情報の活用状況

表 3-1 は 2013 年第 2 四半期(4 月~6 月)にアクセスの多かった JVN iPedia の脆弱性対策情報の、 上位 20 件を示したものです。 表 3-2 は国内の製品開発者から収集した脆弱性対策情報のアクセス数上位 5 件を示しています。 表 3-1.JVN iPedia の脆弱性対策情報のアクセス数上位 20 件 [2013 年 4 月~2013 年 6 月] # ID タイトル CVSS 基本値 公開日 1JVNDB-2007-003445 Thomas R. Pasawicz HyperBook Guestbook におけるパ スワードハッシュをダウンロードされる脆弱性 5.0 2012/9/25 2 JVNDB-2013-000016 Kingsoft Writer におけるバッファオーバーフローの脆弱 性 6.8 2013/3/1 3 JVNDB-2013-000053 Internet Explorer における情報漏えいの脆弱性 2.6 2013/6/7 4

JVNDB-2012-000012 Apache Struts 2 における任意の Java メソッド実行の脆 弱性 6.8 2012/2/10 5 JVNDB-2013-000058 一太郎シリーズにおいて任意のコードが実行される脆弱 性 9.3 2013/6/18 6

JVNDB-2012-001258 Apache HTTP Server の protocol.c における HTTPOnly Cookie の値を取得される脆弱性

4.3 2012/2/1

7 JVNDB-2013-000031 Active! mail における情報漏えいの脆弱性 2.1 2013/4/4 8

JVNDB-2013-002656 Linux Kernel の kernel/events/core.c における権限を取 得される脆弱性 7.2 2013/5/15 9 JVNDB-2013-000034 複数のサイボウズ製品におけるクロスサイトリクエスト フォージェリの脆弱性 2.6 2013/4/15 10 JVNDB-2013-000025 Android 版 OpenWnn におけるアクセス制限不備の脆弱 性 2.6 2013/3/29 11 JVNDB-2013-000037 Yahoo!ブラウザーにおけるアドレスバー偽装の脆弱性 4.3 2013/4/26 12 JVNDB-2013-001695 Apache HTTP Server におけるクロスサイトスクリプテ ィングの脆弱性 4.3 2013/2/27 13

JVNDB-2013-002950 HP System Management Homepage に OS コマンドイ ンジェクションの脆弱性 9.0 2013/6/13 14 JVNDB-2013-001912 Perl のハッシュ値の再計算メカニズムにおけるサービス 運用妨害 (DoS) の脆弱性 7.5 2013/3/21 15 JVNDB-2013-000043 EC-CUBE におけるアクセス制限不備の脆弱性 6.4 2013/5/23 16 JVNDB-2013-002545 Internet Explorer 8 に任意のコードが実行される脆弱性 9.3 2013/5/7 17

JVNDB-2009-000013 PEAK XOOPS 製 piCal におけるクロスサイトスクリプ ティングの脆弱性

4.3 2009/2/25

18

JVNDB-2013-000033 Sleipnir Mobile for Android において任意のエクステンシ ョン API が呼び出される脆弱性

4.0 2013/4/12

# ID タイトル CVSS 基本値 公開日 20 JVNDB-2013-000029 Simeji におけるアクセス制限不備の脆弱性 2.6 2013/3/26 表 3-2.国内の製品開発者から収集した脆弱性対策情報のアクセス数上位 5 件 [2013 年 4 月~2013 年 6 月] # ID タイトル CVSS 基本値 公開日 1

JVNDB-2013-001605 Hitachi Tuning Manager および JP1/Performance Man-agement における複数の脆弱性 9.0 2013/2/20 2 JVNDB-2013-001321 日立 Cosminexus の運用管理機能におけるユーザ認証の 脆弱性 6.8 2013/1/31 3 JVNDB-2013-001470 Accela BizSearch におけるユーザになりすまされる脆弱 性 6.8 2013/2/13 4

JVNDB-2012-005827 複数の日立製品に含まれる Collaboration - Bulletin board におけるクロスサイトスクリプティングの脆弱性

4.3 2012/12/28

5

JVNDB-2008-001313 JP1/Cm2/Network Node Manager におけるサービス運用 妨害 (DoS) の脆弱性 5.0 2008/5/9 注 1)CVSS 基本値の深刻度による色分け CVSS 基本値=0.0~3.9 深刻度=レベル I(注意) CVSS 基本値=4.0~6.9 深刻度=レベル II(警告) CVSS 基本値=7.0~10.0 深刻度=レベル III(危険) 注 2)公開日の年による色分け 2011 年以前の公開 2012 年の公開 2013 年の公開