EMC

®

VNXe

®

シリーズ

バージョン 3.1

CIFS ファイル システムにアクセスするホスト

の構成

Copyright © 2014-2015 EMC ジャパン株式会社. All rights reserved.(不許複製・禁無断転載) 2015 年年 6 月発行 EMC Corporation は、この資料に記載される情報が、発行日時点で正確であるとみなしています。この情報は予告なく変更される ことがあります。 この資料に記載される情報は、「現状有姿」の条件で提供されています。EMC Corporation は、この資料に記載される情報に関す る、どのような内容についても表明保証条項を設けず、特に、商品性や特定の目的に対する適応性に対する黙示の保証はいたし ません。

EMC²、EMC、および EMC ロゴは、米国およびその他の国における EMC Corporation の登録商標または商標です。他のすべての 名称ならびに製品についての商標は、それぞれの所有者の商標または登録商標です。 ご使用の製品に関する規制等についての最新情報は、EMC オンライン サポート(https://support.emc.com)を参照してください。 EMC ジャパン株式会社 〒151-0053 東京都渋谷区代々木 2-1-1新宿マインズタワー http://japan.emc.com お問い合わせは http://japan.emc.com/contact

CIFS ストレージ向けホストのセットアップ 5

ホストの設定要件... 6

概要...6

VNXe システム要件... 6

ネットワークの条件...6

Windows ドメインの CIFS NAS サーバー...7

スタンドアロンCIFS NAS サーバー...7

CIFS 環境のホスト ソフトウェア... 7

VNX Common Event Enabler Common AntiVirus Agent ...7

管理スナップイン... 8

CIFS でのホスト ソフトウェアのインストール... 9

Windows Continuous Availability の使用...10

ネットワーク高可用性の使用... 10 リンク統合...10 リンク統合の構成... 11 CIFS 暗号化の使用...13 CIFS ファイル システム ストレージの構成...13 CIFS 共有に対するユーザー アクセスの構成...13 CIFS 共有のマッピング... 14 CIFS データの VNXe への移行 15 移行の環境と制限事項...16 データの移行... 16 CIFS ホストで VNXe 共有へのアクセスを設定する...17 手動コピーによるデータの移行...17 Windows ツールによる CIFS ファイル システム ストレージの管理 19 コンピューターの管理MMC を開く...20 共有の作成とACL の設定...20 既存の共有に対するACL の設定... 20 共有の作成とACL の設定... 21 ホーム ディレクトリ機能の使用...21 ホーム ディレクトリの制限事項... 22 Active Directory へのホーム ディレクトリの追加...22 正規表現を使用したホーム ディレクトリの追加...22 グループ ポリシー オブジェクトの使用...24

VNXe NAS サーバーでの GPO サポート...24

サポートされるGPO 設定...25 SMB 署名の使用...26 NAS サーバの接続およびリソース使用の監視... 26 NAS サーバーのユーザーの監視...26 NAS サーバー上の共有へのアクセスの監視...27 NAS サーバーでのファイル使用の監視...27 CIFS ユーザーおよびオブジェクトの監査... 27 NAS サーバーでの監査の有効化... 29 監査イベントの表示...30 監査の無効化... 31 第 1 章 第 2 章 第 3 章

目次

NAS サーバーのセキュリティ ログへのアクセス... 31 共有スナップショットのコピー... 32 共有スナップショットのリストア... 32 VNXe での FLR の使用 35 FLR の用語と概念... 36 FLR の用語... 36 FLR の基本概念...36 FLR の仕組み... 37 FLR の制限事項...38 FLR のシステム要件 ...38

Windows .NET Framework の要件...39

FLR Monitor のウィンドウの要件... 39 ホストへのFLR Toolkit のインストール...40 FLR Monitor の構成... 41 FLR Monitor の使用... 41 読み取り専用ファイルをFLR 状態にコミットする...41 FLR クエリーの作成...42

VNXe での CEE CAVA の使用 43 CAVA の概要... 44 VNXe NAS サーバー... 44 CEE CAVA ウイルス チェック クライアント...44 サード パーティ製ウイルス対策ソフトウェアのサポート... 45 CEE CAVA ソフトウェア...45 VNX CIFS 管理スナップイン... 45 システム要件と制限事項... 45 ファイル レベル保存期間設定...45 Non-CIFS プロトコル...46

VNXe NAS サーバーでの CEE CAVA のセットアップ... 46

ドメイン ユーザー アカウントの構成...46 ウイルス チェッカー パラメーターの構成...48 サード パーティ製ウイルス対策ソフトウェアのインストール... 51 CEE CAVA のインストール...51 CEE AV エンジンの起動...52 第 4 章 第 5 章 目次

第

1 章

CIFS ストレージ向けホストのセットアップ

本章は、以下のトピックで構成されています。

l ホストの設定要件... 6

l CIFS 環境のホスト ソフトウェア... 7

l Windows Continuous Availability の使用...10

l ネットワーク高可用性の使用... 10 l CIFS 暗号化の使用...13 l CIFS ファイル システム ストレージの構成...13 l CIFS 共有に対するユーザー アクセスの構成...13 l CIFS 共有のマッピング... 14 CIFS ストレージ向けホストのセットアップ 5

ホストの設定要件

このトピックでは、VNXe ストレージを使用できるようにホストをセットアップするためのシステ ム要件とネットワーク要件について説明します。 VNXe ストレージを使用できるようにホストをセットアップする前に、以下の VNXe のシステム 要件およびネットワーク要件が満たされている必要があります。概要

このトピックでは、このマニュアルの目的と対象読者について説明し、関連ドキュメントのリ ストを示します。このマニュアルは、EMC VNXe マニュアル セットの一部です。このマニュアルでは、VNXe Operating Environment バージョン 3.0 以降が存在する VNXe システム上の CIFS(Common Internet File System)ファイル システム ストレージへのアクセスを必要とするクライアントが 接続するWindows ホストの設定方法について説明します。

このマニュアルは、VNXe ストレージにアクセスするホストの設定を担当するユーザーを対象 としています。

このマニュアルの読者には、VNXe CIFS ファイル システム ストレージと、VNXe CIFS ファイル システム ストレージにアクセスするクライアントが接続するホスト上で動作している Windows オペレーティング システムに精通していることが求められます。 他に次のようなVNXe のドキュメントがあります。 l 「インストール ガイド」 l 「ハードウェア情報ガイド」 l 「パーツ ロケーション ガイド」

l 「Configuring Hosts to Access NFS File Systems」

l 「Configuring Hosts to Access Fibre Channel (FC) or iSCSI LUNs」

l 「Configuring Hosts to Access VMware NFS or VMware VMFS Datastores」 l 「Unisphere CLI ユーザー ガイド」

EMC Unisphere のヘルプでは、VNXe のストレージ、特長、および機能に関する特定の情報 を得ることができます。Unisphere のヘルプと、VNXe ユーザー用のすべてのマニュアルは、 EMC オンライン サポートの Web サイト(http://japan.emc.com/vnxesupport)にあります。

VNXe システム要件

このトピックでは、VNXe のシステム要件を示します。

l [構成ウィザード]を使用してVNXe システムのインストールと構成を完了していること

(お使いのストレージ システムの 「Installation Guide」 の説明に従って実施)。

l Unisphere または VNXe CLI を使用して、ストレージ システム上で 1 台以上の NAS サー

バーの基本構成を実行していること。

ネットワークの条件

このトピックでは、VNXe システムに接続するホストのネットワーク要件を示します。 これらのネットワーク要件を満たしていることを確認します。

l VNXe NAS サーバーが存在する LAN 環境にホスト(クライアント)が存在する必要があり

ます。 CIFS ストレージ向けホストのセットアップ

l VNXe NAS サーバーは、Windows Active Directory ドメインにメンバーとして参加させる

ことも、他のWindows ドメインからも独立したスタンドアロン CIFS サーバーとして動作さ せることもできます。

l Windows Active Directory ドメイン内の CIFS 共有については、DNS と NTP を構成する

必要もあります。

l NAS サーバーがマルチプロトコル(CIFS と NFS)に対して有効になっている場合は、その

NAS サーバーを、NIS サーバーまたは LDAP サーバーに接続する必要があります。

l VNXe で UNIX ディレクトリ サービス(NIS または LDAP)を構成する方法については、

Unisphere オンライン ヘルプを参照してください。

l ファイルをNIS(Network Information Service)環境の VNXe NAS サーバーに保存するこ

とはできますが、VNXe NAS サーバーを NIS クライアントとして構成することはできませ ん。

Windows ドメインの CIFS NAS サーバー

このトピックでは、Windows Active Directory ドメインの CIFS NAS サーバーについて説明し ます。

Active Directory が有効な CIFS NAS サーバーでは、以下のことを実行できます。

l ドメイン ベースの Kerberos 認証の使用

l ドメイン内での独自のID(コンピューター アカウント)の保持

l ドメイン サイトの情報を活用した、ドメイン コントローラなどのサービスの検索

CIFS NAS サーバーを Windows ドメインに関連づけることで、ドメイン内のすべてのユーザ ーがCIFS サーバーに接続できます。さらに、Active Directory サーバーで保持されている認 証および許可の設定が、CIFS ファイル システム上のファイルとフォルダに適用されます。 Active Directory が有効な CIFS NAS サーバーには、AD(Active Directory)サーバーおよび DNS サーバーがセットアップされた Windows ドメインが必要です。NTP を構成する必要もあ ります。

スタンドアロン

CIFS NAS サーバー

このトピックでは、スタンドアロンのCIFS NAS サーバーについて説明します。

スタンドアロンCIFS NAS サーバーは、Windows ドメインまたは Windows ドメインに関連す るサービスにアクセスできません。スタンドアロンCIFS NAS サーバーで作成および管理され ているローカル ユーザー アカウントを持つユーザーだけがサーバーにアクセス可能であ り、CIFS サーバーはユーザー認証を行います。

スタンドアロンCIFS NAS サーバーには、Windows ワークグループが必要です。

CIFS 環境のホスト ソフトウェア

このトピックでは、CIFS 環境における VNXe システム用 EMC ホスト ソフトウェアの概要につ いて説明します。

このセクションでは、CIFS 環境の VNXe システムで使用できる EMC のホスト ソフトウェアに ついて解説し、VNXe CIFS ファイル システム ストレージを使用するホスト上にこのソフトウェ アをインストールする方法について説明します。

VNX Common Event Enabler Common AntiVirus Agent

このトピックでは、VNXe システムを使用している CIFS クライアントのウイルス対策ソリュー ションについて説明します。

VNX CEE(Common Event Enabler)CAVA(Common AntiVirus Agent)は、EMC システムを使 用しているCIFS クライアントにウイルス対策ソリューションを提供します。このソリューション CIFS ストレージ向けホストのセットアップ

は、サード パーティ ウイルス対策ソフトウェアを使用して、既知のウイルスがシステム上の ファイルに感染する前に特定して排除します。CAVA は、VNX CEE(Common Event Enabler) ソフトウェア パッケージに含まれています。EMC オンライン サポート Web サイト(http:// www.emc.com/vnxesupport)のVNXe サポート マトリックスでは、CAVA がサポートするサ ード パーティ ウイルス対策ソフトウェアに関する情報を確認することができます。「VNX Event Enabler の使用方法」では、Enabler のインストール方法について説明します。

管理スナップイン

このトピックでは、VNXe NAS サーバーでサポートでされる管理スナップインを示します。 VNXe NAS サーバーでは、以下の MMC(Microsoft Management Console)スナップインで構 成されるEMC VNX CIFS 管理スナップインがサポートされています。これらのスナップイン は、Windows Server 2003、Windows Server 2008、Windows Server 2012、Windows 8 コ ンピューターからNAS サーバー上のホーム ディレクトリ、セキュリティ設定、ウイルス チェッ クを管理する際に使用できます。 l ホーム ディレクトリ管理スナップイン l Data Mover 管理スナップイン l ウイルス対策管理スナップイン

ホーム ディレクトリ管理スナップイン

このトピックでは、ホーム ディレクトリ機能により、個人共有の管理を合理化する方法につい て説明します。 ホーム ディレクトリ管理スナップインを使用すると、ユーザー名をディレクトリに関連づけるこ とができます。このディレクトリはユーザーのホーム ディレクトリとなります。ホーム ディレク トリ機能によって、すべてのユーザーが接続可能なHOME という単一の共有名を使用でき るため、個人の共有の管理、およびこれらの共有に接続するプロセスが簡素化されます。Data Mover 管理スナップイン

このトピックでは、監査ポリシーの使い方について説明し、さらにData Mover 管理スナップ インのユーザー権限割り当てノードについて説明します。 監査ポリシー ノード Celerra 監査ポリシー ノードを使用すると、セキュリティ ログに記録された NAS サーバーの セキュリティ イベントを確認できます。その後、Windows Event Viewer を使用してセキュリテ ィ ログを表示できます。成功した試行を記録するか、失敗した試行を記録するか、その両方 を記録するか、いずれも記録しないかを決定できます。監査ポリシー ノードに表示される監 査ポリシーは、[アクティブ ドメイン ユーザーとコンピューター]で GPO(グループ ポリシー オ ブジェクト)として使用可能なポリシーのサブセットです。監査ポリシーは、選択されたNAS サーバーだけに適用されるローカル ポリシーです。監査ポリシー ノードを使用して GPO 監 査ポリシーを管理することはできません。 ユーザー権限割り当てノード ユーザー権限割り当てノードを使用すると、どのユーザーとグループにNAS サーバーへの ログイン権限やタスクの実行権限を付与するかを管理できます。ユーザー権限割り当てノ ードに表示されるユーザー権限割り当ては、[アクティブ ドメイン ユーザーとコンピューター] でGPO として使用可能なユーザー権限割り当てのサブセットです。ユーザー権限割り当て は、選択したNAS サーバーだけに適用されるローカル ポリシーです。ユーザー権限割り当 てノードを使用してGPO ポリシーを管理することはできません。 CIFS ストレージ向けホストのセットアップ共通ウイルス対策管理スナップイン

共通ウイルス対策管理スナップインを使用すると、CAVA(Common AntiVirus Agent)および サード パーティ ウイルス対策プログラムで使用されるウイルス チェック パラメーター (viruschecker.conf ファイル)を管理できます。

CIFS でのホスト ソフトウェアのインストール

このトピックでは、VNXe CIFS 環境にインストールできるホスト ソフトウェアのリスト、各ソフト ウェア パッケージの目的、パッケージをインストールできるシステム、インストールのステッ プなどについて説明します。 インストールするホスト ソフトウェアの詳細については、表 1 (9 ページ)を参照してくださ い。 表 1 VNXe CIFS 環境のホスト ソフトウェア ソフトウェア ソフトウェアをインストールする 目的 インストール先 ホーム ディレク トリ管理スナッ プイン ユーザー ホーム ディレクトリを管理 する ドメイン内のVNXe NAS サーバーの管理に 使用するWindows Server 2003、Windows Server 2008、Windows Server 2012、 Windows 8 システム。 Data Mover 管 理スナップイン セキュリティ ログの NAS サーバー セキュリティ イベントを監査し、NAS サーバーに対するユーザーおよび グループのアクセスおよびタスク権 限を管理する ドメイン内のVNXe NAS サーバーの管理に 使用するWindows Server 2003、Windows Server 2008、Windows Server 2012、 Windows 8 システム。 CEE ウイルス対 策管理スナップ イン CAVA およびサード パーティ ウイル ス対策プログラムと連携して使用す るウイルス チェック パラメーターを 管理する VNXe ストレージを使用する 32 ビット Windows Server 2003、Windows Server 2008、Windows Server 2012、Windows 8 ホスト(クライアント)。AV(ウイルス対策)サ ーバーである1 つ以上の Windows ホスト が必要。これらのAV サーバーは、VNXe ス トレージを使用するホストの役割を果たす ことも可能。 CIFS 環境のホスト ソフトウェアを VNXe ホストにインストールするには、以下の手順に従い ます。 手順 1. 管理者権限を持つアカウントでホストにログインします。 2. 以下の手順に従って、インストールするソフトウェア パッケージをダウンロードします。 a. EMC オンライン サポートの Web サイト(http://www.japan.emc.com/vnxesupport)のソフトウェア ダウンロード セクションに移動します。 b. インストールするソフトウェア パッケージを選択し、ソフトウェアをホストに保存するオ プションを選択します。 3. ソフトウェアを保存したディレクトリで実行可能形式のファイルをダブル クリックし、インス トール ウィザードを起動します。 4. [製品のインストール]ページで、ホストにインストールするソフトウェア パッケージを選択 します。 CIFS ストレージ向けホストのセットアップ CIFS でのホスト ソフトウェアのインストール 9

5. [次へ]をクリックしてプログラム ファイルのデフォルトの場所を受け入れます。または、 フォルダのパスを入力するか、[変更する]をクリックしてフォルダを参照し、終了したら [次へ]をクリックして別の場所を指定します。 6. [ようこそ]ページで、[次へ]をクリックします。 7. [使用許諾契約書]ページで、[はい]をクリックします。 8. [インストール先フォルダの選択]ページで、プログラム ファイルのインストール先のフォ ルダ名が表示されていることを確認し、[次へ]をクリックします。 別のフォルダを選択するには、[参照]を選択してフォルダを見つけ、[次へ]をクリックし ます。 9. [コンポーネントの選択]ページで、インストールするソフトウェア パッケージ(コンポーネ ント)を選択し、インストールしないコンポーネントはクリアして、[次へ]をクリックします。 10.[ファイルのコピーの開始]ページで、[次へ]をクリックします。 11.[[]InstallShield ウィザードの終了[]ページで、[完了]]をクリックします。 12.インストールが完了したら、ホストを再起動します。

Windows Continuous Availability の使用

Windows 8 および Windows 2012 SMB3 環境では、CIFS リソースに高可用性の機能を追 加できます。Windows CA では、このプロパティの共有に接続されたホストで実行するアプリ ケーションで、透過的なサーバー フェイルオーバーをサポートしています。I/O サイズの拡 大、オフロード コピー、同セッションでの並列 I/O、ディレクトリ リーシングなどの機能は、パ フォーマンスおよびユーザー操作を向上させます。 CA を有効にすると、フェイルオーバー時間がアプリケーション タイムアウトを超えない導入 で、透過的なサーバー フェイルオーバーを実現できます。そのような導入環境では、フェイ ルオーバー イベントの発生後もホストが引き続き CIFS リソースにアクセスでき、CIFS のセッ ション状態が失われることはありません。

ネットワーク高可用性の使用

このトピックでは、高可用性構成でのリンク統合の使用方法について説明します。 VNXe システムではリンク統合がサポートされています。リンク統合では、最大 4 つの Ethernet ポートを同じ物理スイッチまたは論理スイッチに接続し、1 つの論理リンクに集約 することができます。この動作がリンク統合と呼ばれます。VNXe システムでリンク統合を構 成するには、各SP(ストレージ プロセッサ)の Ethernet ポートのタイプと数が同じである必 要があります。リンク統合の構成では、実際には2 つのリンク統合(SP ごとに 1 つ)を作成 することになるためです。これにより、次のような高可用性が実現します。リンク統合のポー トの1 つに障害が発生した場合、ネットワーク トラフィックはリンク統合のその他のポートの 1 つにリダイレクトされます。VNXe システムの各 SP に Ethernet I/O モジュールを追加する 場合、I/O モジュールのポートのセットに追加のリンク統合グループを 1 つ作成できます。 VNXe システムおよび接続インフラストラクチャでのデータ可用性の詳細については、「EMC VNXe3200 High Availability, A Detailed Review」 ホワイト ペーパーを参照してください。リンク統合

このトピックでは、リンク統合のメリットおよび機能について説明します。

リンク統合では、LACP(Link Aggregation Control Protocol)IEEE 802.3ad 標準が使用されま す。リンク統合は単一のEthernet リンクとして認識され、次のような利点を備えています。

l VNXe システムとのネットワーク パスの高可用性:リンク統合内の 1 つの物理ポートで

l 全体的なスループットの向上の可能性:複数の物理ポートが、複数の物理ポートにネッ トワーク トラフィックが分散される 1 つの論理ポートに結合されるためです。 リンク統合は、単一ポートよりも多くの総帯域幅を提供しますが、任意の単一クライアントと の接続は、1 つの物理ポートを通過するため、ポートの帯域幅により制限されます。1 つの ポートとの接続に障害が発生した場合、スイッチはグループの残りのポートに自動的にトラ フィックを切り替えます。接続がリストアされると、スイッチはグループの一部としてポートの 使用を自動的に再開します。 VNXe システムでは、最大で 4 つのポートを 1 つのリンク統合に構成することができます。リ ンク統合を構成する際には、2 つのリンク統合(各 SP に 1 つ)を構成することになります。リ ンク統合のポートの1 つに障害が発生した場合、ネットワーク トラフィックはグループ内の その他のポートの1 つにリダイレクトされます。

スイッチの要件

このトピックでは、リンク統合を使用する場合のスイッチの要件について説明します。 VNXe ポートが異なるネットワーク スイッチに接続されている場合は、VNXe ポートに接続さ れているすべてのスイッチ ポートを構成して、ブロック モードから転送モードに即時に切り 替え、インターフェイス起動時にリスニングおよびラーニングのスパニング ツリー状態を通 過しないようにする必要があります。Cisco スイッチの場合、これは、物理リンクが有効なと きにVNXe システムが生成する Ethernet フレームをスイッチが転送することを保証するため に、VNXe ポートに接続している各スイッチ ポートのポートファスト機能を有効にする必要が あることを意味します。ポートファスト機能は、ポート間ベースで有効にします。有効にする と、ポートファスト変数によって、ポートはブロック モードから転送モードに瞬時に切り替わり ます。スイッチ間接続ではポートファストを使用しないでください。 リンク統合では、ネットワーク スイッチが IEEE 802.3ad プロトコルをサポートし、単一の TCP 接続からのパケットが常に一方向で同じリンクを通過することを保証する必要があります。リンク統合の構成

このトピックでは、リンク統合の構成について説明し、必要な構成タスクを示します。 㽷Windows 7 および Windows Server 2003 では、リンク統合(NIC チーミング)はサポートされ ていません。一部のNIC ベンダーが、NIC チーミングをサポートするドライバを提供していま す。詳細については、最寄りのNIC ベンダーにお問い合わせください。Windows Server 2008 では NIC チーミングはサポートされています。

リンク統合では、リンク統合のVNXe ポートに接続する各スイッチ ポートとして使用できるポ ートを備えた、802.3ad 準拠のスイッチが 1 台以上必要です。

NIC チーミングという用語は、802.3ad を使用したリンク統合を含む、すべての NIC 冗長ス キームを指します。 リンク統合では、2 つの構成タスク セットを実行する必要があります。 l スイッチからVNXe へのリンク統合の構成 l ホストからスイッチへのリンク統合の構成

スイッチから

VNXe へのリンク統合の構成

このトピックでは、スイッチ ポートを構成し、リンク統合に追加する方法について説明しま す。 手順 1. アクティブ モードの LACP 用に VNXe に接続されるスイッチ ポートを構成します。スイッチ に付属のドキュメントを参照してください。 CIFS ストレージ向けホストのセットアップ リンク統合の構成 112. Unisphere の詳細構成オプションを使用して、VNXe ポートをリンク統合に追加します。 [設定] > [その他の構成] > [ポートの設定]詳細構成オプションの使用方法については、 Unisphere のオンライン ヘルプを参照してください。 結果 各SP に対して 1 つずつ、2 つのリンク統合が同じポートに作成されます。

ホストからスイッチへのリンク統合の構成

このトピックでは、ホストからスイッチへのリンク統合を構成する方法について説明します。 これらのステップには、リンク統合を目的としたスイッチ ポートの構成、ホスト上での NIC チ ーミングが含まれます。これらのステップは、Intel ネットワーク インターフェイス ドライバを 対象としています。 手順 1. スイッチ ポートを構成して、リンク統合用のホストに接続します。2. Windows Server 2008、Windows Server 2012、Windows 8 ホストでの NIC チーミングの 構成

㽷

Windows Server 2008、Windows Server 2012、Windows 8 ホストは、リンク アグリゲー ションをNIC チーミングとして参照します。Windows 8 は VNXe の NIC チーミングを自動 で検出し、VNXe と同じインタフェースを使用するようホストを構成します。手動で構成す る必要はありません。 a. [コントロール パネル]で、次の順に選択します。[ネットワークとインターネット] > [ネ ットワーク接続]. b. [[ネットワーク接続]]ダイアログ ボックスで、チーミングに使用する 1 つの NIC を右 クリックし、[プロパティ]をクリックします。 c. [構成]をクリックします。 d. [[プロパティ]]ダイアログ ボックスの[チーム化]タブをクリックします。 3. [チーム化]タブで、以下の操作を実行します。 a. [その他のアダプタとチーム化する]を選択します。 b. [新規チーム]をクリックします。 [新規チームの作成ウィザード]が開きます。 4. [新規チームの作成ウィザード]で、以下の操作を実行します。 a. チームの名前を指定し、[次へ]をクリックします。 b. チームに含めるその他の NIC を選択し、[次へ]をクリックします。 c. チーム タイプを選択し、[次へ]をクリックします。チーム タイプの情報については、チ ーム タイプを選択し、選択ボックスの下に表示される説明を参照してください。 d. [完了]をクリックします。 5. [アダプティブ ロード バランシング]をチーム タイプとして選択し、Hyper-V 仮想マシンで 新しいNIC チームを使用する場合は、[ロード バランシングの受信]を無効にします。 a. [詳細]タブをクリックします。 b. [設定]で、[ロード バランシングの受信]を選択します。 c. [値]で、[無効]を選択します。 CIFS ストレージ向けホストのセットアップ

d. [OK]をクリックします。 新しいチームがローカル エリア ネットワーク接続として[ネットワーク接続]ダイアロ グ ボックスに表示されます。 6. 仮想マシンで新しい NIC チームを使用するには、次の操作を実行します。 a. [Hyper-V マネージャ]の[仮想マシン]で、仮想マシンを選択します。 b. [操作]で、[仮想ネットワーク マネージャ]を選択します。 c. [仮想ネットワーク マネージャ]の[仮想ネットワーク]で、[VM NIC - 仮想マシン ネット ワーク]を選択します。 d. [接続の種類]で、ネットワーク タイプと NIC チームを選択します。 e. [適用]をクリックします。 f. 変更が適用されたら、[OK]をクリックします。

CIFS 暗号化の使用

Windows 8 および Windows 12 SMB3 の環境では、VNXe と Windows ホストの間をデータ が移動するため、VNXe CIFS ファイル システムに保存されたデータを暗号化する機能が提 供されています。 シェア レベルの暗号化は、特定のシェアに対して有効化され、そのシェアにアクセスすると 強制的に暗号化が適用されます。必要に応じて、システム レベルで暗号化を適用すること もでき(NAS サーバーのレジストリで暗号化を設定)、その場合、すべてのシェアのアクセス が暗号化の対象となります。クライアント レベルの構成は必要ありません。

CIFS 暗号化は、(先に)Unisphere で CIFS サーバー レベルでの設定が行われ、Windows ホストのレジストリ設定の変更によっても設定されます。

SMB 3.0 および CIFS 暗号化の詳細については、「EMC VNX Series: Introduction to SMB 3.0 Support」(EMC オンライン サポート用 Web サイト(http://support.emc.com))を参照し てください。

CIFS ファイル システム ストレージの構成

手順1. Unisphere または VNXe CLI を使用して、ホスト(クライアント)の VNXe CIFS ファイル シス テム ストレージを作成します。 2. これらのタスクの実行の詳細については、Unisphere のオンライン ヘルプを参考にしてく ださい。

CIFS 共有に対するユーザー アクセスの構成

このタスクでは、ホストからCIFS 共有へのユーザー アクセスを構成する方法について説明 します。VNXe NAS サーバーの名前または IP アドレスが必要になります。 共有へのユーザー アクセスは、Active Directory を使用してファイルごとに構成されます。 手順1. Active Directory で、ドメイン管理者アカウントを使用して Windows ホストにログインしま す。

CIFS ストレージ向けホストのセットアップ

㽷

Windows ホストは、CIFS 共有に使用する VNXe NAS サーバーの属するドメインにアクセ スできる必要があります。

2. [コンピューターの管理]ウィンドウを開きます。

a. Windows Server 2003: [マイ コンピューター]または[コンピューター]を右クリックし、 [管理]を選択します。

b. Windows Server 2008、Windows Server 2012、Windows 7、Windows 8 の場合: [ス タート]をクリックして、次の順に選択します。[コントロール パネル] > [管理ツール] > [コンピューターの管理]. 3. [コンピューターの管理]ツリーで、[コンピューターの管理 (ローカル)]を右クリックしま す。 4. [別のコンピューターへ接続]を選択します。 [コンピューターの選択]ダイアログが開きます。 5. [コンピューターの選択]ダイアログ ボックスで、VNXe NAS サーバーの名前または IP ア ドレスを入力し、クライアントのCIFS 共有を指定します。 6. [コンピューターの管理]ツリーで、次の順に選択します。[システム ツール] > [ファイル システム] > [共有]. 使用可能な共有が右側に表示されます。VNXe 共有が表示されない場合は、正しいドメ インにログインしているかどうかを確認してください。 7. アクセス許可を変更する共有を右クリックし、[プロパティ]を選択します。 8. [共有のアクセス許可]タブをクリックします。 9. ユーザーまたはグループを選択し、このユーザーまたはグループに対するアクセス許可 を選択します。 10.[OK]をクリックします。

CIFS 共有のマッピング

このタスクでは、CIFS 共有にホストを接続します。また、共有のエクスポート パスを取得する 方法についても説明します。 共有のエクスポート パス(\\NASServer\share)が必要になります。このパスは、共有 が含まれるファイル システムの VNXe 構成レポートで確認できます。このレポートにアクセ スするには、EMC Unisphere ソフトウェアを使用します。 手順1. Windows ホストで Windows Map Network Drive 機能を使用して、ホストを CIFS 共有に 接続し、オプションでホストにログインするたびに共有に再接続します。 2. 共有のエクスポート パスが必要な場合は、ファイル システムの VNXe 構成レポートにア クセスします。 a. EMC Unisphere で、次の順に選択します。[ストレージ] > [ファイル システム]. b. 共有が含まれるファイル システムを選択し、[詳細]をクリックします。 c. [アクセスの詳細の表示]をクリックします。 共有への読み取り/書き込みアクセスが許可されている場合は、共有にディレクトリを作 成し、ファイルをこのディレクトリに保存することができます(共有のマップ後)。 CIFS ストレージ向けホストのセットアップ

第

2 章

CIFS データの VNXe への移行

手動コピーを使用してCIFS データを VNXe システムへ移行できます。手動コピー操作では データへのアクセスが中断し、ファイル構造にあるACL と権限が保持されない可能性があり ます。 本章は、以下のトピックで構成されています。 l 移行の環境と制限事項...16 l データの移行... 16 CIFS データの VNXe への移行 15移行の環境と制限事項

このトピックでは、データ移行の要件と制限事項について説明します。 データをVNXe システムに移行するには、手動コピー操作を使用するか、アプリケーション 固有のツールがあればそれを使用します。 移行先のNFS 構成に次の状況のいずれかが存在する場合は、VNXe サービス プロバイダ ーに連絡してください。 l 移行の対象とする共有を超える数の共有 l VNXe 共有に手動で再割り当てしない権限 l 複数のVNXe 共有の間で分割する共有 l 同一のVNXe 共有上で他の共有と組み合わせる共有 表 2 (16 ページ)に、データ移行に必要な環境を示します。表 3 (16 ページ)に、手動コ ピーによる移行の特徴を示します。 表 2 データ移行に必要な環境 コンポーネント 要件 VNXe ストレージ 移行する共有に存在するデータを収容でき、そのデータの増加に対応できるサイ ズの共有を持つファイル システム ホスト 移行するデータを収めた共有に対する読み取りアクセス許可および移行したデー タのVNXe 共有に対する書き込みアクセス許可を持つホスト 共有 全体をVNXe 共有に移行する共有 表 3 手動コピーによる共有の特徴 コンポーネント 特性 権限 保持されない可能性がある ダウンタイム ダウンタイムは次の処理に必要な時間の合計に比例: l 共有の内容をVNXe 共有にコピーする時間 l VNXe 共有に接続できるようにホストを再構成する時間 手動コピーによる移行とアプリケーションによる移行のどちらでも、ダウンタイムは次の処理 に必要な時間に比例します。コピーによる移行とアプリケーションによる移行のどちらでも、 ダウンタイムは次の処理に必要な時間に比例します。 l 共有の内容をVNXe 共有にコピーする時間 l VNXe 共有に接続できるようにホストを再構成する時間データの移行

このトピックでは、VNXe 共有にデータを移行する場合のタスクを示します。 VNXe 共有にデータを移行するには、共有へのアクセスを設定します。次に、データを移行 します。 CIFS データの VNXe への移行CIFS ホストで VNXe 共有へのアクセスを設定する

このトピックでは、Active Directory で新しい共有へのユーザー アクセスを構成し、共有をマ ッッピングするステップを示します。 データの移行で使用するホストで次の手順を実行します。 手順 1. Active Directory で新しい共有に対するユーザー アクセスを構成します。 詳細なステップについては、CIFS 共有に対するユーザー アクセスの構成(13 ページ)を 参考にしてください。 2. 新しい共有をマッピングします。 詳細なステップについては、CIFS 共有のマッピング(14 ページ)を参考にしてください。手動コピーによるデータの移行

このトピックでは、一度に1 つの共有にデータを(アプリケーション固有のツールを使用する のではなく)手動でコピーする手順について説明します。 手動コピーの場合、移行先の共有にホストがアクセスできなくなる時間を最小限に抑えられ ます。 手順 1. 共有をアクティブに使用しているクライアントが存在する場合は、そのクライアントおよび 移行するデータにアクセスする可能性のあるクライアントの接続を切断します。 2. 現在のストレージから新しい VNXe 共有にデータをコピーするうえで最適と思われる方 法を使用します。 この方法はカット アンド ペースト操作の場合もあれば、ドラッグ アンド ドロップ操作の場 合もあります。選択した方法で、ファイルの属性、タイムスタンプ、アクセス権など、保持 することが必要なメタデータを保持できることを確認します。 3. コピー操作が終了したら、VNXe システムでエクスポートした新しい共有にクライアントを リコネクトし、必要に応じてこの共有にドライブをマップします。 CIFS データの VNXe への移行 CIFS ホストで VNXe 共有へのアクセスを設定する 17第

3 章

Windows ツールによる CIFS ファイル システム スト

レージの管理

本章は、以下のトピックで構成されています。 l コンピューターの管理MMC を開く...20 l 共有の作成とACL の設定...20 l ホーム ディレクトリ機能の使用...21 l グループ ポリシー オブジェクトの使用...24 l SMB 署名の使用...26 l NAS サーバの接続およびリソース使用の監視... 26 l CIFS ユーザーおよびオブジェクトの監査... 27 l NAS サーバーのセキュリティ ログへのアクセス... 31 l 共有スナップショットのコピー... 32 l 共有スナップショットのリストア... 32 Windows ツールによる CIFS ファイル システム ストレージの管理 19コンピューターの管理

MMC を開く

このトピックでは、特定のNAS サーバーのために、[コンピューターの管理]Microsoft 管理 コンソール(MMC)を開く方法について説明します。

手順

1. ドメイン管理者アカウントを使用して、Active Directory の一部である Windows ホストに ログインします。

Windows ホストは、VNXe NAS サーバーの属するドメインに対してアクセス可能である必 要があります。

2. [コンピューターの管理]ページを開きます。

l Windows Server 2003: [マイ コンピューター]または[コンピューター]を右クリックし、

[管理]を選択します。

l Windows Server 2008、Windows Server 2012、Windows 8: [スタート]をクリックし、

次の順に選択します。[管理ツール] > [コンピューターの管理]. 3. [コンピューターの管理(ローカル)]を右クリックします。

4. [別のコンピューターへ接続]を選択します。

5. VNXe NAS サーバーの名前を入力し、[OK]をクリックします。

MMC スナップインを使用するには、管理者権限を持つ Administrator としてログインしま す。

共有の作成と

ACL の設定

EMC では、Unisphere を使用して CIFS 共有を作成してから(方法については Unisphere の ヘルプを参照)、MMC を使用して、共有のアクセス権(ACL)を設定することを推奨していま す。Unisphere を使用する代わりに、VNXe システムに CIFS ファイル システムを作成してか ら、MMC を使用してそのフォルダー内に共有を作成するという方法もあります。 MMC を使用して Windows 共有を作成するには、以下が必要です。 l 各CIFS ユーザーに GID(グローバル識別子)を割り当てておくこと l ファイル システムのルート ディレクトリの VNXe 共有をマウントしておき、その中で共有 するディレクトリを作成しておくこと l VNXe 管理者であること

既存の共有に対する

ACL の設定

このトピックでは、[コンピューターの管理]MMC を使用して、既存の共有で ACL を設定する 方法について説明します。 手順 1. コンピューターの管理MMC を開く(20 ページ)の説明に従って、[コンピュータの管理] MMC を開きます。 2. コンソール ツリーで、次の順に選択します。[ファイル システム] > [共有]. 現在使用中の共有が右側に表示されます。 3. アクセス許可を変更する共有を右クリックし、[プロパティ]を選択します。 4. [共有のアクセス許可]タブをクリックします。 Windows ツールによる CIFS ファイル システム ストレージの管理5. ユーザーまたはグループを選択し、このユーザーまたはグループに対するアクセス許可 を選択します。 6. [OK]をクリックします。

共有の作成と

ACL の設定

このトピックでは、[コンピューターの管理]MMC を使用して共有を作成し、ACL を設定する ステップについて説明します。 手順 1. コンピューターの管理MMC を開く(20 ページ)の説明に従って、[コンピューターの管 理]MMC を開きます。 2. コンソール ツリーで、次の順にクリックします。[ファイル システム] > [共有]. 現在使用中の共有が右側に表示されます。 3. [[共有]]を右クリックし、ショートカット メニューから[[新しいファイルの共有]]を選択し ます。 [フォルダの共有]ウィザードが開きます。 4. 共有するフォルダの名前、フォルダの共有名、共有の説明を入力します。[次へ]をクリッ クします。 共有のアクセス許可を設定するよう指示されます。 5. いずれか 1 つのオプションを選択して、アクセス許可を設定します。 [[共有とフォルダのアクセス許可をカスタマイズする]]または[[アクセス許可のカスタマ イズ]]オプションを使用すると、グループやユーザーに個別にアクセス許可を割り当て ることができます。 6. [完了]をクリックします。ホーム

ディレクトリ機能の使用

ホーム ディレクトリ スナップインに含まれるホーム ディレクトリ機能を使用すると、すべての ユーザーが接続する、「HOME」という名前の 1 個の共有を作成できます。各ユーザーに対 して個別の共有を作成する必要はありません。 ホーム ディレクトリ機能を使用すると、ディレクトリにユーザー名を関連づけることで、このデ ィレクトリがユーザーのホーム ディレクトリとして機能します。これにより、個人の共有の管 理、およびこれらの共有に接続する処理を単純化できます。ホーム ディレクトリはユーザー のプロファイル内でマップされます。したがって、ユーザーがログインすると、ホーム ディレク トリはネットワーク ドライブに自動的に接続されます。クライアント システム(Citrix Metaframe や Windows ターミナル サーバーなど)によって複 数のWindows ユーザーが同時にサポートされ、ファイル アクセス情報がキャッシュされる 場合、VNXe ホーム ディレクトリ機能は適切に動作しないことがあります。VNXe ホーム ディ レクトリ機能を使用する場合、各ユーザーのホーム ディレクトリへのパスは、VNXe クライア ント側からはすべて同一に見えます。たとえば、あるユーザーがホーム ディレクトリ内のファ イルに書き込みを行った後で、別のユーザーがホーム ディレクトリ内のファイルを読み取ろ うとすると、2 番目のユーザーの要求は、1 番目のユーザーのホーム ディレクトリからのキ ャッシュ データを使用して処理されます。この 2 つのファイルは同じパス名を持つことになる ので、クライアント システムはこれらを同一ファイルとみなします。 ホーム ディレクトリ機能は、デフォルトでは無効にされています。VNXe ホーム ディレクトリを 有効にするには、VNXe システム上に CIFS NAS サーバーを作成しておく必要があります。 Windows Server 2003、Windows Server 2008、Windows Server 2012、Windows 8 システ ムでは、MMC 用のホーム ディレクトリ スナップインを使用して、ホーム ディレクトリを有効化

Windows ツールによる CIFS ファイル システム ストレージの管理

および管理できます。ホーム ディレクトリを有効化および管理する手順については、スナッ プインのオンライン ヘルプを参照してください。

ホーム

ディレクトリの制限事項

ホーム ディレクトリには、特別な共有名「HOME」が予約されています。次の制限事項が適 用されます。ソフトウェア バージョン: l 「HOME」という名前の共有がすでに作成されている場合は、ホーム ディレクトリ機能を 有効にすることはできません。 l ホーム ディレクトリ機能を有効にしている場合は、「HOME」という名前の共有を作成す ることはできません。 ホーム ディレクトリは、ユーザーの Windows ユーザー プロファイル内で、UNC(汎用命名規 則)パスを使用して構成します。\\[NAS_server]\HOME[NAS_server]は、VNXe NAS サ ーバーのIP アドレス、コンピューター名、または NetBIOS 名です。 HOME はホーム ディレクトリ機能用に予約された、特別な共有です。ユーザーのホーム ディ レクトリのパスに「HOME」が使用された状態で、このユーザーがログインすると、ユーザー のホーム ディレクトリはネットワーク ドライブに自動的にマップされ、HOMEDRIVE、 HOMEPATH、および HOMESHARE 環境変数が自動的に設定されます。Active Directory へのホーム ディレクトリの追加

このトピックでは、Windows Active Directory にホーム ディレクトリを追加するステップを示し ます。Windows サーバーとドメイン管理者アカウントが必要です。 手順 1. ドメイン管理者アカウントを使用して、Windows サーバーにログインします。 2. [スタート]をクリックして、[[プログラム]または[すべてのプログラム]>] > [[管理ツー ル]>] > [[Active Directory ユーザーとコンピューター]を選択します。]. 3. [ユーザー]をクリックして、右側のパネルにユーザーを表示します。 4. ユーザーを右クリックし、[[プロパティ]]を選択します。 [[ユーザーのプロパティ]]ウィンドウが開きます。 5. [[プロファイル]]タブをクリックし、[ホーム フォルダ]で以下を実行します。 a. [[接続]]を選択します。 b. ホーム ディレクトリにマップするドライブ文字を選択します。

c. [[パス]]で、次のように入力します。\\[NAS_server]\HOME[NAS_server]は、VNXe NAS サーバーの IP アドレス、コンピューター名、または NetBIOS 名となります。 6. [OK]をクリックします。

正規表現を使用したホーム

ディレクトリの追加

このトピックでは、式を使用してホーム ディレクトリを追加するステップを示します。この手順 では、ドメイン管理者アカウントが必要です。 手順 1. ドメイン管理者アカウントを使用して、Windows サーバーにログインします。 2. [スタート]をクリックして、次の順に選択します。[プログラム]または[すべてのプログラ ム] > [管理ツール] > [Celerra の管理]. 3. [HomeDir]フォルダ アイコンを右クリックし、次の順に選択します。[新規] > [ホーム ディ Windows ツールによる CIFS ファイル システム ストレージの管理ホーム ディレクトリのプロパティ ページが表示されます。 4. 次の情報を入力します。

a. [[ドメイン]]に、ユーザーのドメイン名を NetBIOS 名を使用して入力します。

抩䩴

完全修飾ドメイン名は使用しないでください。

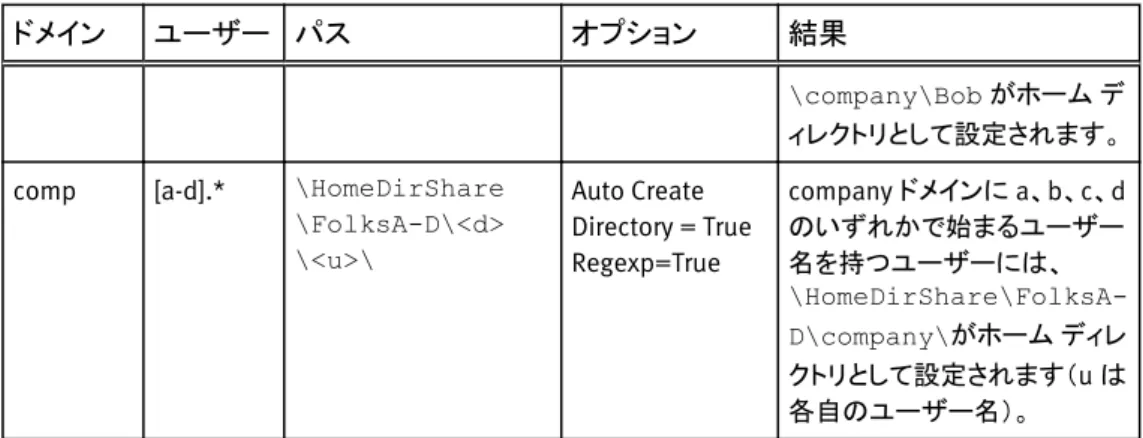

たとえば、ドメイン名がCompany.local の場合、company、comp、.*のいずれかを入 力できます(このオプションを正常に使用するには、正規表現を真にする必要があり ます)。 b. [[ユーザー]]に、ユーザー名またはワイルドカード文字列を入力します。 たとえば、Tom というユーザー名の場合は、次のいずれかを入力できます。T で始ま るユーザー名にはT*、すべてのユーザー名には、r、s、t、u、v のいずれかで始まる ユーザー名には[r-v].*を指定します(このオプションを正常に使用するには、正規 表現を真にする必要があります)。 c. [パス]に、次のいずれかの方法を使用して、パス名を入力します。 \HomeDirShare\dir1 など、フォルダのパスを入力します。 [[参照]]をクリックし、フォルダを選択するか、または新規のフォルダを作成します。 フォルダを自動作成するには、[[ディレクトリを自動作成]]を選択します。 次に、ディレクトリの入力例を示します。 l \HomeDirShare\dir1\User1 l HomeDirShare\<d>\<u>。これにより、ドメイン名 d のフォルダ、ユーザー名 u のディレクトリが作成されます。 5. [OK]をクリックします。 表 4 (23 ページ)は、ホーム ディレクトリを追加するための正規表現書式の例を示しま す。 表 4 正規表現の書式の例 ドメイン ユーザー パス オプション 結果 * * \HomeDirShare\ なし すべてのユーザーに対し、 \HomeDirShare がホーム ディレクトリとして設定されま す。 * a* \HomeDirShare\ なし a で始まるユーザー名を持つ ユーザーに対し、 \HomeDirShare がホーム ディレクトリとして設定されま す。 * * \HomeDirShare \<d>\<u>\ Auto Create Directory = True すべてのユーザーに対し、各 自のディレクトリが設定されま す。たとえば、company ドメイ ンに属するBob というユーザ ーには、\HomeDirShare Windows ツールによる CIFS ファイル システム ストレージの管理 正規表現を使用したホーム ディレクトリの追加 23

表 4 正規表現の書式の例 (続き)

ドメイン ユーザー パス オプション 結果

\company\Bob がホーム デ ィレクトリとして設定されます。 comp [a-d].* \HomeDirShare

\FolksA-D\<d> \<u>\ Auto Create Directory = True Regexp=True company ドメインに a、b、c、d のいずれかで始まるユーザー 名を持つユーザーには、 \HomeDirShare\FolksA-D\company\がホーム ディレ クトリとして設定されます(u は 各自のユーザー名)。

グループ

ポリシー オブジェクトの使用

Windows Server 2003 では、管理者はグループ ポリシーを使用して、ユーザーとコンピュー ターのグループに対する構成オプションを定義できます。Windows GPO は、ローカル、ドメ イン、ネットワーク セキュリティの設定などの管理要素を制御できます。グループ ポリシー 設定は、Active Directory 内のサイト、ドメイン、OU(組織単位)コンテナにリンクされた GPO 内に保存されます。ドメイン コントローラはドメイン内のすべてのドメイン コントローラ上に、 GPO をレプリケートします。監査ポリシーは、Data Mover 管理スナップインのコンポーネントです。このスナップインは、 MMC(Microsoft 管理コンソール)スナップインとして Windows Server 2003、Windows Server 2008、Windows Server 2012、Windows 8 システム上の管理コンソールにインストー ルされます。 監査ポリシーを使用すると、NAS サーバーのどのセキュリティ イベントがセキュリティ ログ に記録されたのかを確認できます。成功した試行、失敗した試行、またはその両方を記録 するように選択することも、その両方を記録しないように選択することもできます。監査され たイベントは、Windows イベント ビューアのセキュリティ ログで確認できます。 監査ポリシー ノードに表示される監査ポリシーは、ADUC(Active Directory ユーザーとコンピ ューター)のGPO として使用可能なポリシーのサブセットです。これらの監査ポリシーはロー カル ポリシーであり、選択した NAS サーバーだけに適用されます。監査ポリシー ノードを使 用してGPO 監査ポリシーを管理することはできません。

監査ポリシーをADUC の GPO として定義した場合は、この GPO 設定はローカル設定を上 書きします。ドメイン管理者がドメイン コントローラー上の監査ポリシーを変更した場合は、 この変更はNAS サーバーにも反映されるため、監査ポリシー ノードを使用して確認できま す。ローカルな監査ポリシーを変更することもできますが、この監査ポリシーに対するGPO を無効にしない限り、変更は有効になりません。監査を無効にしても、GPO 設定は引き続き [有効]設定列に表示されます。

Microsoft Windows の[ローカル ポリシーの設定]ツールを使用して、NAS サーバー上の監 査ポリシーを管理することはできません。Windows Server 2003 と Windows XP では、 Windows の[ローカル ポリシーの設定]ツールを使用して監査ポリシーをリモート管理する ことはできないためです。

VNXe NAS サーバーでの GPO サポート

VNXe NAS サーバーは、Windows Server 2003 ドメインに参加している NAS サーバーごと にGPO 設定のコピーを取得および保存することで、GPO をサポートしています。VNXe NAS Windows ツールによる CIFS ファイル システム ストレージの管理

VNXe システムの電源を入れると、システムは GPO キャッシュに保存されている設定を読み 取り、Windows ドメイン コントローラから最新の GPO 設定を取得します。GPO 設定を取得し た後、VNXe NAS サーバーはドメインの更新間隔に基づき、設定を自動的に更新します。

サポートされる

GPO 設定

VNXe NAS サーバーでは現在、以下の GPO セキュリティ設定がサポートされます。 Kerberos l コンピューターの時計の同期の最長トレランス(クロックスキュー)。時刻の同期はNAS サーバーごとに行われます。 l ユーザー チケットの最長有効期間 監査ポリシー l アカウント ログオン イベントの監査 l アカウント管理の監査 l ディレクトリ サービスのアクセスの監査 l ログオン イベントの監査 l オブジェクト アクセスの監査 l ポリシーの変更の監査 l 特権使用の監査 l プロセス追跡の監査 l システム イベントの監査 詳細にについては、CIFS ユーザーおよびオブジェクトの監査(27 ページ)を参照してくださ い。 ユーザー権限 l ネットワーク経由でこのコンピューターへアクセス l ファイルとディレクトリのバックアップ l 走査チェックのバイパス l このコンピューターへのネットワーク経由でのアクセスを拒否する l EMC ウイルス チェック l セキュリティ監査の生成 l 監査とセキュリティ ログの管理 l ファイルとディレクトリのリストア l ファイルまたはその他オブジェクトの所有権の取得 セキュリティ オプション l クライアント通信にデジタル署名を行う(常時) l クライアント通信にデジタル署名を行う(可能な場合) l サーバー通信にデジタル署名を行う(常時) l サーバー通信にデジタル署名を行う(可能な場合) l LAN Manager 認証レベル イベント ログ l アプリケーション ログの最大サイズ Windows ツールによる CIFS ファイル システム ストレージの管理 サポートされるGPO 設定 25

l セキュリティ ログの最大サイズ l システム ログの最大サイズ l ゲストによるアプリケーション ログへのアクセスを制限する l ゲストによるセキュリティ ログへのアクセスを制限する l ゲストによるシステム ログへのアクセスを制限する l アプリケーション ログの保存 l セキュリティ ログの保存 l システム ログの保存 l アプリケーション ログの保存方法 l セキュリティ ログの保存方法 l システム ログの保存方法 グループ ポリシー l バックグラウンドでのグループ ポリシーの更新を無効化する l コンピューターのグループ ポリシーの更新間隔

SMB 署名の使用

SMB 署名を使用すると、パケットがインターセプト、変更、またはリプレイされる心配があり ません。また、署名により、第三者がパケットを変更していないこと保証できます。署名を実 行すると、すべてのパケットにシグネチャが追加されます。クライアントとVNXe NAS サーバ ーはこのシグネチャを使用して、パケットの整合性を検証します。VNXe NAS サーバーは SMB1、SMB2、SMB3 をサポートします。 SMB 署名が正しく機能するには、トランザクションに関わるクライアントとサーバーの両方 で、SMB 署名が有効にされている必要があります。VNXe NAS サーバーでは、SMB 署名は 常に有効にされています。ただし、これは必須ではありません。したがって、クライアント上 でSMB 署名を有効にすると署名が使用され、クライアント上で SMB 署名を無効にすると署 名は使用されません。NAS サーバの接続およびリソース使用の監視

Windows 管理ツールを使用すると、NAS サーバーでユーザー、共有へのアクセス、ファイ ルの使用状況を監視することができます。NAS サーバーのユーザーの監視

このトピックでは、NAS サーバーに接続されるユーザーの人数を監視するステップを示しま す。 手順 1. 監視する NAS サーバーの[コンピューターの管理MMC を開く(20 ページ)コンピュータ ーの管理]MMC を開きます(手順についてはを参照)。 2. コンソール ツリーで、次の順にクリックします。[ファイル システム] > [セッション]. 現在NAS サーバーに接続中のユーザーが右側に表示されます。 3. オプション: l NAS サーバーから強制的に切断するには、ユーザー名を右クリックし、次に、ショー Windows ツールによる CIFS ファイル システム ストレージの管理l すべてのユーザーの接続を強制的に切断するには、[[セッション]]を右クリックし て、ショートカット メニューから[[セッションをすべて切断]]を選択します。

NAS サーバー上の共有へのアクセスの監視

このトピックでは、NAS サーバーで共有へのアクセスを監視するステップを示します。 手順 1. NAS サーバーの[コンピューターの管理]MMC を開きます(手順についてはコンピュータ ーの管理MMC を開く(20 ページ)を参照)。 2. コンソール ツリーで、次の順にクリックします。[ファイル システム] > [共有]. 現在使用中の共有が右側に表示されます。 3. オプションとして、共有からの接続を強制的に切断するには、共有名を右クリックして、シ ョートカット メニューから[[共有の停止]]を選択します。NAS サーバーでのファイル使用の監視

このトピックでは、[コンピューターの管理]MMC を使用して、NAS サーバーでファイルの使 用状況を監視するステップを示します。 手順 1. NAS サーバーの[コンピューターの管理]MMC を開きます(手順についてはコンピュータ ーの管理MMC を開く(20 ページ)を参照)。 2. コンソール ツリーで、次の順にクリックします。[ファイル システム] > [開いているファイ ル]. 現在使用中のファイルが右側に表示されます。 3. オプションとして、開かれているファイルを閉じるには、ファイルを右クリックして、ショート カット メニューから[[開いているファイルを閉じる]]を選択します。 4. 開かれているすべてのファイルを閉じるには、[[開いているファイル]]フォルダを右クリ ックして、ショートカット メニューから[[開いているファイルをすべて切断]]を選択しま す。CIFS ユーザーおよびオブジェクトの監査

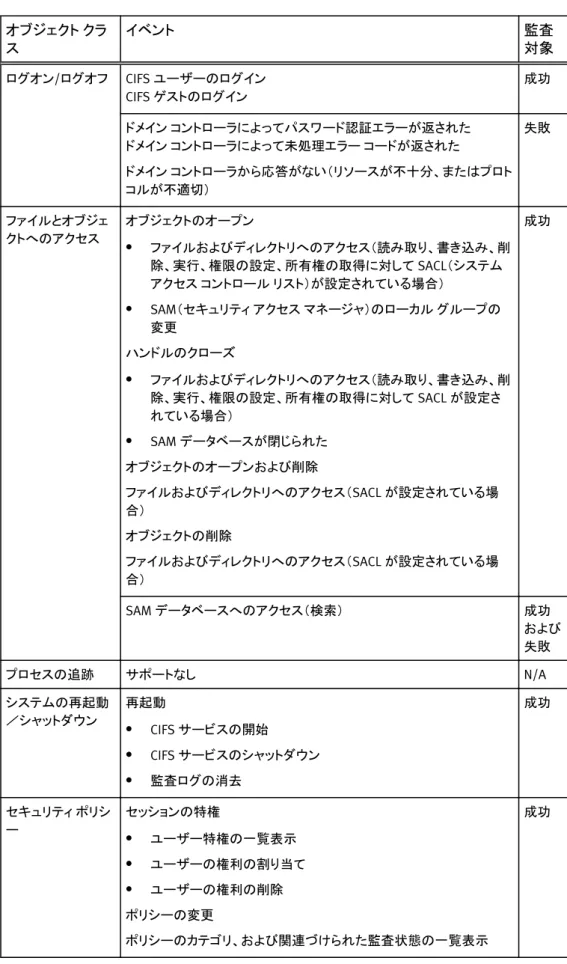

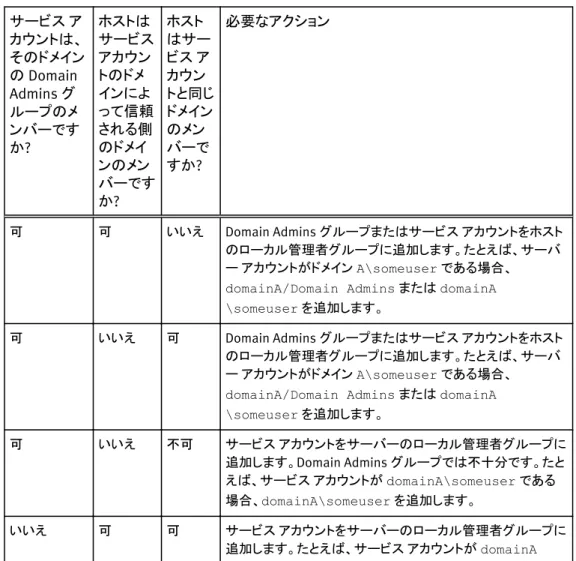

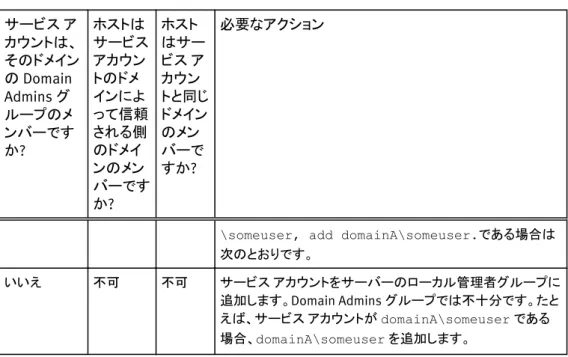

NAS サーバを監査するには、MMC スナップインである Data Mover 管理を使用します。CIFS でのホスト ソフトウェアのインストール(9 ページ)では、MMC スナップインのインストールに ついて説明します。 デフォルトでは、すべてのWindows オブジェクト クラスに対する監査は無効にされていま す。監査を有効にするには、特定のNAS サーバーでの特定のイベントに対して、監査を明 示的に有効化する必要があります。監査を有効にすると、関連するNAS サーバー上で監 査が開始されます。監査ポリシーの設定については、Data Mover 管理スナップインのオン ライン ヘルプを参照してください。 NAS サーバー上で GPO(グループ ポリシー オブジェクト)が構成および有効化されている場 合は、監査設定のGPO 構成が使用されます。 監査は、表 5 (28 ページ)に示す、特定のオブジェクト クラスおよびイベントに対してだけ 有効です。VNXe 上級管理者だけが NAS サーバでの監査を設定できます。 Windows ツールによる CIFS ファイル システム ストレージの管理 NAS サーバー上の共有へのアクセスの監視 27

表 5 オブジェクト クラスの監査 オブジェクト クラ ス イベント 監査 対象 ログオン/ログオフ CIFS ユーザーのログイン CIFS ゲストのログイン 成功 ドメイン コントローラによってパスワード認証エラーが返された ドメイン コントローラによって未処理エラー コードが返された ドメイン コントローラから応答がない(リソースが不十分、またはプロト コルが不適切) 失敗 ファイルとオブジェ クトへのアクセス オブジェクトのオープン l ファイルおよびディレクトリへのアクセス(読み取り、書き込み、削 除、実行、権限の設定、所有権の取得に対してSACL(システム アクセス コントロール リスト)が設定されている場合) l SAM(セキュリティ アクセス マネージャ)のローカル グループの 変更 ハンドルのクローズ l ファイルおよびディレクトリへのアクセス(読み取り、書き込み、削 除、実行、権限の設定、所有権の取得に対してSACL が設定さ れている場合) l SAM データベースが閉じられた オブジェクトのオープンおよび削除 ファイルおよびディレクトリへのアクセス(SACL が設定されている場 合) オブジェクトの削除 ファイルおよびディレクトリへのアクセス(SACL が設定されている場 合) 成功 SAM データベースへのアクセス(検索) 成功 および 失敗 プロセスの追跡 サポートなし N/A システムの再起動 /シャットダウン 再起動 l CIFS サービスの開始 l CIFS サービスのシャットダウン l 監査ログの消去 成功 セキュリティ ポリシ ー セッションの特権 l ユーザー特権の一覧表示 l ユーザーの権利の割り当て l ユーザーの権利の削除 ポリシーの変更 ポリシーのカテゴリ、および関連づけられた監査状態の一覧表示 成功 Windows ツールによる CIFS ファイル システム ストレージの管理

![表 9 [ AntiVirus ]ノードの設定可能なパラメーター (続き) パラメーター 説明 例 RPCRequestTimeout RPC 要求のタイムアウト(ミリ 秒)。デフォルト値は 25000 ミ リ秒です。 25000 RPCRetryTimeout RPC 再試行のタイムアウト(ミ リ秒)。 AV サーバーが、 PRCRetryTImeout で指定され た時間内に NAS サーバーか らの要求に応答しない場合、 NAS サーバーは RPCRequestTimeout の時間 に達するまで](https://thumb-ap.123doks.com/thumbv2/123deta/8662897.950428/50.892.248.827.142.1104/パラメーターパラメータータイムアウトミリタイムアウトミ.webp)

![表 9 [ AntiVirus ]ノードの設定可能なパラメーター (続き) パラメーター 説明 例 す。それぞれの値に達する と、 VNXe NAS サーバーにロ グ イベントが送信されます。 shutdown=cifs の場合、使用 可能な AV サーバーがなけれ ば、 CIFS が停止します ( Windows クライアントはいず れの VNXe 共有にもアクセス できません)。 shutdown=viruschecking の 場合、使用可能な AV サーバ ーがなければ、ウイルス チェ ックが停](https://thumb-ap.123doks.com/thumbv2/123deta/8662897.950428/51.892.256.826.143.498/パラメーターパラメーターサーバーイベントクライアントウイルス.webp)